Hindi mo kailangan ng JavaScript para mag-truncate ng text.

Hindi mo kailangan ng JavaScript para mag-truncate ng text.

I added a neat little font picker to our internal fonts website/CDN with some cute designerly quotes!

🐦 When someone shares a link to Twitter…

– Reminds me to check my profile if cached tweets surfaced.

– Then I run `tweet-delete.js` script until it depletes the batch.

– Auto-clicks UI in a loop. Video attached of what it looks like.

For context, I used to have 13k+ followers on Twitter. Left when Musk took over.

Interestingly, I still have 9k followers. I assume others "voted with their feet" too.

Tweet delete JS snippet:

https://gist.github.com/nathansmith/a2ec33cdfdd78851feb860711b962001

Ataki na łańcuch dostaw stały się codziennością krajobrazu rozwoju oprogramowania. Ostatnie incydenty takie jak atak na LiteLLM czy GlassWorm dobitnie potwierdzają tezę, że cykle wydawania oprogramowania potrafią być permanentnie zepsute. Sytuacji nie poprawia na razie fakt błyskawicznej adopcji generatywnej sztucznej inteligencji, w postaci dużych modeli językowych (ang. LLM), do tworzenia...

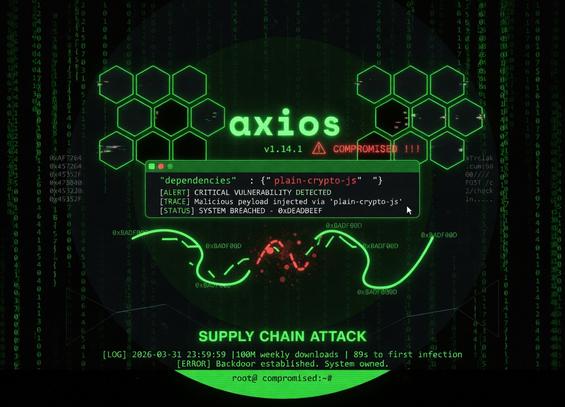

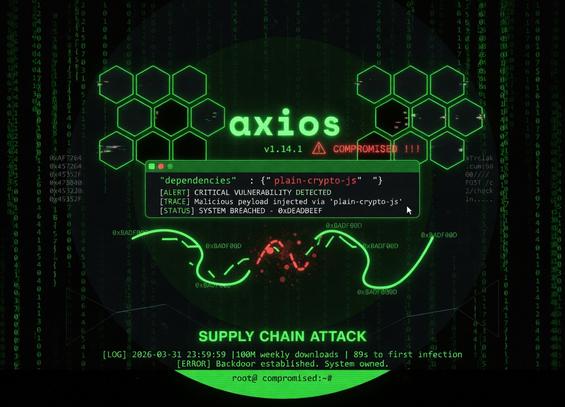

North Korea-Nexus Threat Actor Compromises Widely Used Axios NPM Package in Supply Chain Attack | Google Cloud Blog

A North Korea-Nexus threat actor is targeting a popular JavaScript package, which is used by millions of users, to deliver malware on Windows, macOS, Linux and other operating systems, analysis shows.

Pulse ID: 69cd12aea363839ddf9b50f1

Pulse Link: https://otx.alienvault.com/pulse/69cd12aea363839ddf9b50f1

Pulse Author: CyberHunter_NL

Created: 2026-04-01 12:42:22

Be advised, this data is unverified and should be considered preliminary. Always do further verification.

#Cloud #CyberSecurity #Google #InfoSec #Java #JavaScript #Korea #Linux #Mac #MacOS #Malware #NPM #NorthKorea #OTX #OpenThreatExchange #RAT #SupplyChain #Windows #bot #iOS #CyberHunter_NL

Axios – niebezpieczny atak na łańcuch dostaw dużej biblioteki JavaScript

Ataki na łańcuch dostaw stały się codziennością krajobrazu rozwoju oprogramowania. Ostatnie incydenty takie jak atak na LiteLLM czy GlassWorm dobitnie potwierdzają tezę, że cykle wydawania oprogramowania potrafią być permanentnie zepsute. Sytuacji nie poprawia na razie fakt błyskawicznej adopcji generatywnej sztucznej inteligencji, w postaci dużych modeli językowych (ang. LLM), do tworzenia...

Ataki na łańcuch dostaw stały się codziennością krajobrazu rozwoju oprogramowania. Ostatnie incydenty takie jak atak na LiteLLM czy GlassWorm dobitnie potwierdzają tezę, że cykle wydawania oprogramowania potrafią być permanentnie zepsute. Sytuacji nie poprawia na razie fakt błyskawicznej adopcji generatywnej sztucznej inteligencji, w postaci dużych modeli językowych (ang. LLM), do tworzenia...

Is this a #secure #MessagingApp? Maybe not yet, but it’s time to think about #DigitalPrivacy.

Imagine a #Messaging platform that’s as #secure as #Signal but requires #NoRegistration and #NoInstallation. By leveraging #WebRTC for direct #BrowserToBrowser communication, this #OpenSource project eliminates the #Middleman entirely. Simply share a unique #URL to establish an #Encrypted #PrivateChannel. It is a #Lightweight, #Disposable method to bypass #DataHarvesting and reclaim #DigitalSovereignty.

This project introduces a new #Paradigm in #ClientSide managed #Encryption. Send #Secure messages with #NoSetup, #NoCloud, and #NoTrace.

Experience the #Features:

* #PWA (#ProgressiveWebApp) for instant access

* #P2P (#PeerToPeer) connectivity

* #EndToEndEncryption (#E2EE)

* #SignalProtocol & #PostQuantum #Cryptography

* #Multimedia, #FileTransfer, & #VideoCalls

* #NoDatabase & #Stateless architecture

* #TURN server support for reliable connections

While not yet a direct replacement for #Simplex or #WhatsApp, this introduces a unique approach to #SecureCommunication.

Try the #LiveDemo now:

https://p2p.positive-intentions.com/iframe.html?globals=&id=demo-p2p-messaging--p-2-p-messaging&viewMode=story

Explore the #Technical roadmap:

https://positive-intentions.com/docs/technical/p2p-messaging-technical-breakdown

Read the full #Documentation:

https://positive-intentions.com/docs/technical

#PrivacyTech #Privacy #CyberSecurity #Infosec #WebDev #JavaScript #Decentralized #EncryptionProtocol #QuantumResistant #Tech #FOSS #SoftwareEngineering #DataPrivacy #SecureChat #NoLog #P2PChat #WebRTCProtocol #Coding #DevCommunity #DigitalPrivacy #InternetFreedom #SecureMessaging #WebTech #AppDevelopment #CryptographyResearch #PrivateMessaging #WebPlatform #ZeroTrust #Innovation

Alerta global: Hackean «Axios», la librería usada por millones para propagar malware

Un atacante ha logrado comprometer el proyecto de código abierto Axios, una de las herramientas más utilizadas en el desarrollo web moderno, inyectando código malicioso que afecta a millones de aplicaciones (Fuente Google).

La comunidad de desarrollo de software está en máxima alerta tras la confirmación de un ataque de cadena de suministro contra Axios, la popular librería de JavaScript utilizada para realizar peticiones HTTP. Según los informes de seguridad, un actor malintencionado obtuvo acceso no autorizado a las credenciales de publicación en el registro NPM, lo que le permitió liberar versiones infectadas que contienen un troyano de acceso remoto (RAT). Dado que Axios es una dependencia crítica para gigantes tecnológicos y millones de sitios web, el alcance potencial de esta infección es masivo, permitiendo a los atacantes el robo de credenciales, claves de API y datos sensibles de los servidores afectados.

El malware detectado en las versiones comprometidas se activa de forma silenciosa al momento de la instalación, estableciendo una conexión con un servidor de comando y control externo. Los expertos en ciberseguridad instan a los desarrolladores a auditar sus archivos de bloqueo (lockfiles) de inmediato y degradar o actualizar a las versiones limpias verificadas por los mantenedores oficiales del proyecto. Este incidente reaviva el debate sobre la seguridad en el ecosistema de código abierto y la vulnerabilidad de proyectos mantenidos por pocos individuos que son pilares de la infraestructura digital global.

Como medida de mitigación, se recomienda el uso de herramientas de escaneo de dependencias y la implementación de la autenticación de dos factores en todos los repositorios de código. La rapidez con la que se ha propagado el código malicioso subraya los riesgos de las actualizaciones automáticas en entornos de producción sin una verificación previa. Por ahora, el equipo de Axios ha recuperado el control del proyecto, pero el daño reputacional y el riesgo de seguridad residual para quienes no actualicen sus sistemas sigue siendo una amenaza crítica y activa.

«Hemos atribuido el ataque a un presunto grupo de ciberdelincuentes norcoreanos al que identificamos como UNC1069 », declaró John Hultquist, analista jefe del Grupo de Inteligencia de Amenazas de Google. «Los hackers norcoreanos tienen amplia experiencia en ataques a la cadena de suministro, que históricamente han utilizado para robar criptomonedas. Aún se desconoce el alcance total de este incidente, pero dada la popularidad del paquete comprometido, prevemos que tendrá repercusiones de gran alcance».

#Alerta #arielmcorg #Axios #CódigoAbierto #ciberseguridad #hackeo #infosertec #javascript #malware #PORTADA #Programación #SeguridadDigital #tecnologíaOpenIDE Plugin: от нуля до Bug Bounty — учимся создавать плагины и давим баги

Нас с ребятами в OpenIDE уже какое-то время спрашивают, как написать свой плагин. И вот пришла пора рассказать, как это делается.

https://habr.com/ru/companies/haulmont/articles/1017968/

#ide #java #kotlin #javascript #typescript #frontend #backend #plugin #openide #gamedev