NIS 2 - szkolenia dla kadry zarządzającej i wszystkich pracowników firmy - w czym możemy Wam pomóc?

Od 3 kwietnia 2026 r. weszły w życie nowe, znacznie surowsze wymagania wynikające z nowelizacji ustawy o krajowym systemie cyberbezpieczeństwa (NIS 2 / KSC 2). Przepisy nakładają m.in. obowiązek regularnego szkolenia kadry zarządzającej i pracowników firm podlegających pod regulację NIS2 w zakresie cyberbezpieczeństwa. W niniejszym artykule przedstawiamy naszą propozycję mądrego...

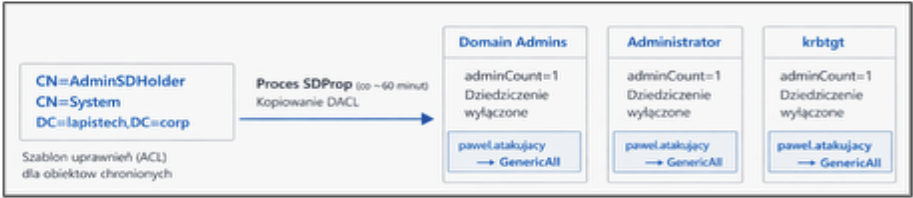

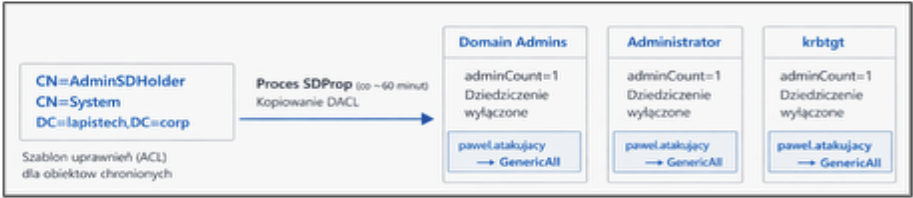

Utrzymanie dostępu - mniej oczywiste mechanizmy w środowisku Active Directory

Podczas testów penetracyjnych, lub w trakcie rzeczywistego ataku, samo uzyskanie dostępu do systemu czy domeny to zwykle dopiero początek. Kluczowe staje się pytanie: co dalej? W jaki sposób utrzymać zdobyty przyczółek tak, aby możliwy był powrót do środowiska, nawet jeśli pierwotna ścieżka ataku zostanie zamknięta. Kiedy myślimy o mechanizmach utrzymania...

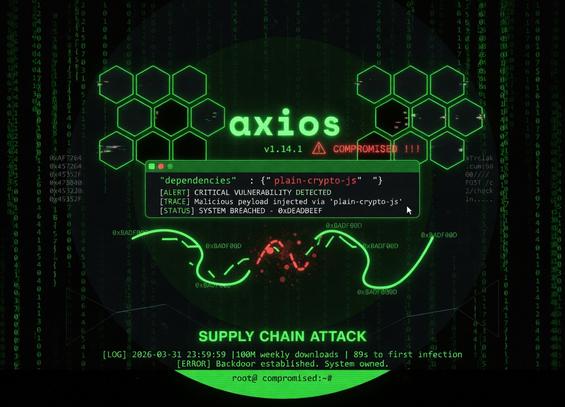

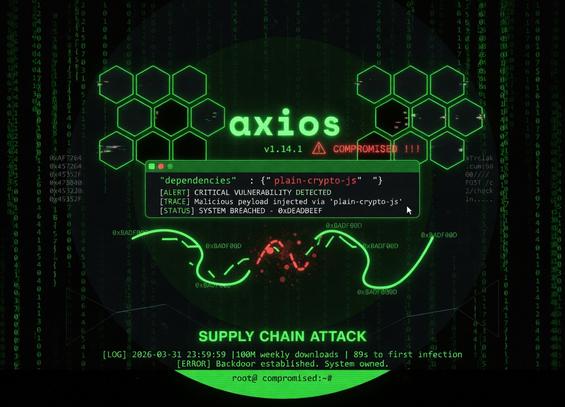

Axios - niebezpieczny atak na łańcuch dostaw dużej biblioteki JavaScript

Ataki na łańcuch dostaw stały się codziennością krajobrazu rozwoju oprogramowania. Ostatnie incydenty takie jak atak na LiteLLM czy GlassWorm dobitnie potwierdzają tezę, że cykle wydawania oprogramowania potrafią być permanentnie zepsute. Sytuacji nie poprawia na razie fakt błyskawicznej adopcji generatywnej sztucznej inteligencji, w postaci dużych modeli językowych (ang. LLM), do tworzenia...

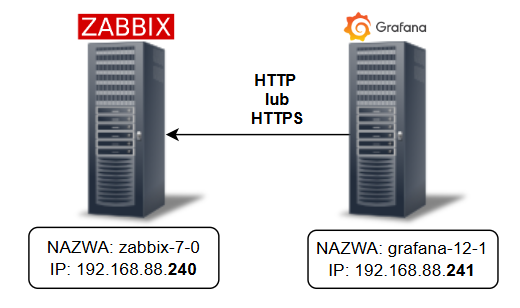

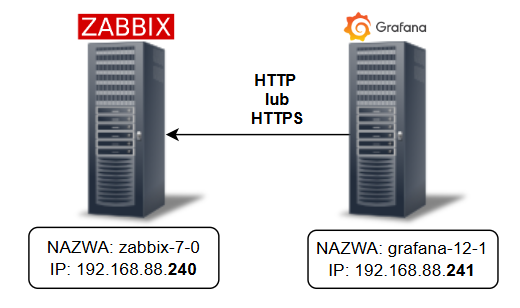

Zabbix + grafana - część 7 - Parser JSONata

Wstęp W poprzednim artykule pokazaliśmy parser UQL — narzędzie, które pozwala w miarę bezboleśnie uporządkować odpowiedzi z API Zabbix i doprowadzić je do postaci akceptowalnej przez Grafanę (i ludzi). Dla wielu przypadków to w zupełności wystarcza i często jest najlepszym możliwym wyborem. Są jednak sytuacje, w których odpowiedź z API...

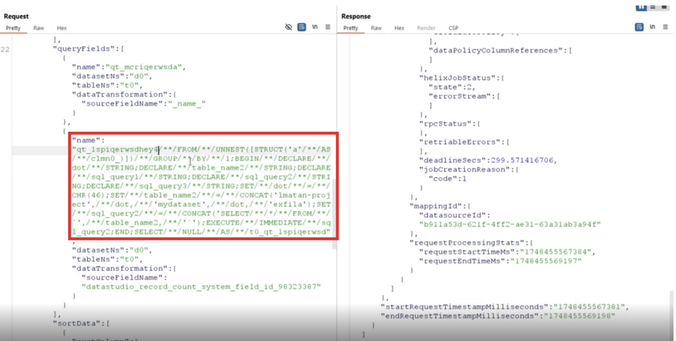

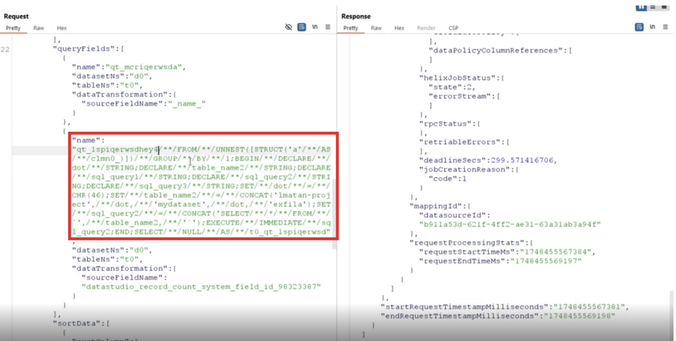

Podatności w Google Looker Studio umożliwiały eksfiltrację danych m.in. z BigQuery

Badacze bezpieczeństwa z Tenable odkryli podatności w Google Looker Studio. Luki mogły umożliwić atakującym nieautoryzowane pobranie lub modyfikację danych w usługach Google, takich jak BigQuery czy Google Sheets. Firma po zgłoszeniu załatała wszystkie zidentyfikowane problemy. TLDR: Dostęp do danych był możliwy między różnymi firmami/organizacjami korzystającymi z chmury Google (cross-tenant). Odkryte...

Twoje SOC widzi wszystko… oprócz telefonów

Współczesne Centra Operacji Bezpieczeństwa (SOC) zazwyczaj dysponują zestawem różnorodnych narzędzi do monitorowania serwerów, stacji roboczych, sieci oraz tożsamości użytkowników. Logi systemowe z tych wszystkich źródeł mogą trafiać do SIEM, gdzie miliardy zarejestrowanych zdarzeń podlegają korelacji, a wyspecjalizowane algorytmy szukają wzorców ataków w czasie rzeczywistym. Na pierwszy rzut oka obraz zabezpieczeń...

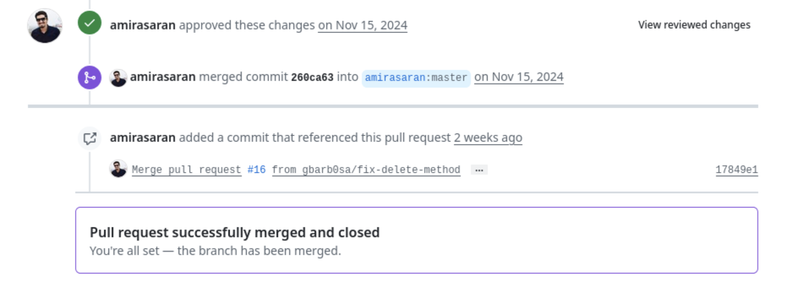

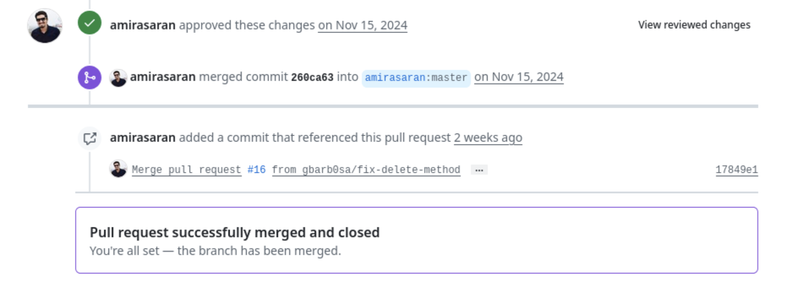

ForceMemo: malware ukrywany w repozytoriach przez force-push

Badacze bezpieczeństwa z StepSecurity odkryli nową kampanię malware, w której atakujący przejmuje masowo konta programistów na GitHub i wstrzykuje złośliwe oprogramowanie do setek repozytoriów. Pierwszą aktywność odnotowano 8 marca 2026 roku, ale według ustaleń badaczy kampania wciąż trwa i przejmowane są kolejne repozytoria. Kampania – nazwana przez badaczy ForceMemo –...

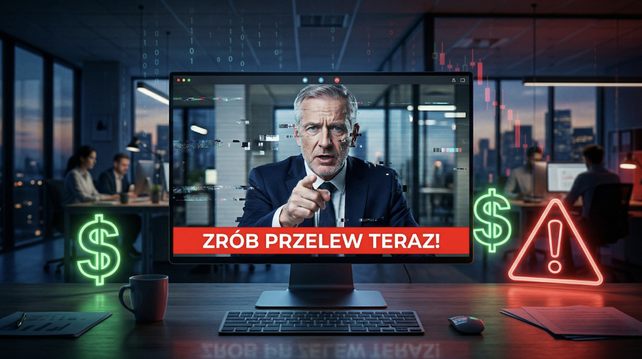

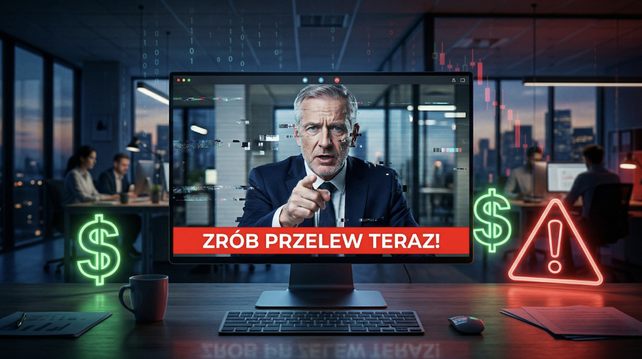

Deepfake w polskim biznesie. Nowe szkolenie zamknięte dla firm

Firmy od dawna wiedzą, że phishing, socjotechnika i słabe hasła to realny problem. Ale jakiś czas temu na radarze pojawił się nowy przeciwnik, o którym wciąż niewiele się w mówi w organizacjach: deepfake. I nie mówimy tutaj o śmiesznych filmikach z Internetu, tylko realnych, skutecznych atakach na zarządy, działy finansowe...

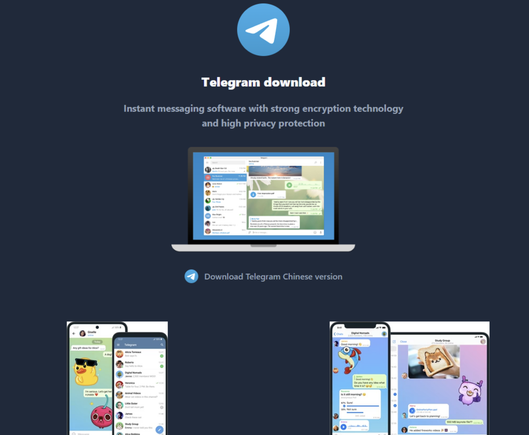

Uwaga: cyberprzestępcy wykorzystują literówki w nazwie domeny do dystrybucji złośliwego oprogramowania. Przykład – komunikator Telegram

Badacze bezpieczeństwa z K7 Security Lab wykryli witryny, które do złudzenia przypominały oficjalny portal pobierania komunikatora Telegram. Cyberprzestępcy wykorzystali technikę typosquatting – zarejestrowali domenę z drobną literówką, licząc że użytkownik w pośpiechu nie zauważy różnicy. TLDR: Nie jest to pierwszy raz, kiedy ten sposób dystrybucji złośliwego oprogramowania jest używany. Na...

Mroczna strona AI. 10 realnych zagrożeń na 2026 rok

AI jest już wszędzie. Pisze maile, podpowiada kod, tworzy memy, a nawet udaje Brada Pitta podczas wideorozmowy. Reklamy obiecują, że to rewolucja, która zmieni wszystko na lepsze. Brzmi pięknie. Tylko że w 2026 roku ta sama technologia staje się jednocześnie najpopularniejszą bronią socjotechniczną, narzędziem masowej dezinformacji i sposobem na drenowanie...