Obfuscation is not security – AI can deobfuscate any minified JavaScript code

https://www.afterpack.dev/blog/claude-code-source-leak

#HackerNews #Obfuscation #Security #AI #JavaScript #Deobfuscation

Obfuscation is not security – AI can deobfuscate any minified JavaScript code

https://www.afterpack.dev/blog/claude-code-source-leak

#HackerNews #Obfuscation #Security #AI #JavaScript #Deobfuscation

Obfuscation is not security – AI can deobfuscate any minified JavaScript code

Mannn #JavaScript is the future! #Rust is old news, time to rewrite all my obviously slow rust code into efficient javascript! 😂😆

#aprilfoolsDay duh

Building a drumming app taught me: JavaScript timers SUCK for audio.

After 30 seconds at 180 BPM, setInterval drifts noticeably off-tempo.

The fix? Web Audio API's "schedule ahead" pattern. Here's how it works: 🧵

Discord is hiring Software Engineer, Safety Experience

🔧 #golang #javascript #python #rust #typescript #django #flask #react #android #ios #api #kafka #postgresql

🌎 San Francisco, Bay Area

⏰ Full-time

🏢 Discord

Job details https://jobsfordevelopers.com/jobs/software-engineer-safety-experience-at-discord-com-mar-25-2026-1b97a1?utm_source=mastodon.world&utm_medium=social&utm_campaign=posting

#jobalert #jobsearch #hiring

The Three Pillars of JavaScript Bloat, by @43081j.com:

https://43081j.com/2026/03/three-pillars-of-javascript-bloat

#javascript #dependencies #complexity #runtimes #architecture #polyfills

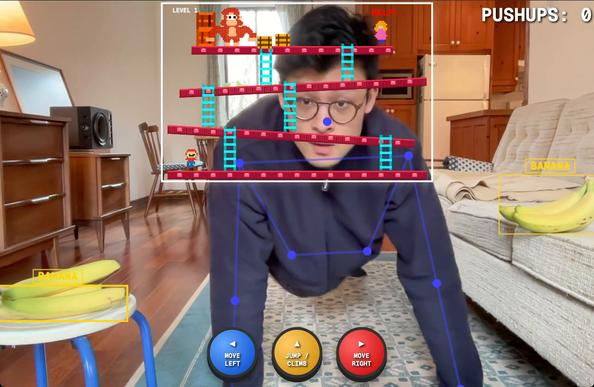

AA (@measure_plan)

자바스크립트, 캔버스, Roboflow RF-DETR, MediaPipe 포즈 트래킹을 활용해 푸시업과 플랭크로 조작하는 동키콩 스타일 피트니스 게임을 만들었다. AI 비전과 체성 인식 기술을 결합한 흥미로운 인터랙티브 프로젝트다.

i made donkey kong but you play with pushups and planks and it's quite inconvenient made with javascript, canvas, roboflow RF-DETR (for banana detection), and mediapipe body pose tracking lmk if you want to play a few fitness games like this and i'll try to get these online

Inside the Axios supply chain compromise - one RAT to rule them all

Elastic Security Labs identified a supply chain compromise of the axios npm package, one of the most depended-upon packages in the JavaScript ecosystem with approximately 100 million weekly downloads. The attacker compromised a maintainer account and published backdoored versions that delivered a cross-platform Remote Access Trojan to macOS, Windows, and Linux systems through a malicious postinstall hook.

Pulse ID: 69cd1c2e48c8aeef1f743d7f

Pulse Link: https://otx.alienvault.com/pulse/69cd1c2e48c8aeef1f743d7f

Pulse Author: AlienVault

Created: 2026-04-01 13:22:54

Be advised, this data is unverified and should be considered preliminary. Always do further verification.

#BackDoor #CyberSecurity #ElasticSecurityLabs #InfoSec #Java #JavaScript #Linux #Mac #MacOS #NPM #OTX #OpenThreatExchange #RAT #RemoteAccessTrojan #SupplyChain #Trojan #Windows #bot #iOS #AlienVault