The following hashtags are trending across South African Mastodon instances:

#Wordle

#wordle1768

#dreamed

#whatsapp

#signal

#ciberseguridad

#ue

#hackeo

#chronicliverdisease

#liverhealth

Based on recent posts made by non-automated accounts. Posts with more boosts, favourites, and replies are weighted higher.

The following hashtags are trending across South African Mastodon instances:

#dreamed

#ciberseguridad

#ue

#hackeo

#geopolitica

#derecho

#libertaddeprensa

#recycling

#outreach

Based on recent posts made by non-automated accounts. Posts with more boosts, favourites, and replies are weighted higher.

EL HACKEO QUE TOMÓ 2 MINUTOS PARA HUMILLAR A BRUSELAS

El hackeo a la App de Edad de la UE expone la crisis de soberanía digital.

La ilusión de seguridad digital se ha roto. El pasado 16 de abril, la aplicación de verificación de edad de la Unión Europea, que debía ser el pináculo de la privacidad, cayó en tan solo dos minutos. No fue un fallo casual; fue un ataque coordinado desde Washington D.C. que puso en rodillas a la infraestructura eIDAS europea.

Este incidente revela una verdad incómoda: Europa no es digitalmente soberana. Mientras Bruselas burocracia, la capacidad ofensiva de EE. UU. demuestra quién controla los servidores. El ataque, probablemente mediante una vulnerabilidad Zero-Day, no solo expuso datos, sino la fragilidad del Reglamento NIS2.

¿De verdad vamos a confiar nuestra identidad digital a un sistema que cae en 120 segundos? Este es el despertar de la Guerra Fría Digital.

Lea el análisis forense completo y las bases legales en el enlace:

https://lamesamigratoria.blogspot.com/2026/04/hackeo-en-2-minutos-la-app-de-edad-de.html

#Ciberseguridad #UE #Hackeo #SoberaniaDigital #Geopolitica #NIS2 #Bruselas

👤 Autor: Prof. José Ramón Ramírez Sánchez (CEO Grupo Educajuris)

🔗 Leer análisis completo: https://lamesamigratoria.blogspot.com/2026/04/hackeo-en-2-minutos-la-app-de-edad-de.html

📧 Contacto: 809-505-9986

#Ciberseguridad #UniónEuropea #NIS2 #Hackeo #Geopolítica #IdentidadDigital #LaMesaMigratoria

👤 Autor: Prof. José Ramón Ramírez Sánchez (CEO Grupo Educajuris)

🔗 Leer análisis completo: https://lamesamigratoria.blogspot.com/2026/04/hackeo-en-2-minutos-la-app-de-edad-de.html

📧 Contacto: 809-505-9986

#Ciberseguridad #UniónEuropea #NIS2 #Hackeo #Geopolítica #IdentidadDigital #LaMesaMigratoria

Vulnerabilidad crítica: Demuestran cómo robar 10.000 dólares de un iPhone bloqueado

Investigadores de seguridad han recreado un ataque que permite extraer grandes sumas de dinero de un iPhone bloqueado, explotando un fallo en el sistema de pagos de Visa cuando está configurado el «Modo Transporte».

La seguridad de Apple Pay se ha visto cuestionada tras una demostración técnica que ha dejado atónitos a expertos y usuarios por igual. Utilizando como «víctima» al conocido youtuber tecnológico Marques Brownlee (MKBHD), un equipo de investigadores logró realizar una transacción de 10.000 dólares desde su iPhone sin que este fuera desbloqueado mediante Face ID, Touch ID o código. El ataque aprovecha una vulnerabilidad específica que ocurre cuando una tarjeta Visa está configurada en el Modo Transporte (Express Transit), una función diseñada para que los usuarios puedan pagar el metro o el autobús simplemente acercando el móvil al lector, sin necesidad de autenticarse.

https://www.youtube.com/watch?v=PPJ6NJkmDAo

El proceso utiliza una técnica de «Man-in-the-Middle» (hombre en el medio) mediante hardware especializado que intercepta y manipula la comunicación NFC. Los atacantes engañan al iPhone haciéndole creer que está frente a un torno de transporte público (donde no se requiere autenticación), mientras que simultáneamente engañan al terminal de pago real haciéndole creer que el usuario ya ha autorizado la transacción de alto valor. Al alterar un bit específico en el protocolo de comunicación, el sistema no detecta que se está intentando realizar un pago de miles de dólares en lugar de un simple billete de tren.

Aunque el experimento es real y exitoso, los expertos en ciberseguridad aclaran que el escenario para un robo así en la vida cotidiana es extremadamente complejo, ya que requiere contacto físico prolongado y equipos voluminosos cerca de la víctima. No obstante, el fallo persiste desde hace años sin una solución definitiva por parte de Visa o Apple. Como medida de precaución, se recomienda a los usuarios de iPhone desactivar el «Modo Transporte» para tarjetas Visa o utilizar Mastercard, que no parece verse afectada por este método específico de manipulación de protocolos.

#APPLE #ApplePay #arielmcorg #ciberseguridad #hackeo #infosertec #iPhone #MKBHD #PORTADA #SeguridadDigital #tecnología #visa #walletAlerta de seguridad: Booking.com confirma acceso no autorizado a datos de usuarios

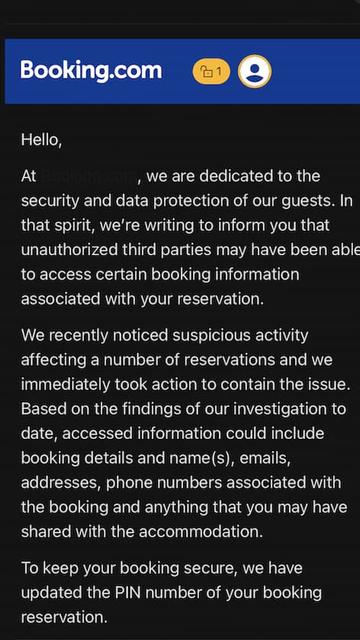

Booking.com ha admitido que un grupo de ciberdelincuentes logró acceder a información personal de sus usuarios mediante ataques dirigidos, subrayando los riesgos de seguridad en las plataformas de reserva de viajes (Fuente Reddit).

La gigante del turismo Booking.com se encuentra nuevamente en el ojo de la tormenta tras confirmar una brecha de seguridad que afectó a una parte de su base de usuarios. Según el informe técnico, los atacantes no comprometieron directamente los servidores centrales de la compañía, sino que utilizaron técnicas avanzadas de phishing e ingeniería social contra los socios hoteleros para obtener sus credenciales de acceso al portal de administración. Una vez dentro del sistema, los hackers pudieron visualizar nombres, direcciones, números de teléfono y, en algunos casos, detalles parciales de las reservas de los clientes, lo que facilita la creación de estafas personalizadas de seguimiento.

El peligro real de este incidente radica en el «phishing de seguimiento». Con la información obtenida, los delincuentes envían mensajes a través del propio chat oficial de Booking.com o por WhatsApp, haciéndose pasar por el hotel reservado. En estos mensajes, solicitan a los usuarios que realicen un pago adicional o verifiquen su tarjeta de crédito mediante un enlace externo debido a un supuesto «error en la reserva». Al estar dentro del hilo de conversación oficial, muchos usuarios bajan la guardia y terminan entregando sus datos bancarios a sitios fraudulentos.

Booking.com ha asegurado que ha reforzado sus medidas de monitoreo y que está notificando a los afectados, además de implementar sistemas de autenticación de dos factores (2FA) más rigurosos para sus socios. Expertos en ciberseguridad recomiendan a los viajeros desconfiar de cualquier solicitud de pago que no se realice a través de los canales de pago integrados en la plataforma y nunca hacer clic en enlaces externos para ingresar datos financieros. Este caso resalta que, en la industria del turismo, el eslabón más débil suele ser la comunicación entre la plataforma principal y los proveedores locales.

#Alerta #arielmcorg #booking #ciberseguridad #DatosPersonales #hackeo #infosertec #phishing #PORTADA #privacidad #SeguridadDigital #tecnología #viajesCuidado: Sitio web falso de Claude distribuye el malware PlugX RAT

Investigadores de seguridad han alertado sobre una campaña de phishing que utiliza un sitio web fraudulento de la IA «Claude» para infectar computadoras con el troyano de acceso remoto PlugX, permitiendo el control total del equipo (Fuente Malwarebytes).

La popularidad de la inteligencia artificial está siendo explotada nuevamente por cibercriminales. Se ha detectado un sitio web que imita a la perfección la interfaz de Claude (la IA de Anthropic) para engañar a los usuarios y lograr que descarguen un archivo ejecutable malicioso. En lugar de ofrecer herramientas de IA, el instalador despliega una variante del conocido troyano de acceso remoto (RAT) denominado PlugX. Una vez instalado, este malware permite a los atacantes robar credenciales, registrar las pulsaciones del teclado (keylogging), acceder a archivos privados y utilizar la cámara o el micrófono del dispositivo infectado sin el consentimiento del usuario.

El método de distribución suele basarse en anuncios engañosos en motores de búsqueda o publicaciones en redes sociales que prometen «versiones de escritorio premium» o «funciones gratuitas ilimitadas» de Claude. El malware utiliza técnicas de carga lateral de DLL (DLL side-loading) para evadir los antivirus convencionales, ocultándose dentro de procesos legítimos del sistema operativo. Esta táctica es común entre grupos de amenazas persistentes avanzadas (APT) y subraya la sofisticación de los ataques dirigidos a usuarios que buscan herramientas de productividad basadas en inteligencia artificial.

Expertos en ciberseguridad recomiendan a los usuarios acceder a Claude y otras plataformas de IA exclusivamente a través de sus dominios oficiales verificados. Es vital desconfiar de instaladores de escritorio que no provengan de tiendas oficiales como la Mac App Store o Microsoft Store, y mantener siempre activadas las soluciones de seguridad con protección en tiempo real. Este incidente es un recordatorio de que, en el auge de la IA, el sentido común y la verificación de las fuentes siguen siendo las defensas más efectivas contra el secuestro digital de datos.

#Alerta #arielmcorg #ciberseguridad #claude #hackeo #infosertec #InteligenciaArtificial #malware #phishing #PlugX #PORTADA #SeguridadDigital #tecnologíaFuga de datos en Signal – Mensajes recolectados en iPhone pese al cifrado de la app

Informes recientes revelan que el FBI logró extraer mensajes de Signal en dispositivos iPhone, no rompiendo su cifrado, sino aprovechando una vulnerabilidad en la gestión de notificaciones de iOS (Fuente 404media).

La reputación de Signal como la aplicación de mensajería más segura del mundo ha sido puesta a prueba tras informes que indican que el FBI logró recolectar mensajes de un iPhone. Sin embargo, la brecha no se debe a un fallo en el protocolo de cifrado de extremo a extremo de la aplicación, sino a la forma en que el sistema operativo de Apple, iOS, gestiona las vistas previas de las notificaciones. Los investigadores descubrieron que el sistema almacena fragmentos del contenido de los mensajes entrantes en registros de notificaciones que, bajo ciertas condiciones técnicas y legales, pueden ser «cosechados» por las autoridades sin necesidad de descifrar la base de datos principal de la aplicación.

Este incidente pone de manifiesto que la seguridad de una aplicación es tan fuerte como el sistema operativo sobre el que corre. Aunque el mensaje viaje cifrado por la red, una vez que llega al dispositivo y se muestra como una notificación, queda fuera del control total de la sandbox de Signal. Para los usuarios de iPhone, este hallazgo es un recordatorio crítico de que la privacidad absoluta requiere una configuración activa: los expertos recomiendan desactivar las vistas previas de notificaciones en la pantalla de bloqueo o configurar Signal para que solo muestre el nombre del remitente (o simplemente un aviso de «Nuevo mensaje») sin revelar el contenido.

A pesar de la polémica, Signal sigue siendo considerada la opción más robusta para la comunicación privada, ya que el cifrado sigue intacto y no existen puertas traseras en su código. La lección para la comunidad de ciberseguridad es clara: la protección de datos es un esfuerzo multicapa. Los atacantes o las agencias gubernamentales no siempre intentan «derribar la puerta principal» (el cifrado), sino que buscan grietas laterales en la interfaz de usuario o en las funciones de conveniencia del sistema operativo. Mantener el software actualizado y revisar los permisos de visualización son pasos innegociables para quienes manejan información sensible.

#APPLE #arielmcorg #ciberseguridad #fbi #hackeo #infosertec #ios #iPhone #PORTADA #privacidad #SeguridadDigital #signal #tecnología