Learn how to set up Playwright for WordPress E2E testing and write tests using real-world[…][...]

#WordPress #Dev #E2E #Playwright

https://www.wpnews.io/getting-started-writing-wordpress-e2e-tests-with-playwright/

Learn how to set up Playwright for WordPress E2E testing and write tests using real-world[…][...]

#WordPress #Dev #E2E #Playwright

https://www.wpnews.io/getting-started-writing-wordpress-e2e-tests-with-playwright/

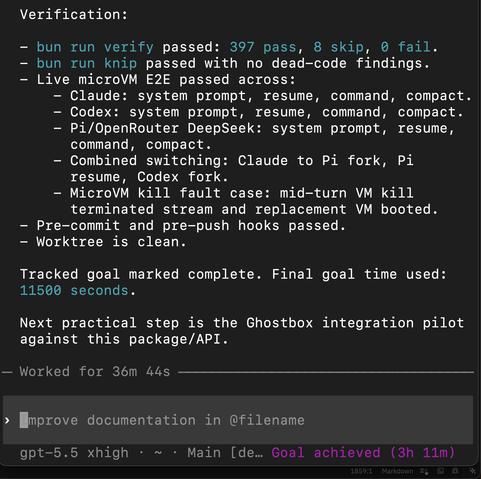

BOOTOSHI (@KingBootoshi)

Codex의 Goal Mode가 매우 강력하다고 평가하며, 고급 Ralph loop처럼 동작해 3시간 동안 자동으로 작업을 수행하고 실제 E2E 테스트와 API 상호작용까지 거쳐 프로덕션 동작을 검증했다고 소개했다. 코드 품질 규칙과 게이트를 포함한 자동화 개발 워크플로 사례다.

CODEX GOAL MODE IS AMAZING HAHAHAHA, AN ADVANCED RALPH LOOP YOU GUYS HAVE TO TRY It ran for 3 hours. It works in one shot. It went through actual E2E tests and interacted with the API manually to confirm it works in prod before reporting back Custom esLint rules/Biome/Gated

Ente Photos, la galerie chiffrée de bout en bout

https://cryptrz.org/2026/05/02/ente-photos-la-galerie-chiffree-de-bout-en-bout/

#photo #opensource #e2e #e2ee #encryption #selfhosted #selfhosting

2/

Signal hat natürlich Nachteile. Allen voran dass es der Dienst aus den #USA kommt und auf #AmazonAWS liegt. Die Daten sind zwar dank #e2e #verschlusselung sicher. Trotzdem Kann der Dienst theoretisch abgeschaltet werden.

#Threema hat seine Server dagegen in der datenschutzfreundlichen Schweiz, und gilt als sehr sicher. Die Serversoftware ist nicht #OSS. Threema bekommt man nicht Kostenlos, und ich hatte dort kaum Kontakte.

#Deltachat

Ist als einziger dieser Dienste Dezental. Er

2/

Currently exploring #QualityAssurance and documenting the process in the open:

https://www.stevefrenzel.dev/posts/quality-assurance-accessibility-and-astro-part-1/

Give it a read if you're curios, a couple more of those are coming in the near future 🤗

#qa #e2e #a11y #accessibility #frontend #WebDev #UnitTesting

Encrypted messaging straight from the terminal! 💯

🔐 **XMTP** — TUI chat client for E2E messaging

🗨 MLS-based encryption, DMs/groups, streaming + profile-based CLI

🦀 Written in Rust & built with @ratatui_rs

⭐ GitHub: https://github.com/qntx/xmtp

#rustlang #ratatui #tui #crypto #messaging #e2e #streaming #terminal

Nirmit Joshi (@nirmitj_)

여러 thinker가 모두 같은 최종 답을 내는 설정에서 최종 E2E 매핑만 학습하려 했지만, 단일 thinker의 CoT에서는 쉬웠던 문제가 계산적으로 어렵다는 점을 설명한다. 체인 오브 사고 기반 학습의 한계를 다루는 연구적 코멘트다.

@kfountou Let’s chat more over email. The short answer is that, in our setup all thinkers are correct (they lead to the same final answer). The goal is to only learn final E2E mapping. Unfortunately, learning is computationally hard even though it was easy from a single thinker CoT.

iOS 26.4.2 fixes bug that allowed deleted notifications to be retrieved - 9to5Mac https://9to5mac.com/2026/04/22/ios-26-4-2-fixes-bug-that-allowed-deleted-notifications-to-be-retrieved/

#Apple #iOS #Signal #Update #Fix #FBI #Privacy #Activism #Resist #Protest #Resistance #HumanRights #Law #Security #App #E2E #Encryption #Data #Antifa #Phone #Cellphone #Cellular #MobilePhone