Szwajcarski ser zamiast szyfrowania. Jak komunikator TeleGuard naraził ponad milion użytkowników

Miał być twierdzą nie do zdobycia, opartą na legendarnym „szwajcarskim bezpieczeństwie”. Komunikator TeleGuard pobrano ponad milion razy, bo obiecywał pełną anonimowość i szyfrowanie end-to-end.

Dziennikarskie śledztwo serwisu 404 Media oraz eksperci od cyberbezpieczeństwa właśnie obnażyli prawdę: aplikacja jest tak dziurawa, że równie dobrze moglibyście wysyłać swoje sekrety na pocztówkach.

W świecie komunikatorów internetowych panuje zasada Dzikiego Zachodu – każdy może obiecać wszystko. TeleGuard, aplikacja stworzona przez szwajcarską firmę Swisscows, kusiła użytkowników hasłami: „Brak gromadzenia danych. Silnie szyfrowane. Szwajcarska produkcja”. Brzmi jak idealna alternatywa dla tych, którzy nie ufają gigantom technologicznym. Problem w tym, że pod maską tego marketingowego przekazu kryje się technologiczna katastrofa.

Kryptograficzny koszmarek zamiast tarczy

Aby zrozumieć, jak bardzo twórcy TeleGuard zepsuli sprawę, musimy na chwilę zajrzeć w technikalia. W prawidłowo wdrożonym, bezpiecznym szyfrowaniu typu end-to-end (E2EE), klucz prywatny służący do odczytywania wiadomości nigdy nie opuszcza Twojego telefonu. Serwer firmy jest tylko „listonoszem”, który przenosi zamkniętą kopertę, ale nie ma do niej klucza i nie jest w stanie odczytać treści wiadomości.

Jak ujawnili badacze w rozmowie z Josephem Coxem z 404 Media, TeleGuard… po prostu wysyła Twój klucz prywatny na swoje serwery podczas rejestracji. Ale czekajcie, dopiero się rozgrzewamy.

Firma mogłaby się bronić, że przesyła klucz w formie zaszyfrowanej, ale badacze odkryli, że aplikacja dołącza do niego wszystko, co jest potrzebne do jego odszyfrowania. W profesjonalnej kryptografii stosuje się dwa kluczowe mechanizmy obronne: unikalne wartości jednorazowe (działające jak kody SMS z banku, tzw. nonce; skrót od number used once) oraz tzw. sól. Ta kulinarna nazwa nie jest przypadkowa! Sól to porcja losowych danych dorzucana do Twojego klucza przed zaszyfrowaniem. Działa jak unikalna przyprawa – sprawia, że nawet jeśli dwie osoby mają identyczne hasło, po „posoleniu” i zakodowaniu algorytm „wypluwa” zupełnie inne ciągi znaków, przez co hakerzy nie mogą używać gotowych ściąg do ich łamania.

Prawidłowa sól i wartości jednorazowe muszą być generowane losowo dla każdej nowej sesji. Twórcy TeleGuarda zrobili coś absurdalnego: zakodowali je na stałe. Mówiąc obrazowo: to tak, jakby producent zamontował w milionie sejfów potężne zamki szyfrowe, po czym w każdym z nich zostawił ten sam, fabryczny PIN wpisany na sztywno. Nic dziwnego, że Dan Guido, szef renomowanej firmy cyberbezpieczeństwa Trail of Bits, podsumował to krótko: szyfrowanie w tej aplikacji jest całkowicie bezcelowe.

Twój klucz dla każdego

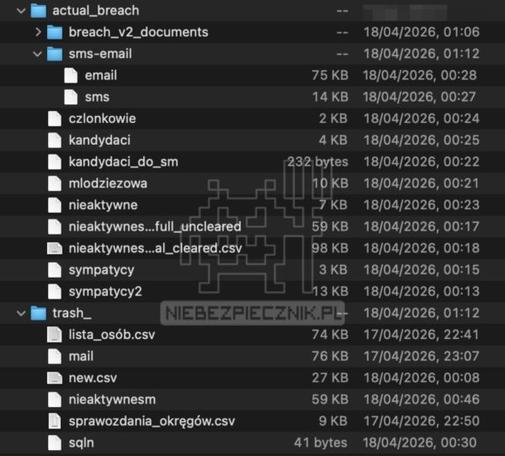

Złe wdrożenie kryptografii to jedno, ale TeleGuard poszedł o krok dalej. Badacze odkryli, że aby uzyskać czyjś klucz prywatny, wystarczyło wpisać w publicznym API aplikacji (interfejsie programistycznym) jego numer ID (sic!).

Ponieważ wielu użytkowników chwaliło się swoim ID w sieci, by inni mogli ich znaleźć, otwierali tym samym furtkę każdemu domorosłemu hakerowi do odczytania ich korespondencji. Ponadto same metadane – informacja o tym, kto, kiedy i z kim pisze – krążyły po sieci w formie otwartego tekstu!

Iluzja, która ma realne konsekwencje

To nie jest tylko akademicki problem programistów. Teoretycznie nieprzeniknione komunikatory to często jedyne bezpieczne okno na świat dla osób represjonowanych – np. dziennikarzy śledczych, sygnalistów i aktywistów funkcjonujących w państwach autorytarnych. Dla nich wyciek korespondencji to nierzadko wyrok. I to ten najwyższy, kosztujący dziennikarza czy sygnalistę życie.

Z drugiej strony, obietnice absolutnej anonimowości TeleGuarda przyciągnęły też przestępców, których złudne poczucie bezpieczeństwa doprowadziło ostatecznie w ręce organów ścigania. Jak donoszą amerykańskie media, FBI namierzyło jednego z nich z dziecinną łatwością, m.in. przez przechwycenie powiadomień push z aplikacji.

Cała sprawa wygląda szczególnie blado, gdy przypomnimy sobie niedawne starcie rządu Wielkiej Brytanii z Apple. Gdy Brytyjczycy próbowali wymusić na gigancie z Cupertino stworzenie backdoora w iMessage (pod pretekstem walki z przestępczością w ustawie Online Safety Bill), Apple postawiło twarde weto, grożąc całkowitym wycofaniem swoich usług komunikacyjnych z Wysp, byle tylko nie osłabić szyfrowania – i ostatecznie brytyjski rząd (pod naporem amerykańskiej administracji, ale i głosów własnych obywateli, wyborców i użytkowników Apple) się ugiął.

Wielka Brytania chciała tylnej furtki do iCloud. USA grozi zerwaniem umów

Celowy sabotaż czy historyczna niekompetencja?

Tymczasem „szwajcarska” alternatywa, która miała być ostoją prywatności, w praktyce okazała się drzwiami otwartymi na oścież. Chciałbym, żebyśmy się dobrze zrozumieli. Tak szkolne, wręcz absurdalne luki w oprogramowaniu zawierającym jakiekolwiek funkcje kryptograficzne rodzą w branży naturalne pytania: czy to tylko skrajna, niewybaczalna niekompetencja szwajcarskich programistów, czy może celowo zostawiony backdoor na prośbę służb, które dostały idealne narzędzie do inwigilacji? Choć na to drugie nie ma twardych dowodów, sytuacja rodzi mocne podejrzenia.

Dlaczego podejrzenia? Z punktu widzenia programisty, żeby zepsuć sól i unikalne wartości jednorazowe, trzeba się wręcz… postarać. Większość współczesnych, gotowych bibliotek kryptograficznych, czyli klocków, z których budujemy aplikacje zawierające funkcje kryptograficzne, domyślnie generuje te wartości losowo. Żeby wpisać je w kodzie „na sztywno”, deweloper musiał celowo zignorować standardową procedurę, nadpisać funkcje losujące i wklepać tam stały ciąg znaków. To nie jest błąd typu „oops, zapomniałem średnika”. To jest architektura zaplanowana tak, żeby nie działała.

Nawet zyskujący na popularności tzw. vibe coding (pisanie programów na szybko z pomocą sztucznej inteligencji) wyplułby tu bezpieczniejszy kod, bo każdy model AI z automatu wrzuciłby w to miejsce funkcję generującą losowość.

Wiem o czym myślicie, sam też sobie zadaję to pytanie. Czy to celowo zostawiony backdoor dla służb? Historia uczy nas zresztą, że w tej branży „szwajcarska neutralność i prywatność” potrafi być doskonałą przykrywką. Wystarczy przypomnieć słynną aferę z firmą Crypto AG (poszukajcie sobie hasła Operacja Rubicon) – szwajcarskim producentem maszyn szyfrujących, który przez dekady sprzedawał sprzęt rządom na całym świecie, podczas gdy w rzeczywistości firma była potajemnie własnością CIA i zachodnioniemieckiego BND, którzy czytali wszystko jak leci. Chyba jednak w przypadku TeleGuarda nie ma się co doszukiwać aż tak głębokiego „spisku”. Ta aplikacja zrobiona jest po prostu zbyt głupio.

Tego problemu nie da się załatać

Firma Swisscows do dziś nie odniosła się do zarzutów. Według badaczy luki nadal nie zostały załatane, a użytkownicy nie otrzymali żadnego ostrzeżenia. Jeśli więc masz TeleGuard na swoim telefonie, najrozsądniejszym krokiem jest natychmiastowe usunięcie konta i odinstalowanie programu. Zresztą, co tu łatać, jak sama architektura i fundamenty kryptograficzne tej aplikacji są z gruntu wadliwe.

Sprawa TeleGuard to lekcja dla nas wszystkich. W cyfrowym świecie słowa „military-grade encryption” czy flagi europejskich państw z rygorystycznym prawem prywatności same w sobie nie dają żadnej gwarancji. Największe zaufanie ekspertów budzą dziś te rozwiązania, których kod źródłowy jest otwarty (open-source) i regularnie sprawdzany przez niezależnych audytorów. Jeśli zależy Wam na prawdziwym bezpieczeństwie, zostawcie marketingowe obietnice i postawcie na sprawdzone narzędzia pokroju Signala.

#404Media #aplikacjeSzyfrujące #backdoor #bezpieczeństwoWSieci #CryptoAG #cyberbezpieczeństwo #endToEnd #inwigilacja #komunikator #prywatnośćWSieci #Signal #Swisscows #szyfrowanie #TeleGuard #wyciekDanych