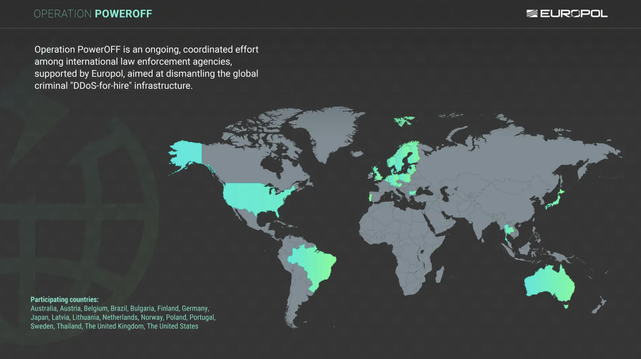

PowerOFF: Europol identyfikuje 75 tys. użytkowników usług DDoS-for-hire

Europol koordynuje globalną operację PowerOFF, w ramach której służby z 21 krajów – w tym polskie CBZC – od 2022 roku współpracują przy likwidacji infrastruktury służącej do przeprowadzania ataków DDoS. Podczas tegorocznej realizacji zidentyfikowano ponad 75 tysięcy użytkowników zaangażowanych w nielegalną działalność. Ponadto zatrzymano 4 osoby, dokonano 25 przeszukań oraz...