Twórcy zabezpieczeń sami padli ofiarą hakerów. Jak atak na Trivy wywołał efekt domina

Kiedy firmy odpowiedzialne za ochronę naszych danych same stają się celem skutecznego ataku, w całej branży zapala się czerwona lampka.

Groźny atak na łańcuch dostaw skompromitował popularne narzędzia dla programistów, uderzając rykoszetem w gigantów cyberbezpieczeństwa – firmy Checkmarx oraz Bitwarden. To dobitny dowód na to, że przestępcy znaleźli nowy, niezwykle skuteczny wektor ataku: infekowanie samych strażników.

Atak na łańcuch dostaw. Złośliwa aktualizacja Bitwarden CLI zagrażała deweloperom

Efekt domina. Jak złośliwy kod zainfekował gigantów

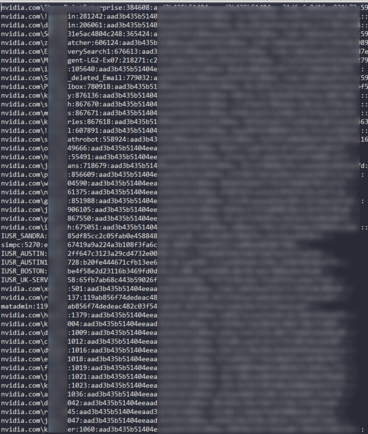

Wszystko zaczęło się w połowie marca od przejęcia konta na GitHubie należącego do Trivy – szeroko wykorzystywanego skanera podatności w kodzie. Hakerzy z grupy TeamPCP wykorzystali ten dostęp, by przemycić złośliwe oprogramowanie bezpośrednio do aktualizacji pobieranych przez użytkowników narzędzia. Malware błyskawicznie zaczął przeczesywać zainfekowane maszyny w poszukiwaniu tokenów dostępu, kluczy SSH i poufnych danych uwierzytelniających.

W ten sposób przestępcy bezszelestnie włamali się do systemów firm Checkmarx oraz Bitwarden (o ataku na ten popularny menedżer haseł pisaliśmy już wcześniej). Zamiast atakować korporacje frontalnie, hakerzy weszli głównymi drzwiami, wykorzystując zaufane oprogramowanie firm trzecich.

Podwójny koszmar Checkmarx. Od kradzieży danych po szantaż

Dla firmy Checkmarx był to zaledwie początek trwającego ponad miesiąc kryzysu. Krótko po pierwszej infekcji, napastnicy przejęli oficjalne konto firmy na GitHubie i zaczęli rozsyłać złośliwy kod dalej – prosto do jej klientów. Choć Checkmarx poinformowało o szybkim załataniu luki, 22 kwietnia sytuacja się powtórzyła, co sugeruje, że intruzi nigdy nie utracili dostępu do infrastruktury.

Jakby tego było mało, do gry wkroczyła niesławna grupa ransomware Lapsu$, która pod koniec kwietnia opublikowała w dark webie prywatne pliki wykradzione z serwerów Checkmarx. Wskazuje to na brutalną rynkową praktykę: grupa TeamPCP najpewniej sprzedała dostęp do przejętej sieci młodym hakerom z Lapsu$, a firma przez tygodnie nie potrafiła zidentyfikować pełnej skali włamania.

Dlaczego hakerzy polują na narzędzia bezpieczeństwa?

Ten incydent obnaża nową strategię cyberprzestępców. Oprogramowanie zabezpieczające jest dziś traktowane przez hakerów jednocześnie jako główny cel i idealny mechanizm dystrybucji wirusów.

Tego typu programy mają z założenia głęboki, uprzywilejowany dostęp do najbardziej wrażliwych danych w systemach korporacyjnych. Atakując zaufane narzędzia, hakerzy jednym celnym ciosem otwierają sobie drzwi do tysięcy kolejnych ofiar w dół łańcucha dostaw. To efekt kaskadowy, który pokazuje, że w dzisiejszym świecie IT nikt nie jest w pełni bezpieczny – nawet ci, którzy ten świat chronią.

#Bitwarden #Checkmarx #cyberbezpieczeństwo #hakerzy #Lapsu #ransomware #Trivy #wyciekDanych