Cyber-cyber-mytos des tages

KI-Modell Mythos:

US-Regierung spricht aus Sorge vor Cyberangriffen mit Anthropic-Chef

So eine gute reklame für seinen gnobbelmatschgenerator hätte anthropic vermutlich gar nicht erwartet.

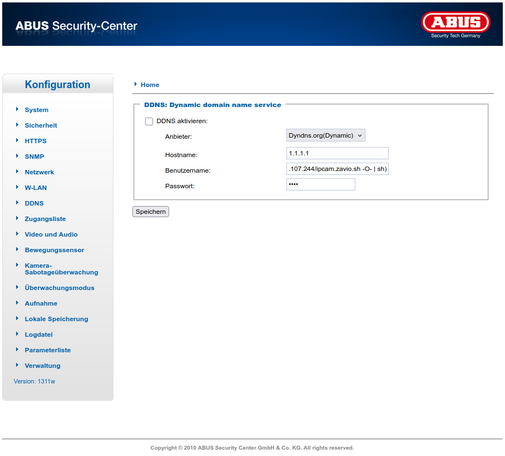

Laien können mit Mythos Hackerangriffe starten

Nun, ihr kwatschjornalisten vom fischblatt „zeit“: das konnten „laien“ schon immer. Unfassbar, wie viele server schon von kindern mit fehlgeleitetem spieltrieb übernommen werden konnten. Wenn exploitkohd schon fertig irgendwo im internet herumliegt und man nur noch ein bisschen für seine aktuellen spielbedürfnisse anpassen muss, ist das alles gar nicht so schwierig, wie digitale analfabeten sich das nach genuss etlicher vorsätzlich volxverdummender scheißfilme mit häcker-tema so vorstellen. Klar, man entwickelt so nix eigenes und baut auch keine eigenen fertigkeiten und erfahrungen auf, aber zum cräcken reicht es trotzdem. Vermutlich reicht es auch für eine bescheidene kriminelle karrjere und einen gesicherten lebensunterhalt — was mit arbeit ja zunehmend schwierig wird. Wenn ich heute derartige ambizjonen hätte und das unbedingt mit den hochgeheipten angelernten neuronalen netzwerken aufplustern wollte: hexstrike gibt es ja auch schon etwas länger… viel spaß damit!

Natürlich haben angelernte neuronale netzwerke sehr gute fähigkeiten in der mustererkennung und können damit völlig neue ausbeutbare fehler (und häufige fehlkonfigurazjonen) finden, indem sie muster anderer angriffe in einer weise abwandeln und rekombinieren, auf die ein mensch nicht so leicht kommt.

Es gibt übrigens eine ganz einfache möglichkeit, das zu erschweren: reduziert die komplexität rund um eure betriebswichtigen kompjuter, und spielt die verdammten sicherheitsaktualisierungen ein! Komplexität ist das gegenteil von sicherheit und robustheit, und nur ein beseitigter fehler kann nicht mehr kriminell ausgebeutet werden. Wer entscheidungsträger ist und mir das nicht glaubt, kann ja mal einen admin fragen.

Als besonders anfällig für derartige Cyberangriffe gilt die Bankenbranche mit ihren veralteten Technologiesystemen

Das kann ich mir sehr gut vorstellen. Die letzten arbeitsplatzrechner mit einem völlig veralteten OS/2 aus den späten achtziger jahren als betrübssystem habe ich im jahr 2001 an einem arbeitsplatz der NORD/LB gesehen… und fürwahr, ich habe mich gegruselt. Die brauchten das für irgendein antikes stück softwäjhr, das niemand mehr anfassen wollte, das aber zuverlässig und fehlerfrei ziemlich große mengen buchgeld bewegt hat. Aber hej, OS/2 hatte so wenig verbreitung, dass da es vermutlich kaum angriffe drauf gab. 😁️

(Ansonsten nix gegen OS/2.)

#CyberCyber #KünstlicheIntelligenz #Link #Security #Zeit