День независимости ИТ: как мы отделили банковскую инфраструктуру и ничего не сломали

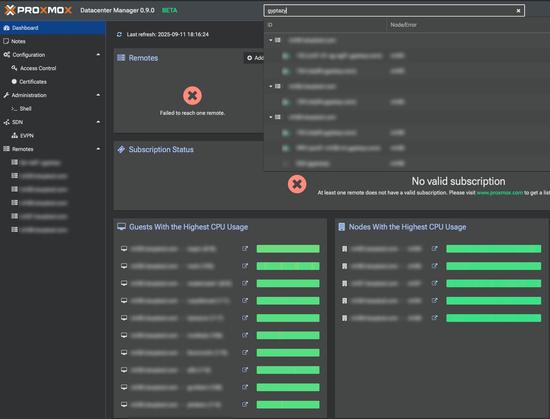

Привет, Хабр! Обычно мы, ИТ-инженеры, что-то создаём: вводим в эксплуатацию системы, ставим новое железо, настраиваем ПО, добавляем память в серверы и диски в СХД. Но иногда жизнь подкидывает прямо-таки противоположные задачи — и тогда бывает нужно аккуратно разобрать то, что строилось годами. Или разделить монолитную инфраструктуру на части так, чтобы бизнес даже не заметил этого хирургического вмешательства без анестезии. Такие проекты требуют не только технической экспертизы, но и инженерного творчества. И, что важнее, — человеческой выдержки. Потому что отключать то, что ты сам когда-то запускал и поддерживал, бывает эмоционально больно. Эта история — про локализацию московского офиса крупного международного банка. Она будет особенно близка тем, кто уже участвовал в «разводе» инфраструктур. А тем, кому это только предстоит, — может сэкономить пару нервных клеток. Глава 1. Постановка задачи Однажды меня вызвали на разговор и поставили задачу: помочь ИТ-подразделению московского филиала международного финансового института отделиться от «материнской» компании. Сразу стало понятно: проект будет сложным, а никаких приятных перспектив на горизонте не маячит. Но отказаться было нельзя — такие задачи не выбирают, они выбирают тебя. NB: В подобных проектах решающую роль играют отношения между командами заказчика и исполнителя. Я ожидал атмосферы тотального недоверия. Но ошибся — команда заказчика оказалась профессиональной и адекватной. Пользуясь случаем, ещё раз передаю им респект. Формально задача выглядела просто: в нужный день рубим кабель, режем трафик на firewall — и всё, офис независим.

https://habr.com/ru/companies/jetinfosystems/articles/996954/

#локализация #activedirectory #vcenter #банк