Hackers exploit #FortiClient EMS flaw to push #infostealer #malware

https://www.lemondeinformatique.fr/actualites/lire-fortinet-erige-des-pare-feux-contre-les-derives-de-l-ia-100291.html

📰 Active Exploitation of Critical FortiClient EMS Flaw (CVE-2026-35616) Used to Deploy Credential Stealers

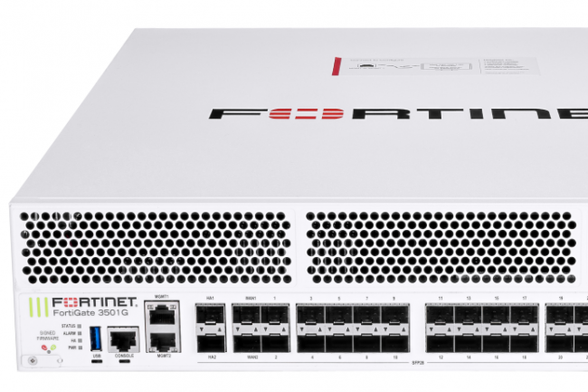

📢 ACTIVE EXPLOITATION: A critical FortiClient EMS flaw (CVE-2026-35616, CVSS 9.1) is being used to push credential stealers to all managed endpoints via PowerShell. Update to version 7.4.7 NOW. 🛡️ #Fortinet #CyberAttack #PatchNow

🌐 cyber[.]netsecops[.]io

企業にとってサイバーリスク管理の最もクリティカルなOT(Operational Technology)領域をどう守るか

https://ascii.jp/elem/000/004/404/4404610/?rss

【提言】SCS評価制度を“追い風”に変える 中小企業の経営者が認識すべき「3原則・7つの取組」

https://ascii.jp/elem/000/004/404/4404581/?rss

フォーティネットがアラブ首長国連邦のサイバーセキュリティを強化

https://ascii.jp/elem/000/004/404/4404609/?rss

【生成AIとサイバー脅威の新しい関係性】生成AIを「悪用した」サイバー攻撃と「活用した」サイバーセキュリティ

"They probably were government. Just not ours." - Whistler

From #CheckPoint Research: Behind the Scenes of The Gentlemen

Check Point Research has analyzed an internal leak from The Gentlemen #ransomware operation, exposing chats, infrastructure details, affiliate roles, and ransom negotiations. The report links the zeta88 account to the administrator, maps 8 affiliate TOX IDs, and details the use of #Fortinet and #Cisco vulnerabilities as well as NTLM relay and OWA/M365 for initial access in attacks.

https://research.checkpoint.com/2026/thus-spoke-the-gentlemen/

Thus Spoke…The Gentlemen - Check Point Research

Key Points Introduction The Gentlemen ransomware‑as‑a‑service (RaaS) operation is a relatively new group that emerged around mid‑2025. Its operators advertise the service across multiple underground forums, promoting their ransomware platform and inviting penetration testers and other technically skilled actors to join as affiliates. In 2026, based on victims listed on the data leak site (DLS), […]

ASCII.jp - トップ

ASCII.jp - トップ