Zero Trust для подрядного доступа: четыре слоя Identity, Device, Access и Monitoring

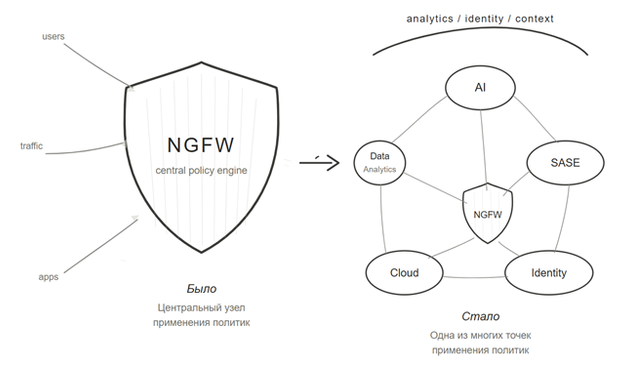

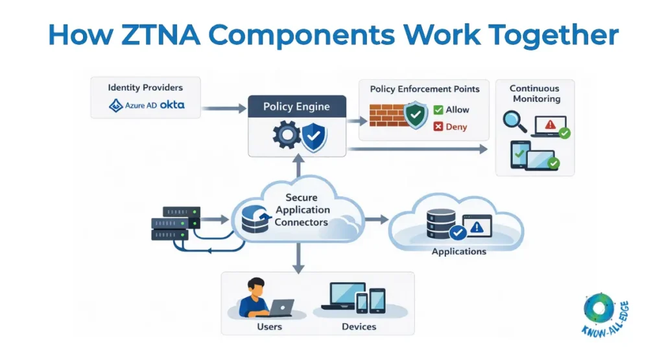

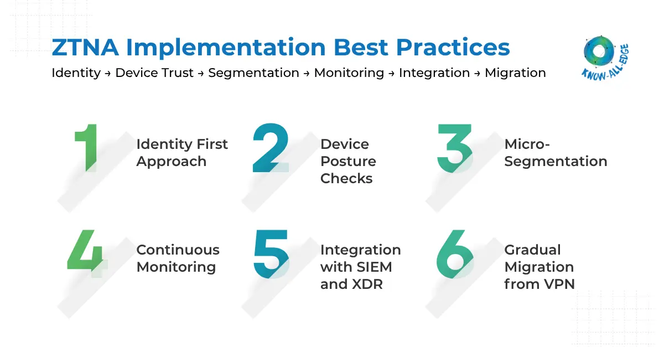

По данным BI.ZONE , почти треть инцидентов с шифрованием в России в 2025 году пришлась на атаки через подрядчика. Не через FW-периметр, а через легитимный канал: учетку внешнего исполнителя, общую сеть, привилегии, выданные под задачу и оставшиеся навсегда. Это разбор-практикум: как избежать подобного с помощью модели Zero Trust и как строится подрядный доступ, и как собрать такой контур у себя. Без теории ради теории — каждый слой идет с конкретными шагами, готовыми скриптами и проверкой, что у вас уже работает, а что нет. Материал для тех, кто проектирует или эксплуатирует доступ внешних исполнителей: ИБ-инженеров, архитекторов, системных администраторов. Zero Trust для подрядного доступа строится по четырем слоям: Identity (кто подключается), Device (с какого устройства), Access (к чему и как) и Monitoring (что делал). Пройдем каждый слой по шагам: от IdP и MFA до Posture Check, ZTNA и VDI, PAM и мониторинга на SIEM, UEBA (User and Entity Behavior Analytics, аналитика поведения пользователей и сущностей) и SOAR, с кейсами, цифрами, схемами и двумя рабочими bash-скриптами для Linux. Начать можно за одну рабочую неделю: аудит учеток, MFA на sudo, первые отчеты по забытым доступам. Полный контур занимает от нескольких месяцев до пары лет в зависимости от масштаба. К концу статьи у вас будет карта всех четырех слоев и понятный первый шаг, который реально сделать на своей инфраструктуре уже завтра.

https://habr.com/ru/companies/vktech/articles/1029230/

#vk_cloud #zero_trust #информационная_безопасность #ztna #cybersecurity #vk_tech #иб