Реверс — это сканворд. Как я впервые нормально понял Ghidra

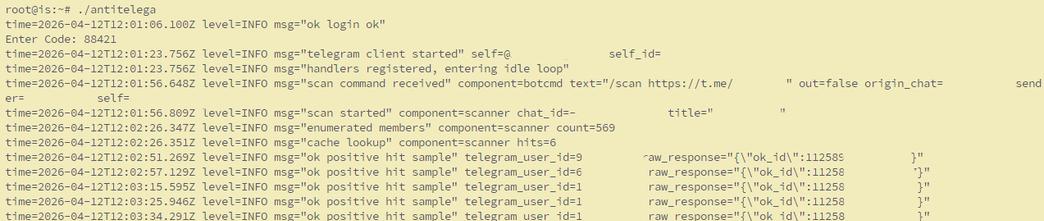

Привет, Хабр. У меня бывают неожиданные заказы, из неожиданных сфер на фрилансе. Недавно писал про то как прилетел большой проект по классификатору фоток. А теперь пришел запрос на реверс! Не могу вдаваться в подробности проекта - много конфиденциального - но я расскажу про конкретный разбор одного .dll файла. Открыл Ghidra, кликнул на функцию, включил декомпилятор - и передо мной встала стена. Не метафорическая стена. Прям реально стена! И вот пока я эту функцию ковырял, переименовывал переменные, ходил по ссылкам, открывал соседние функции, смотрел строки, в какой-то момент меня щёлкнуло. Это же сканворд.

https://habr.com/ru/articles/1029296/

#reverse_engineering #ghidra #реверсинжиниринг #binary_analysis #dll #decompilation #xrefs #static_analysis #reverse #binary_parsing