Panorama de la actividad actual de infostealers y el robo de credenciales

Investigadores de ESET analizaron la evolución reciente de los infostealers, un tipo de malware diseñado para robar información sensible como credenciales de acceso, datos financieros o información almacenada en navegadores. A partir de los datos relevados en los últimos ESET Threat Reports, se observa que durante 2025 el panorama de estas amenazas experimentó cambios importantes (Fuente ESET Latam).

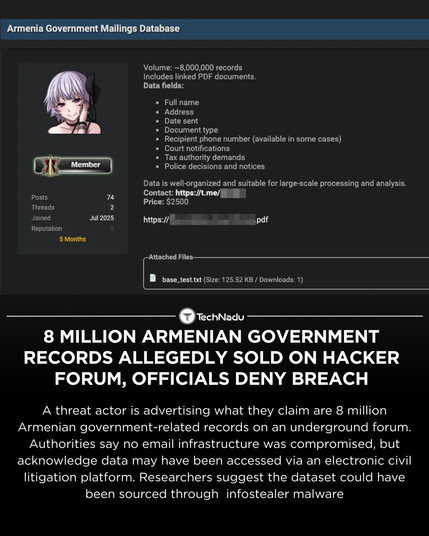

Tras el abandono del desarrollo de Agent Tesla por parte de sus creadores, otras familias de malware como Formbook y SnakeStealer tomaron protagonismo en el ecosistema de robo de información. Si bien las detecciones globales de infostealers disminuyeron un 18% durante el segundo semestre de 2025, los especialistas advierten que las campañas se volvieron más sofisticadas, impulsadas por nuevas técnicas de ingeniería social y el uso de inteligencia artificial.

“Los infostealers siguen siendo una de las herramientas favoritas de los cibercriminales porque permiten robar grandes volúmenes de credenciales e información sensible de forma silenciosa. Aunque en el último año vimos una disminución en el volumen de detecciones, también observamos una evolución en su sofisticación, con campañas mejor dirigidas y el uso de nuevas tecnologías para optimizar los ataques”, comenta David González, Especialista en Seguridad Informática de ESET Latinoamérica.

Las familias de malware con mayor impacto en la región

De acuerdo con la telemetría de ESET, estas son algunas de las familias de infostealers con mayor presencia en Latinoamérica:

Formbook (Win/Formbook). Fue la familia más detectada a nivel global al cierre de 2025, con 17,3% del total de detecciones, principalmente distribuida a través de campañas de phishing.

Lumma Stealer (Win/Spy.LummaStealer). Protagonista de ataques masivos dirigidos especialmente a usuarios en México, enfocados en el robo de credenciales y datos almacenados en navegadores.

Agent Tesla (MSIL/Spy.AgentTesla). A pesar de la desaceleración en su desarrollo, continúa siendo ampliamente distribuido mediante descargadores de malware como CloudEyE (GuLoader).

NGate / PhantomCard (Android/Spy.NGate). Una amenaza de spyware móvil orientada principalmente al ecosistema bancario brasileño, con capacidades para robar contactos y datos de tarjetas.

Spy.Banker_(JS/Spy.Banker). Troyanos basados en JavaScript que afectan principalmente a usuarios de servicios financieros y registran una tasa de detección global cercana al 9,5%.

Latinoamérica, un objetivo relevante

El análisis también muestra que Latinoamérica se consolidó como una región de interés para los cibercriminales.

En México, por ejemplo, el 8 de julio de 2025 se registró un pico que concentró el 70% de las detecciones globales de Lumma Stealer, a raíz de una campaña masiva de spam con señuelos en español.

Brasil, por su parte, se posicionó como uno de los principales focos de fraudes mediante tecnología NFC, con malware móvil que suplanta a bancos y plataformas de comercio electrónico.

Otros países de la región también registraron actividad relevante. En Perú, por ejemplo, se detectó un alto volumen de ataques que utilizan la técnica ClickFix, mientras que Chile reportó presencia de NGate, una avanzada herramienta de espionaje vinculada a ataques mediante NFC. En tanto, Colombia y Argentina mantienen una presencia constante en los mapas de detección de infostealers.

Cómo se distribuyen estas amenazas

Entre los principales vectores de infección se destacan:

- Phishing y spam localizado, con archivos adjuntos maliciosos que simulan facturas o pedidos.

- ClickFix, una técnica de ingeniería social que muestra falsos errores del sistema o invita a activar un software para dejarlo totalmente funcionable o desbloquear nuevas características de paga; en ambos casos se busca convencer al usuario de ejecutar comandos maliciosos.

- Descargadores de malware, como CloudEyE (GuLoader), que experimentaron un fuerte crecimiento durante el segundo semestre de 2025.

- Sitios web fraudulentos, que suplantan tiendas oficiales como Google Play para distribuir aplicaciones maliciosas.

Conclusión

Durante 2025 los infostealers redujeron su volumen, pero aumentaron en sofisticación, impulsados por el uso de inteligencia artificial y el crecimiento del modelo Malware-as-a-Service (MaaS). En este contexto, Latinoamérica se consolidó como un objetivo clave para los cibercriminales. De cara a 2026, los especialistas destacan la importancia de reforzar la protección de credenciales, mejorar la detección temprana de estas amenazas y fortalecer la seguridad en entornos móviles y tecnologías como NFC, cada vez más utilizadas en ataques financieros.

#ciberseguridad #eset #Infostealers #latam #PORTADA