Nuevo malware de acceso remoto avanza en la región

Nuevo malware de acceso remoto avanza en la región

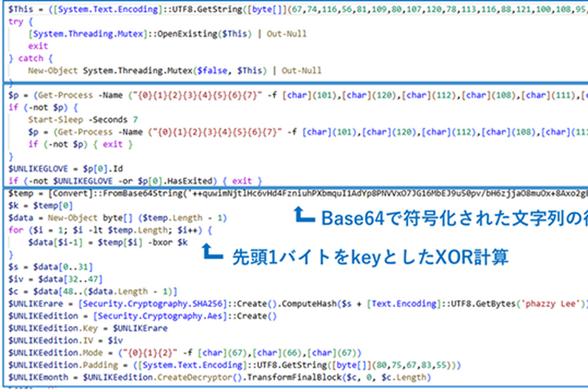

San José, 31 may (elmundo.cr) – ESET, compañía líder en detección proactiva de amenazas, advierte sobre el auge de BTMOB, un troyano de acceso remoto (RAT) que integra un generador de aplicaciones maliciosas. Esta herramienta permite a los ciberdelincuentes diseñar y desplegar campañas de malware con una ve [...]

#BTMOB #CienciaYTecnología #ESET #Johnk3r #Malware #Merl

https://elmundo.cr/cienciaytecnologia/nuevo-malware-de-acceso-remoto-avanza-en-la-region/

ASCII.jp - トップ

ASCII.jp - トップ