Löst die e-ID die Probleme von Jugendschutz und Privatsphäre?

Heute gehen wir der Frage nach, ob eine e-ID unsere gesellschaftlichen Probleme im Internet lösen kann. Und wie wir zu einer besseren Lösung kommen.

Dieser Artikel ist eine Kurzfassung des dritten Teils meiner «e-ID explained»-Serie bei DNIP. Dieser Text soll einfach als kompakter Einstieg in die Materie dienen. Für Hintergründe und besseres Verständnis ist allerdings die Langversion bei DNIP zu empfehlen.

«e-ID explained»-Serie

In dieser Miniserie geht es um Hintergründe rund um elektronische Identitäten.

«Wieso und wie?»: Was sind die Entwicklungen zur elektronischen Identität?«Wie funktioniert sie?»: Die Technik der Schweizer e-ID«Jugendschutz und Anonymität»: Löst die Technik alle Probleme?Viele Überlegungen aus diesem Artikel werden auch in meinem Interview im Echo der Zeit von letzter Woche aufgegriffen. Wer also eine 5-Minuten-Audio-Kurzfassung dieses Textes sucht: Voilà!

Inhalt

Toggle

Das Internet ist nicht für Kinder

Zumindest zu Beginn des Internet, als Architektur und Technik dafür geschaffen wurden, Kinder kein Thema. Aber es war noch vieles kein Thema damals, so auch wurden Sicherheit klein geschrieben und man hoffte, dass schon niemand irgendwas «Böses» tun wurde. Entsprechend war man auch überrascht und empört, als 1994 die erste Spam-Welle durchs Internet schwappte, in der eine Anwaltskanzlei ihre Dienste anpries.

Aber auch die reale Welt ist nicht für Kinder gebaut: Dort gab es schon vor der Existenz von Kindern Bäume, von denen man herunterfallen kann; Teiche, in denen man ertrinken kann; Abhänge, die man herunterstürzen kann; wilde Säbelzahntiger, die uns gerne als Abendessen nach Hause bringen; Blitze, die uns treffen wollen; und, und, und.

Wieso Altersverifikation?

Altersverifikation stammt zwar aus dem Bereich des Jugendschutzes, wird aber auch für Zensur und ähnliche Massnahmen eingesetzt, um Erwachsenen von angeblich unpassenden Inhalten fernzuhalten.

Dies ist jedoch oft mit Nebenwirkungen wie noch weitergehenderem Verlust der Anonymität im Internet verbunden.

Altersverifikation ist kein Problem des Internets, auch am Kiosk haben wir das bei Alkohol oder Erotikheften. Dort findet die Alterskontrolle aber meist subtiler statt, insbesondere, wenn man schon etwas älter ist. Die Information zur Altersverifikation wird ebenfalls privatsphärefreundlicher gehandhabt, da der Verkäufer im Kiosk sich wohl schon wenige Minuten später nicht mehr an den Käufer bzw. die Käuferin erinnert.

Hilft Technik?

Wir Menschen sind versucht, schwierige oder unliebsame Probleme auszulagern. An andere Menschen oder eben an Technik. Doch gesellschaftliche Probleme lassen sich nur innerhalb der Gesellschaft lösen, unter Einbezug aller Betroffenen.

Wenn nun Internetsperren ohne existierende Infrastruktur und funktionierende Abläufe eingeführt werden, wie gerade eben in Grossbritannien, dann führt das zu Chaos und weiteren Gefahren rund um Datenschutz oder sogar Identitätsdiebstahl und Cyberkriminalität.

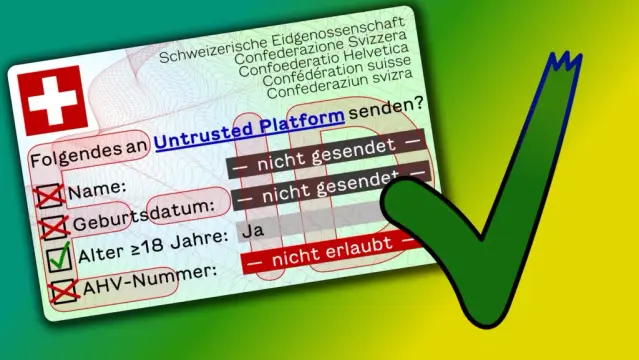

Eine bessere Lösung ist die e-ID mit ihren datenschutzfreundlichen Altersverifikationsfunktionen.

Grundsätzlich sollte aber bei allen Internetsperren immer darauf geachtet werden, dass sie nicht zu massenhaften Umgehungen dieser Sperren Anreiz bieten und damit – Analog zur Prohibition in den USA – zur Erstarkung der organisierten Kriminalität führen.

Ende der Online-Anonymität?

Wir erleben eine schleichende Erosion von Privatsphäre, nicht nur online. Firmen verdienen daran, uns genau zu kennen und uns unnötige oder teurere Produkte zu verkaufen, als wir eigentlich bräuchten. Oder die Daten einfach an den Meistbietenden zu verscherbeln, ohne zu wissen, was die genau damit machen; auch wenn es für die Betroffenen dann möglicherweise um Leib und Leben geht.

Privatsphäre und Anonymität sind wichtige Komponenten für eine Gesellschaft, ganz besonders eine Demokratie. Denn sie sind essenzielle Bausteine für Meinungsfreiheit, Schutz vor Diskriminierung, einseitige Ausnutzung von Machtpositionen, Reduktion von Cyberkriminalität, aber auch grundlegende Eigenschaften für Diskretion und psychische Gesundheit.

Besondere Bedeutung kommt Anonymität bei der Ausübung von Grundrechten in der Demokratie zu, beispielsweise bei der friedlichen Äusserung seiner Meinung an einer Demonstration oder an der Urne.

Aus diesen Gründen ist es wichtig, dass wir online und offline – also in der realen Welt – ein grosses Mass an Privatsphäre und Anonymität besitzen. Auch der Gesetzgeber hat das erkannt und Stimmgeheimnisse, Berufsgeheimnisse und Datenschutzgesetze geschaffen, um nur einige zu nennen. Auch wenn Staatsanwälte das manchmal lieber anders sehen.

Ist Technik die Lösung?

Jeder Mensch ist individuell, damit ist jede fixe (Alters-)Grenze immer irgendwie falsch.

Aber wir als Spezies haben aus Generationen von Erlebnissen mit Säbelzahntigern gelernt: Wir führen unsere Nachkommen langsam und gut begleitet in die gefährliche Welt «da draussen» ein.

Das sollten wir auch mit der digitalen Welt tun. Alles andere wäre unverantwortlich. Anzunehmen, dass Technik alleine unsere gesellschaftlichen und Erziehungs-Probleme lösen könnte, ist illusorisch.

Jugendschutz daheim

Jugendschutz muss also vom Elternhaus ausgehen. Auch hier müssen langsame, gut begleitete Schritte in die digitale Welt «da draussen» gegangen werden. Immer mit der Möglichkeit, dass Kinder – im unvermeidlichen Fehlerfall, denn sie sind menschlich – etwas erleben, wofür sie noch nicht ganz bereit sind.

Genau für diese Fälle sollte es – wie auch in der realen Welt – die Möglichkeit geben, über das Ereignis zu reden, Trost zu finden und Lehren daraus zu ziehen.

Dazu brauchen wir Medienkompetenz, sowohl für die Eltern als auch den Nachwuchs. Und Begleitung.

Wenn technische Filter, dann sollten sie auf dem Handy des Nachwuchses installiert sein und Transparenz bieten.

Fazit

Wir können das Heranwachsen unserer Kinder nicht an irgendwelche Technik delegieren, auch wenn die Kinder zwischendurch nerven. Denn zum Heranwachsen eines Menschen braucht es ganz viel Menschlichkeit.

Falls es trotzdem einer technischen Lösung bedarf, sollte sie bevorzugt auf dem Gerät des Kindes installiert werden.

Wenn aber trotzdem internationale Bestrebungen zur Altersverifikation nicht zu verhindern sind, dann sollten sie wenigstens datenschutzfreundlich umgesetzt werden, wie die Lösung mit der e-ID.

Auch unabhängig von der Altersverifikation ist die e-ID sinnvoll, sei es für digitale Behördengänge oder zur Vermeidung von Identitätsdiebstahl und Cyberkriminalität.

Aktuelles zu IT-Sicherheit und Privatsphäre

-

Löst die e-ID die Probleme von Jugendschutz und Privatsphäre?2025-09-08

Heute gehen wir der Frage nach, ob eine e-ID unsere gesellschaftlichen Probleme im Internet lösen kann. Und wie wir zu einer besseren Lösung kommen. -

📻 E-ID: Kollidiert Altersverifikation mit dem Recht auf Anonymität?2025-09-05

Die e-ID ist aktuell auch im rund um Altersverifikation in Diskussion. In einem Interview mit Radio SRF versuchte ich, einige Punkte zu klären. -

Ja zur E-ID2025-08-28

Ich setze mich bekanntermassen sehr für IT-Sicherheit und Privatsphäre ein. Und genau deshalb finde ich die E-ID in ihrer jetzt geplanten Form eine ganz wichtige Zutat. Hier meine Gründe für ein Ja am 28. September. Zusammen… Ja zur E-ID weiterlesen -

CH-Journi-Starterpack fürs Fediverse2025-08-02

Im gestrigen Artikel rund ums Fediverse – das offene, föderierte soziale Netzwerk – hatte ich euch ein Starterpack versprochen. Hier ist es und bringt euch deutschsprachige Journalistinnen, Journalisten und Medien aus der Schweiz und für… CH-Journi-Starterpack fürs Fediverse weiterlesen -

Föderalismus auch bei sozialen Netzen2025-08-01

Föderalismus liegt uns im Blut. Unsere gesamte Gesellschaft ist föderal aufgebaut. Aber – wieso lassen wir uns dann bei sogenannten «sozialen», also gesellschaftlichen, Netzen auf zentralistische Player mit absoluter Macht ein? In den digitalen gesellschaftlichen… Föderalismus auch bei sozialen Netzen weiterlesen -

Unterschreiben gegen mehr Überwachung2025-07-17

Der Bundesrat will auf dem Verordnungsweg den Überwachungsstaat massiv ausbauen und die Schweizer IT-Wirtschaft im Vergleich zu ausländischen Anbieter schlechter stellen. Deine Unterschrift unter der Petition hilft! -

Sichere VoIP-Telefone: Nein, danke‽2025-06-29

Zumindest war dies das erste, was ich dachte, als ich hörte, dass der weltgrösste Hersteller von Schreibtischtelefonen mit Internetanbindung, Yealink, es jedem Telefon ermöglicht, sich als beliebiges anderes Yealink-Telefon auszugeben. Und somit als dieses Telefonate… Sichere VoIP-Telefone: Nein, danke‽ weiterlesen -

Diceware: Sicher & deutsch2025-06-12

Diceware ist, laut Wikipedia, «eine einfache Methode, sichere und leicht erinnerbare Passwörter und Passphrasen mithilfe eines Würfels zu erzeugen». Auf der Suche nach einem deutschsprachigen Diceware-Generator habe ich keinen gefunden, der nur im Browser läuft,… Diceware: Sicher & deutsch weiterlesen -

Nextcloud: Automatischer Upload auf Android verstehen2025-06-05

Ich hatte das Gefühl, dass der automatische Upload auf Android unzuverlässig sei, konnte das aber nicht richtig festmachen. Jetzt weiss ich wieso und was dabei hilft. -

VÜPF: Staatliche Überwachungsfantasien im Realitätscheck2025-06-02

Die Revision der «Verordnung über die Überwachung des Post- und Fernmeldeverkehrs» (VÜPF) schreckte die Schweiz spät auf. Am Wochenende publizierte die NZZ ein Streitgespräch zum VÜPF. Darin findet sich vor allem ein Absatz des VÜPF-Verschärfungs-Befürworters… VÜPF: Staatliche Überwachungsfantasien im Realitätscheck weiterlesen -

Phishing-Trend Schweizerdeutsch2025-06-01

Spam und Phishingversuche auf Schweizerdeutsch scheinen beliebter zu werden. Wieso nutzen Spammer denn diese Nischensprache? Schauen wir in dieser kleinen Weiterbildung in Sachen Spam und Phishing zuerst hinter die Kulissen der Betrüger, um ihre Methoden… Phishing-Trend Schweizerdeutsch weiterlesen -

Persönliche Daten für Facebook-KI2025-05-19

Meta – Zuckerbergs Imperium hinter Facebook, WhatsApp, Instagram, Threads etc. – hat angekündigt, ab 27. Mai die persönlichen Daten seiner Nutzer:innen in Europa für KI-Training zu verwenden. Dazu gehören alle Beiträge (auch die zutiefst persönlichen),… Persönliche Daten für Facebook-KI weiterlesen -

In den Klauen der Cloud2025-05-01

Bert Hubert, niederländischer Internetpionier und Hansdampf-in-allen-Gassen, hat einen grossartigen Artikel geschrieben, in dem er die Verwirrung rund um «in die Cloud gehen» auflöst. Ich habe ihn für DNIP auf Deutsch übersetzt. -

Können KI-Systeme Artikel klauen?2024-12-05

Vor ein paar Wochen hat die NZZ einen Artikel veröffentlicht, in dem Petra Gössi das NZZ-Team erschreckte, weil via KI-Chatbot angeblich «beinahe der gesamte Inhalt des Artikels […] in der Antwort von Perplexity zu lesen»… Können KI-Systeme Artikel klauen? weiterlesen -

Was Prozessoren und die Frequenzwand mit der Cloud zu tun haben2024-10-12

Seit bald 20 Jahren werden die CPU-Kerne für Computer nicht mehr schneller. Trotzdem werden neue Prozessoren verkauft. Und der Trend geht in die Cloud. Wie das zusammenhängt. -

Facebook: Moderation für Geschäftsinteressenmaximierung, nicht für das Soziale im Netz2024-10-10

Hatte mich nach wahrscheinlich mehr als einem Jahr mal wieder bei Facebook eingeloggt. Das erste, was mir entgegenkam: Offensichtlicher Spam, der mittels falscher Botschaften auf Klicks abzielte. Aber beim Versuch, einen wahrheitsgemässen Bericht über ein… Facebook: Moderation für Geschäftsinteressenmaximierung, nicht für das Soziale im Netz weiterlesen -

Was verraten KI-Chatbots?2024-09-27

«Täderlät» die KI? Vor ein paar Wochen fragte mich jemand besorgt, ob man denn gar nichts in Chatbot-Fenster eingeben könne, was man nicht auch öffentlich teilen würde. Während der Erklärung fiel mir auf, dass ganz… Was verraten KI-Chatbots? weiterlesen -

Sicherheit versteckt sich gerne2024-09-13

Wieso sieht man einer Firma nicht von aussen an, wie gut ihre IT-Sicherheit ist? Einige Überlegungen aus Erfahrung. -

Chatkontrolle: Schöner als Fiktion2024-09-12

Wir kennen «1984» nicht, weil es eine technische, objektive Abhandlung war. Wir erinnern uns, weil es eine packende, düstere, verstörende Erzählung ist. -

Chatkontrolle, die Schweiz und unsere Freiheit2024-09-10

In der EU wird seit vergangenem Mittwoch wieder über die sogenannte «Chatkontrolle» verhandelt. Worum geht es da? Und welche Auswirkungen hat das auf die Schweiz? -

Cloudspeicher sind nicht (immer) für die Ewigkeit2024-09-09

Wieder streicht ein Cloudspeicher seine Segel. Was wir daraus lernen sollten. -

IT sind nicht nur Kosten2024-08-06

Oft wird die ganze IT-Abteilung aus Sicht der Geschäftsführung nur als Kostenfaktor angesehen. Wer das so sieht, macht es sich zu einfach. -

CrowdStrike, die Dritte2024-08-05

In den 1½ Wochen seit Publikation der ersten beiden Teile hat sich einiges getan. Microsoft liess es sich nicht nehmen, die Schuld am Vorfall der EU in die Schuhe zu schieben, wie das Apple mit… CrowdStrike, die Dritte weiterlesen -

Unnützes Wissen zu CrowdStrike2024-08-04

Ich habe die letzten Wochen viele Informationen zu CrowdStrike zusammengetragen und bei DNIP veröffentlicht. Hier ein paar Punkte, die bei DNIP nicht gepasst hätten. Einiges davon ist sinnvolles Hintergrundwissen, einiges taugt eher als Anekdote für… Unnützes Wissen zu CrowdStrike weiterlesen -

Marcel pendelt zwischem Spam und Scam2024-08-02

Beim Pendeln hatte ich viel Zeit. Auch um Mails aus dem Spamordner zu lesen. Hier ein paar Dinge, die man daraus lernen kann. Um sich und sein Umfeld zu schützen. -

Die NZZ liefert Daten an Microsoft — und Nein sagen ist nicht2024-08-01

Die andauernden CookieBanner nerven. Aber noch viel mehr nervt es, wenn in der Liste von „800 sorgfältig ausgewählten Werbepartnern (oder so)“ einige Schalter fix auf „diese Werbe-/Datenmarketingplattform darf immer Cookies setzen, so sehr ihr euch… Die NZZ liefert Daten an Microsoft — und Nein sagen ist nicht weiterlesen -

«CrowdStrike»: Ausfälle verstehen und vermeiden2024-07-23

Am Freitag standen in weiten Teilen der Welt Millionen von Windows-Rechnern still: Bancomaten, Lebensmittelgeschäfte, Flughäfen, Spitäler uvam. waren lahmgelegt. Die Schweiz blieb weitgehend nur verschont, weil sie noch schlief. Ich schaue hinter die Kulissen und… «CrowdStrike»: Ausfälle verstehen und vermeiden weiterlesen -

Auch du, mein Sohn Firefox2024-07-17

Ich habe bisher immer Firefox empfohlen, weil seine Standardeinstellungen aus Sicht der Privatsphäre sehr gut waren, im Vergleich zu den anderen „grossen Browsern“. Das hat sich geändert. Leider. Was wir jetzt tun sollten. -

«Voting Village»-Transkript2024-06-14

Letzten August fand an der Hackerkonferenz DEFCON eine Veranstaltung der Election Integrity Foundation statt. Sie fasste mit einem hochkarätigen Podium wesentliche Kritikpunkte rund um eVoting zusammen. -

«QualityLand» sagt die Gegenwart voraus und erklärt sie2024-06-12

Ich habe vor Kurzem das Buch «QualityLand» von Marc-Uwe Kling von 2017 in meinem Büchergestell gefunden. Und war erstaunt, wie akkurat es die Gegenwart erklärt. Eine Leseempfehlung.

#Datenschutz #Demokratie #eID #InformatikUndGesellschaft #Jugendschutz