it seems RSA2048 is not burning yet, but has gotten a lot closer to being practically broken since this paper

#RSA2048? *Checkt Kalender* …

Will die #KBV hier den letzten Rest Vertrauen in die Kompetenz der #ePA vernichten? Ihr schafft es nicht mal, ein seit Jahren nicht mehr empfohlenes Kryptoverfahren (BSI sagt seit mindestens 2023, dass das nicht mehr zu gebrauchen ist) loszuwerden? Ihr habt kein Konzept zum Schlüsseltausch (was wäre denn, wenn das aktuelle sich plötzlich als unsicher erwiese)?

Aber Hauptsache, #CGM zockt den Krankenkassen genug Kohle ab, damit #Nius weiter Scheiße senden kann …!

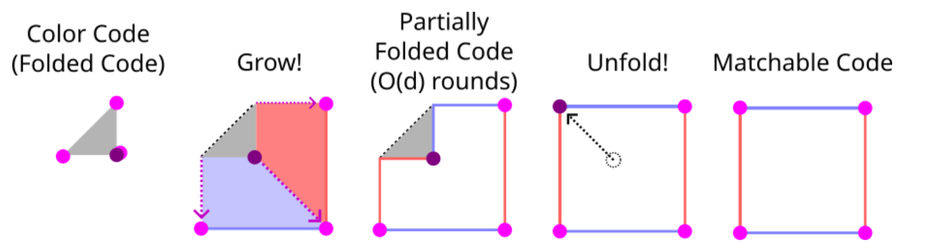

I need to change research topics! Even though I have no idea why you need to unfold a color code, this looks really great!

From

https://arxiv.org/pdf/2409.17595

Mentioned by this presentation which I can kind of follow and understand that we're (most probably) 25 years away from cracking RSA2048.

Постквантовая криптография для современной почты

Электронная почта — это сервис и хранилище самой конфиденциальной информации пользователей. Следовательно, он нуждается в надёжном сквозном шифровании, также как мессенджеры. Компьютерная индустрия продолжает готовиться к распространению квантовых вычислений . Поскольку некоторые операции на квантовых компьютерах выполняются экспоненциально быстрее, чем в бинарной логике, современные шифры будут скомпрометированы. Как только это произойдёт, то расшифруются все современные данные, собранные и сохранённые в рамках политики “Harvest now, decrypt later” в 2010−2020 гг. Включая переписку по электронной почте и в мессенджерах.

https://habr.com/ru/companies/globalsign/articles/912692/

#постквантовая_криптография #сквозное_шифрование #электронная_почта #сертификаты_шифрования #Google #Gmail #шифрование #приватность #E2EE #RSA2048 #CRYSTALSKyber #ECDH #x25519 #асимметричное_шифрование #постквантовые_алгоритмы #AES_256 #MLKEM #MLDSA #цифровые_подписи #FIPS_203 #FIPS_204 #TutaCrypt #PQDrive #PQMail

https://www.sciopen.com/article/10.26599/TST.2024.9010028 #QuantumComputing #RSA2048 #CyberSecurity #TechNews #HackerNews #ngated

A First Successful Factorization of RSA-2048 Integer by D-Wave Quantum Computer

<p>Integer factorization, the core of the Rivest−Shamir−Adleman (RSA) attack, is an exciting but formidable challenge. As of this year, a group of researchers’ latest quantum supremacy chip remains unavailable for cryptanalysis. Quantum annealing (QA) has a unique quantum tunneling advantage, which can escape local extremum in the exponential solution space, finding the global optimal solution with a higher probability. Consequently, we consider it an effective method for attacking cryptography. According to Origin Quantum Computing, QA computers are able to factor numbers several orders of magnitude larger than universal quantum computers. We try to transform the integer factorization problem in RSA attacks into a combinatorial optimization problem by using the QA algorithm of D-Wave quantum computer, and attack RSA-2048 which is composed of a class of special integers. The experiment factored this class of integers of size 2<sup>2048</sup>, <i>N</i>=<i>p</i>×<i>q</i>. As an example, the article gives the results of 10 RSA-2048 attacks in the appendix. This marks the first successful factorization of RSA-2048 by D-Wave quantum computer, regardless of employing mathematical or quantum techniques, despite dealing with special integers, exceeding 2<sup>1061</sup>−1 of California State University. This experiment verifies that the QA algorithm based on D-Wave is an effective method to attack RSA.</p>

A first successful factorization of RSA-2048 integer by D-Wave quantum computer

https://www.sciopen.com/article/10.26599/TST.2024.9010028

#HackerNews #quantumcomputing #RSA2048 #DWave #factorization #cybersecurity #technews

A First Successful Factorization of RSA-2048 Integer by D-Wave Quantum Computer

<p>Integer factorization, the core of the Rivest−Shamir−Adleman (RSA) attack, is an exciting but formidable challenge. As of this year, a group of researchers’ latest quantum supremacy chip remains unavailable for cryptanalysis. Quantum annealing (QA) has a unique quantum tunneling advantage, which can escape local extremum in the exponential solution space, finding the global optimal solution with a higher probability. Consequently, we consider it an effective method for attacking cryptography. According to Origin Quantum Computing, QA computers are able to factor numbers several orders of magnitude larger than universal quantum computers. We try to transform the integer factorization problem in RSA attacks into a combinatorial optimization problem by using the QA algorithm of D-Wave quantum computer, and attack RSA-2048 which is composed of a class of special integers. The experiment factored this class of integers of size 2<sup>2048</sup>, <i>N</i>=<i>p</i>×<i>q</i>. As an example, the article gives the results of 10 RSA-2048 attacks in the appendix. This marks the first successful factorization of RSA-2048 by D-Wave quantum computer, regardless of employing mathematical or quantum techniques, despite dealing with special integers, exceeding 2<sup>1061</sup>−1 of California State University. This experiment verifies that the QA algorithm based on D-Wave is an effective method to attack RSA.</p>

Оживляем eToken NG-OTP: USB-ключ для SSH и аппаратный генератор одноразовых паролей

К 2025 году сложился достаточно насыщенный вторичный рынок USB-ключей eToken. Встретить их по ценам от нуля до весьма символических можно как на просторах барахолок, так и из рук в руки, как штучно, так и коробками. В то же время eToken NG-OTP является гостем редким и весьма интересным. В данной статье речь пойдет об Aladdin eToken NG-OTP 72k (Java) с семисегментным ЖКИ, однако многие рассуждения полностью справедливы и для других разновидностей из этого семейства (в том числе без Java и с матричным ЖКИ) и частично справедливы для любых брелоков eToken. Поэтому если у вас фиолетовый eToken без дисплея, тоже милости прошу. Статья разделена на две относительно независимые половины: аутентификация на сервере с помощью USB-ключа и задействование второго фактора — одноразового пароля.

https://habr.com/ru/articles/872138/

#etoken #ssh #otpаутентификация #rsa #rsa2048 #totp #totp_hardware_tokens #одноразовые_пароли

Постквантовый TLS внедряют уже сейчас

Квантовый компьютер, который будет решать криптографические задачи (cryptographically-relevant quantum computer или CRQC в терминологии АНБ ), пока далёк от реальности. Но проблема в том, что создатели такого компьютера вряд ли сразу сообщат миру о его существовании, а могут тайно воспользоваться возможностью взлома мировой криптографической системы. Хуже всего, что с появлением CRQC можно будет расшифровать весь зашифрованный трафик, перехваченный и сохранённый в предыдущие годы (то есть сейчас). Записью и сохранением зашифрованного трафика сейчас занимаются хостинг-провайдеры, операторы мобильной связи, интернет-провайдеры и спецслужбы (стратегия harvest now, decrypt later ).

https://habr.com/ru/companies/globalsign/articles/832078/

#Kyber #MLKEM #X25519Kyber768 #X25519 #Kyber_768 #TLS #постквантовое_шифрование #асимметричная_криптография #PKI #NIST #IETF #Chrome #RSA2048 #QUIC #TLS_13 #HTTPS

"Falls RSA mit einer Schlüssellänge von weniger als 3000 Bits zum Schlüsseltransport verwendet wird, sollten auch die übertragenen Schlüssel über das Jahr 2023 hinaus nicht mehr eingesetzt werden."