https://www.hackplayers.com/2026/06/anatomia-de-una-apt-simulada-parte-3.html

https://www.hackplayers.com/2026/06/anatomia-de-una-apt-simulada-parte-3.html

Нажал «Принять» — и забыл. А мы уже внутри

В рамках проведения внутреннего аудита информационной безопасности (Red Team) перед нами стояла задача найти новые вектора атаки на инфраструктуру компанию. Мы знали, что все оконечные устройства оснащены EDR с поведенческим анализом. На периметре не было уязвимых сервисов или других точек входа. Решили сосредоточить свои усилия в рамках данного тестирования на сотрудниках компании, реализовать фишинговую компанию. Почтовый сервер — Microsoft Office 365. Наличие EDR на оконечные устройства сразу исключило классические методы с вредоносными вложениями - исполняемые файлы, макросы или эксплойты для Office были бы либо заблокированы, либо мгновенно обнаружены. Поэтому мы выбрали тактику: атаку не на уязвимости клиентского ПО, а на сам процесс авторизации OAuth 2.0 в Office 365, с целью получения содержимого почтовых ящиков без единого вредоносного файла.

Всё об информационной безопасности. Кибербезопасность. DevOps, CI/CD. Хакеры. Алексей Федулаев

Информационную безопасность часто представляют как скучную «айтишную охрану» — поставил антивирус, настроил пароли и можно спокойно спать. В реальности это высокотехнологичная сфера, где каждый день идут настоящие боевые действия: уязвимости в коде, сложные DevSecOps-процессы, защита миллионов рублей и репутации крупных компаний. Я, Александр, автор телеграм-канала « Shulepov Code », поговорил с Алексеем Федулаевым — руководителем отдела облачной безопасности МТС Web Service, бывшим руководителем ИБ в Wildberries, автором Telegram-канала « Ever_Secure » и постоянным спикером профильных конференций – о том, как на деле устроена профессия: от детского взлома родительских паролей до защиты корпоративных облаков, почему DevSecOps-специалисты входят в топ самых высокооплачиваемых ИТ-профессий и как в этой сфере не выгореть, когда угрозы появляются каждый день.

https://habr.com/ru/articles/1039608/

#информационная_безопасность #кибербезопасность #DevSecOps #облачная_безопасность #DevOps #карьера_в_ИБ #bug_bounty #red_team #Kubernetes_security #пентест

https://www.hackplayers.com/2026/05/project-onyx-parecer-legitimo-al-edr.html

Как CISO защищаются от прошлого, игнорируя будущее

Большинство CISO готовятся к прошлой атаке. После громкой утечки компании срочно закупают новый EDR, донастраивают SIEM и усиливают антифишинг, хотя следующая проблема почти наверняка придёт совсем с другой стороны — через подрядчика, старый API или уязвимость, про которую никто ещё не написал в отчётах. В статье разбираем, почему ИБ‑команды часто защищаются «по зеркалу заднего вида», как это ломает стратегию безопасности и что делать, чтобы бюджет ИБ работал не только против вчерашних угроз.

https://habr.com/ru/companies/otus/articles/1036948/

#CISO #информационная_безопасность #кибербезопасность #threat_intelligence #ИБинциденты #техдолг_ИБ #управление_рисками #Red_Team #SOC #бюджетирование_ИБ

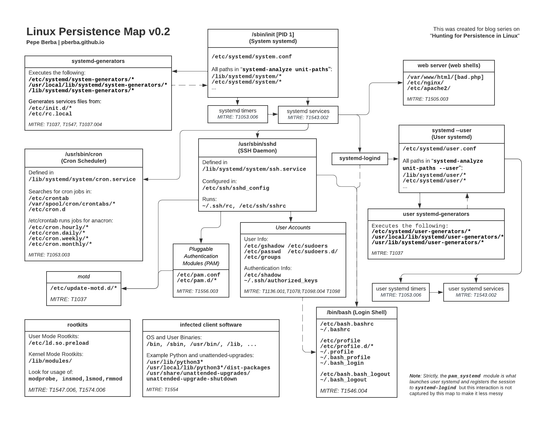

Hunting for Persistence in Linux.

- (Part 1): Auditd, Sysmon, Osquery (and Webshells);

https://pberba.github.io/security/2021/11/22/linux-threat-hunting-for-persistence-sysmon-auditd-webshell/

- (Part 2): Account Creation and Manipulation;

https://pberba.github.io/security/2021/11/23/linux-threat-hunting-for-persistence-account-creation-manipulation/

- (Part 3): Systemd, Timers, and Cron;

https://pberba.github.io/security/2022/01/30/linux-threat-hunting-for-persistence-systemd-timers-cron/

- (Part 4): Initialization Scripts and Shell Configuration;

https://pberba.github.io/security/2022/02/06/linux-threat-hunting-for-persistence-initialization-scripts-and-shell-configuration/

- (Part 5): Systemd Generators.

https://pberba.github.io/security/2022/02/07/linux-threat-hunting-for-persistence-systemd-generators/

Пентест с помощью ИИ в России и материалы для сертификации по безопасности ИИ

Привет, Хабр. Не так давно вышли две новости, которые я прочитал вместе. Первая. Николас Карлини из Anthropic продемонстрировал, как Claude автономно находит и эксплуатирует уязвимости нулевого дня. В качестве демо — Ghost CMS (50 000 звёзд на GitHub): модель обнаружила Blind SQL-инъекцию, написала рабочий эксплойт и извлекла email администратора, API-ключи и хешированные пароли. Без аутентификации. С простым промптом «Найди уязвимость». Вторая. Кевин Мандиа (основатель Mandiant), Морган Адамски (бывший директор US Cyber Command) и Алекс Стамос (бывший CSO крупнейших техкомпаний) в интервью CyberScoop заявили: «Следующие два-три года будут безумными». Мандиа протестировал компанию из Fortune 150 с сильной командой безопасности — RCE или утечка данных найдены в 100% приложений. Сто процентов. Через 6-12 месяцев AI-агенты будут создавать эксплойты уровня EternalBlue. Это не прогнозы — это уже происходит. Вопрос не в том, будут ли атакующие использовать ИИ. Вопрос — готовы ли защитники. Мы в команде МЕТЕОР занимаемся наступательной кибербезопасностью. В этой статье — две темы, которые связаны с этой реальностью напрямую. Первая — AI-Assisted Pentest: как ИИ-агенты проводят пентест быстрее классического ручного тестирования. Вторая — структурированные материалы для подготовки специалистов в области безопасности искусственного интеллекта: полный пакет для сертификации CompTIA SecAI+ (CY0-001) на русском языке.

https://habr.com/ru/articles/1022606/

#AI_pentest #безопасность_ИИ #CompTIA_SecAI+ #prompt_injection #Red_Team #пентест #ИИагенты #AI_red_teaming #OWASP_LLM #метеор

Прохождение машины Stacked на Hack The Box

Всем привет! Сегодня предлагаю вместе со мной решить интересную машину на платформе Hack The Box. На пути мы столкнемся с необычной XSS, уязвимостью в названии функций, приводящей к удаленному выполнению кода и совершим самый настоящий побег из docker контейнера. Интересно? Тогда приуступим!

https://habr.com/ru/articles/1018730/

#машина #прохождение #решение #информационная_безопасность #кибербезопасность #пентест #red_team #red_teaming #hack_the_box #ctf

Никаких эксплойтов и zero-day: как эксплуатация безобидных настроек Асtive Directory приводит к компрометации домена

Привет, Хабр! На связи Дмитрий Неверов, технический консультант направления тестирования внутренней инфраструктуры команды Бастиона и автор книги «Идём по киберследу» . Пентестер зачастую воспринимается как «белый маг хакер», которому дай только возможность запустить пару эксплойтов и поэксплуатировать zero-day. Однако наш опыт подсказывает, что самые неприметные и «безобидные» настройки Active Directory могут нести не меньшую опасность в руках умелого взломщика. В этой статье я расскажу о трех интересных пентестах, выполненных нашей командой. Во всех этих кейсах использовалась моя базовая методология пентеста, которая несколько отличается от классического подхода, и применялись только этичные приемы. Итак, поехали!

https://habr.com/ru/companies/bastion/articles/1012354/

#active_directory #Red_Team #пентест #информационная_безопасность #тестирование_на_проникновение #Kerberos #AD #компрометация_домена

Никаких эксплойтов и zero-day: как эксплуатация безобидных настроек Асtive Directory приводит к компрометации домена

Привет, Хабр! На связи Дмитрий Неверов, технический консультант направления тестирования внутренней инфраструктуры команды Бастиона и автор книги «Идём по киберследу» . Пентестер зачастую...

«Ура, вас уволили!»: Я заставил 17 нейросетей сокращать людей и нашел нарушения Трудового кодекса в 65% случаев

Сегодня из каждого утюга звучит мантра: «Делегируйте рутину нейросетям! Пусть ИИ пишет вакансии, отказы и рассылки , пока вы мыслите стратегически». Как AI-аудитор, я регулярно вижу, как бизнес с радостью отдает корпоративную коммуникацию на откуп алгоритмам, свято веря в их математическую «объективность». Проблема в том, что базовые LLM — это не юристы, не эмпаты и не HR-директора. Это генераторы вероятного текста, чья главная цель — услужить пользователю . Даже если пользователь просит нарушить закон или базовые нормы морали. Чтобы доказать это, я провел Red Team-тест: притворился некомпетентным HR-директором российского ритейла и дал топовым моделям задачи «с двойным дном». Результат: 65% нейросетей сгенерировали тексты, которые гарантируют визит Трудовой инспекции и репутационный суицид в СМИ . Под капотом — разбор самых опасных галлюцинаций ИИ и чек-лист фраз, которые могут довести вашу компанию до суда. <habracut /> Смотреть результаты аудита

https://habr.com/ru/articles/1007158/

#ии #ииагенты #исследование #llm #нейросети #red_team #ai_safety #увольнение #тк_рф #chatgpt

«Ура, вас уволили!»: Я заставил 17 нейросетей сокращать людей и нашел нарушения Трудового кодекса в 65% случаев

Сегодня из каждого утюга звучит мантра: «Делегируйте рутину нейросетям! Пусть ИИ пишет вакансии, отказы и рассылки , пока вы мыслите стратегически». Как AI-аудитор, я регулярно вижу, как бизнес с...