https://notes.andymatuschak.org/Work_with_the_garage_door_up #modernPlato #artisanalboredom #HackerNews #ngated

https://notes.andymatuschak.org/Work_with_the_garage_door_up #modernPlato #artisanalboredom #HackerNews #ngated

Why I Physically Can’t Keep a Secret

Hey y’all, it’s Tina. Pull up a chair, grab a snack, and maybe a glass of wine—because if you know me, you know I’ve got some things to say.

I saw this quote today that basically read my entire soul for filth: “One thing about me, if it’s on my chest ima GET IT OFFF OF MEE 😂🤣🤣🤣🤣.” When I tell you I felt that in my marrow? I mean it.

Some people are like vaults—cool, collected, and mysterious. Me? I’m more like a pressurized soda can that’s been rolling around in the trunk of a car for three hours. The second you crack that tab, it’s over. Everything is coming out, and it’s probably going to be a little sticky and chaotic.

The Reality of Having No “Poker Face”

You see, I wasn’t blessed with a “poker face.” My face is more like a 70-inch 4K LED billboard. If I’m annoyed, my left eyebrow is already halfway to my hairline. If I’m confused, I look like I’m trying to solve a calculus equation in a foreign language.

Why Keeping it “On My Chest” is a Struggle

But the real struggle is when I have an opinion or a story. Keeping something “on my chest” literally feels like I’m carrying a backpack full of bricks. I start getting restless. I start fidgeting.

I’ll be in the middle of a perfectly normal conversation about the weather, and my brain is screaming, “Tina, tell them about the lady at the grocery store who tried to use a 2014 coupon for organic kale. DO IT NOW.” And I try to fight it! I really do. I’ll tell myself, “Tina, be a professional. Be a lady of mystery.” Five minutes later? I’m leaning across the table saying, “Okay, but can we just talk about why Brenda brought potato salad with raisins to the potluck? Because I have thoughts, and they are heavy.”

Two Types of People: Internal vs. External Processors

I’ve realized there are two types of people in this world:

1. The “Internal Processors”

These people can sit with a Secret or a Grudge for decades. They’ll take it to the grave. They are the Zen masters of the world.

2. The “Tina Processors”

If I don’t say it out loud, I might actually combust. Words are like steam in a tea kettle for me. If I don’t let them out, the whistling just gets louder and louder until the neighbors start complaining.

The Freedom of Emptying the Tank

There’s a certain freedom in just… letting it fly. Is it always graceful? Absolutely not. Do I sometimes overshare? Listen, if you ask me how my day was, you’re getting the director’s cut, the behind-the-scenes footage, and a 15-minute commentary on why the barista definitely looked at me weird.

But at least when I lay my head down at night, my chest is light! I’ve emptied the tank! I know I’m not alone in this. I know some of you are reading this right now nodding your head because you’ve also been “that friend” who accidentally turned a “quick catch-up” into a three-hour therapy session.

We are the Truth-Tellers and Vibe-Checkers

We are the truth-tellers. The vibe-checkers. The people who can’t stand “elephant in the room” because we want to ride the elephant, talk to the elephant, and then tell everyone exactly what the elephant was wearing.

Life is Too Short to Feel Heavy

So, here is my promise to you: If it’s on my chest, you’re gonna hear about it. I don’t do “simmering.” I don’t do “passive-aggressive.” I do “Hey, can I tell you something?” followed by a 20-minute rant that usually ends with us both laughing until we cry.

Life is too short to walk around feeling heavy. If you’ve got something to say, get it off your chest! The air is better out here, I promise.

#AuthenticLiving #GettingItOffMyChest #HonestyAndTransparency #InternalVsExternalProcessors #MentalHealthAndSharing #Oversharing #PersonalGrowthBlog #PokerFaceProblems #storiesFromTina #TruthTellers #VibeCheck[Il ne faut pas tousjours dire tout, car ce seroit sottise : Mais ce qu’on dit, il faut qu’il soit tel qu’on le pense : autrement, c’est meschanceté.]

Michel de Montaigne (1533-1592) French essayist

Essays, Book 2, ch. 17 (2.17), “Of Presumption [De la Presomption]” (1578) [tr. Cotton/Hazlitt (1877)]

More about (and translations of) this quote: wist.info/montaigne-michel-de/…

#quote #quotes #quotation #qotd #montaigne #micheldemontaigne #deceit #dishonesty #folly #foolishness #forthrightness #honesty #integrity #lying #oversharing #sinofcommission #sinofomission #spill #frankness #truthfulness #sincerity #forthrightness #bluntness

Montaigne, Michel de - Essays, Book 2, ch. 17 (2.17), "Of Presumption [De la Presomption]" (1578) [tr. Cotton/Hazlitt (1877)] | WIST Quotations

A man must not always tell all, for that were folly: but what a man says should be what he thinks, otherwise ’tis knavery. [Il ne faut pas tousjours dire tout, car ce seroit sottise : Mais ce qu’on dit, il faut qu’il soit tel qu’on le pense : autrement,…

@KronetHjort

I'm thinking the guy leading the Medal of Honor society didn't know about the ability to play a death match between William Shakespeare and a Velociraptor before giving the game his blessing

I absolutely don't remember the PvP mode

But I think when this came out is when I just moved and didn't have any friends yet

So that's probably why

Tenía que salir del trabajo para ir al medico, he salido de la cita 16.45 más o menos cuando esperaba y pensaba ya no volver a la oficina. Pero me he venido a casa y me siento culpable por no haber vuelto  . Para 1h y pico no me parecía con sentido pero igualment me siento mal

. Para 1h y pico no me parecía con sentido pero igualment me siento mal

#oversharing #capitalismo #zombificación #afu #liberatumente

Oversharing y ciberseguridad – Qué está en juego si los empleados comparten demasiado en línea

La defensa de los empleados existe como concepto desde hace más de una década. Pero lo que comenzó como una forma bienintencionada de mejorar el perfil corporativo, el liderazgo intelectual y el marketing, también tiene algunas consecuencias no deseadas. Cuando los profesionales publican sobre su trabajo, su empresa y su función, esperan llegar a profesionales con ideas afines, así como a clientes potenciales y socios. Desde ESET, advierten que los actores maliciosos también están prestando atención y que cuanta más información haya, más oportunidades habrá para llevar a cabo actividades maliciosas que podrían acabar afectando gravemente a una organización. Una vez que esa información es de dominio público, a menudo se utiliza para ayudar a crear ataques convincentes de spearphishing o de compromiso del correo electrónico empresarial (BEC) (Fuente ESET Latam).

“La primera etapa de un ataque típico de ingeniería social es la recopilación de información. La siguiente es utilizar esa información como arma en un ataque de spearphishing diseñado para engañar al destinatario y que instale sin saberlo malware en su dispositivo. O, potencialmente, para que comparta sus credenciales corporativas para obtener acceso inicial. Esto podría lograrse a través de un correo electrónico, un mensaje de texto o incluso una llamada telefónica. Alternativamente, podrían utilizar la información para suplantar a un ejecutivo de alto nivel o a un proveedor en un correo electrónico, una llamada telefónica o una videollamada en la que soliciten una transferencia bancaria urgente.”, revela Martina Lopez, Investigadora de Seguridad Informática de ESET Latinoamérica.

Las principales plataformas para compartir este tipo de información son las habituales. LinkedIn es quizás la más utilizada. Se podría describir como la mayor base de datos abierta de información corporativa del mundo: un auténtico tesoro de puestos de trabajo, funciones, responsabilidades y relaciones internas. También es el lugar donde los reclutadores publican ofertas de empleo, que pueden revelar demasiados detalles técnicos que luego pueden aprovecharse en ataques de spearphishing.

GitHub es quizás más conocido en el contexto de la ciberseguridad como un lugar donde los desarrolladores distraídos publican secretos codificados, direcciones IP y datos de clientes. Pero también pueden compartir información más inocua sobre nombres de proyectos, nombres de canalizaciones CI/CD e información sobre las pilas tecnológicas y las bibliotecas de código abierto que utilizan. También pueden compartir direcciones de correo electrónico corporativas en las configuraciones de Git commit.

Luego están las plataformas sociales clásicas orientadas al usuario final, como Instagram y X. Aquí es donde los empleados suelen compartir detalles sobre sus planes de viaje a conferencias y otros eventos, lo que podría utilizarse en su contra y en contra de su organización. Incluso la información que aparece en el sitio web de su empresa podría ser útil para un posible estafador o hacker. Piense en detalles sobre plataformas técnicas, proveedores y socios, o anuncios corporativos importantes, como actividades de fusiones y adquisiciones. Todo ello podría servir de pretexto para un phishing sofisticado.

Estos ataques suelen requerir una combinación de suplantación de identidad, urgencia y relevancia. A continuación se presentan algunos ejemplos hipotéticos:

- Un atacante encuentra información en LinkedIn sobre un nuevo empleado que ocupa un puesto en el departamento de TI de la empresa A, incluyendo sus funciones y responsabilidades principales. Se hace pasar por un proveedor tecnológico clave y afirma que es necesaria una actualización de seguridad urgente, haciendo referencia al nombre, los datos de contacto y el puesto del objetivo. El enlace de la actualización es malicioso.

- Un agente malicioso encuentra información sobre dos compañeros de trabajo en GitHub, incluido el proyecto en el que están trabajando. Se hace pasar por uno de ellos en un correo electrónico en el que le pide al otro que revise un documento adjunto, que contiene malware.

- Un estafador encuentra un video de un ejecutivo en LinkedIn o en el sitio web de una empresa. Ve en el feed de Instagram/X de esa persona que va a dar una conferencia y que estará fuera de la oficina. Sabiendo que puede ser difícil ponerse en contacto con el ejecutivo, lanza un ataque BEC deepfake utilizando video o audio para engañar a un miembro del equipo financiero y que transfiera fondos urgentes a un nuevo proveedor.

Desde ESET describen ejemplos reales de actores maliciosos que utilizan técnicas de «inteligencia de fuentes abiertas» (OSINT) en las primeras etapas de los ataques. Entre ellos se incluyen:

- Un ataque BEC que le costó 3.6 millones de dólares a Children’s Healthcare of Atlanta (CHOA): es probable que los actores maliciosos revisaran los comunicados de prensa sobre un campus recién anunciado para obtener más detalles, incluido el socio constructor del hospital. A continuación, habrían utilizado LinkedIn y/o el sitio web de la empresa para identificar a los principales ejecutivos y miembros del equipo financiero de la empresa constructora implicada (JE Dunn). Por último, se hicieron pasar por el director financiero en un correo electrónico enviado al equipo financiero de CHOA en el que solicitaban que actualizaran sus datos de pago para JE Dunn.

- Los grupos SEABORGIUM, con sede en Rusia, y TA453, alineado con Irán, utilizan OSINT para realizar reconocimientos antes de lanzar ataques de spearphishing contra objetivos preseleccionados. Según el NCSC del Reino Unido, utilizan las redes sociales y las plataformas de networking profesional para «investigar los intereses [de sus objetivos] e identificar sus contactos sociales o profesionales en el mundo real». Una vez que han establecido la confianza y la relación a través del correo electrónico, envían un enlace para recopilar las credenciales de las víctimas.

“Si bien los riesgos de compartir en exceso son reales, las soluciones son sencillas. El arma más potente es la educación, actualizar los programas de concienciación sobre seguridad es un punto fundamental para garantizar que quienes integran una compañía comprendan la importancia de no compartir en exceso en las redes sociales. Solicitar al personal que evite compartir información a través de mensajes directos no solicitados, incluso si reconocen al usuario (ya que su cuenta podría haber sido suplantada) y asegurarse de que sean capaces de detectar los intentos de phishing, BEC y deepfake.”, aconseja Lopez de ESET Latinoamérica.

Además, dentro de las recomendaciones de seguridad de ESET Latinoamérica, se encuentra el respaldar esto con una política estricta sobre el uso de las redes sociales, definiendo límites claros sobre lo que se puede y no se puede compartir, y aplicando fronteras claras entre las cuentas personales y las profesionales/oficiales. Es posible que también sea necesario revisar y actualizar los sitios web y las cuentas corporativas para eliminar cualquier información que pueda ser utilizada como arma.

También, chequear la autenticación multifactorial (MFA) y las contraseñas seguras (almacenadas en un administrador de contraseñas) también deben ser una práctica habitual en todas las cuentas de redes sociales, por si las cuentas profesionales son comprometidas para atacar a los compañeros de trabajo.

Por último, supervisar las cuentas de acceso público, siempre que sea posible, para detectar cualquier información que pueda ser utilizada para el spearphishing y el BEC, y realizar ejercicios de equipo rojo con los empleados para poner a prueba su concienciación.

“La IA está haciendo que sea más rápido y fácil que nunca para los actores maliciosos perfilar a sus objetivos, recopilar OSINT y luego redactar correos electrónicos/mensajes convincentes en un lenguaje natural perfecto. Los deepfakes impulsados por IA aumentan aún más sus opciones. La conclusión debería ser que, si algo es de dominio público, hay que esperar que un ciberdelincuente también lo sepa y que pronto llamará a la puerta.”, cierra Martina Lopez de ESET.

#arielmcorg #ciberseguridad #eset #esetLatam #oversharing #PORTADAComment section from: https://m.youtube.com/watch?v=LYCJ9pvQJhA

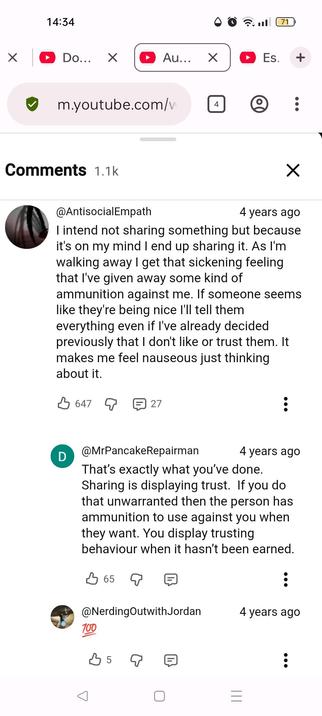

YouTube makes it difficult to copypaste long comments, so please refer to the original video if you're unable to read the screenshots.

I am trying the pause method, but I think the only reason it's been working is because I'm in a slump and just less inclined to talk in general. Oversharing is a big problem for me, and I have the issues these commenters talk about. I really wish I knew how to control it all the time, but sometimes it's such a strong impulse, my inner voice is saying "Shut up!" but my mouth just runs away.

I had it right when I was fully mute 😪

#autism #actuallyautistic #autisticproblems #oversharing #mentalhealth

After 20+ years into a relationship, the phrase "grease me up woman!" takes on a whole new meaning.🤣

#BackPain #Ointment #Unguent #OverSharing #TigerBalm #TheSimpsons

Touched one of my OSS issue trackers and suffered some psychic damage as a result. Oops.

Doesn't help that I am a bit sensitive rn; I've been able to work out a switch to a devops role at work, which is more my speed than feature development has been. But we've got a dedicated developer-experience person starting in a monthish, and like. insofar as that's even a role that exists, it's /my jam/.

I'm terrified he'll be all "wow, what's this shitty bespoke CLI tool you're using, you should switch to $alternative".

Anyway BTW I PROBABLY HAVE A THERAPIST NOW so maybe that will help. Unless she recommends I just quit OSS for my mental health 😬