Raport Cisco Talos: hakerzy rzadziej szukają luk, a częściej nas samych. AI napędza nową falę phishingu

Cyberprzestępcy idą na łatwiznę – i, co gorsza, to działa.

Zamiast męczyć się ze skomplikowanymi podatnościami technicznymi, coraz częściej wykorzystują sztuczną inteligencję, by w kilka minut stworzyć pułapkę, w którą złapie się żywy człowiek. Najnowszy raport Cisco Talos za pierwszy kwartał 2026 roku pokazuje, że haker rzadziej musi dziś umieć programować, a częściej musi po prostu potrafić napisać dobry prompt.

AI jako „stażysta” w służbie cyberzbrodni

Największą zmianą, jaką odnotowali eksperci, jest radykalne obniżenie progu wejścia do świata cyberprzestępczości. Dzięki narzędziom AI i platformom typu „no-code”, nawet amatorzy mogą generować wiarygodne strony phishingowe w czasie mierzonym w minutach. Cały proces – od stworzenia fałszywego panelu logowania do Outlooka, po automatyczne przesyłanie wykradzionych haseł do arkuszy Google – odbywa się bez napisania ani jednej linijki kodu. To sprawia, że ataki są masowe i wyglądają profesjonalnie jak nigdy wcześniej.

Powrót króla: phishing znów na szczycie

Efekt jest widoczny w liczbach. Po roku przerwy phishing powrócił na pierwsze miejsce jako główny sposób włamywania się do firm, odpowiadając za ponad jedną trzecią wszystkich incydentów. To potężna zmiana warty – jeszcze rok temu hakerzy skupiali się głównie na szukaniu luk w oprogramowaniu (jak słynny ToolShell). Dziś ten wskaźnik drastycznie spadł, bo prościej i taniej jest oszukać pracownika, niż łamać zabezpieczenia serwera. Marcin Klimowski z Cisco Polska mówi wprost: atakujący odchodzą od skomplikowanych technologii na rzecz skalowalnych ataków ukierunkowanych na ludzkie błędy.

MFA przestaje być tarczą niezniszczalną

Raport przynosi też zimny prysznic dla tych, którzy wierzyli, że dwuskładnikowe uwierzytelnianie (MFA) rozwiązuje wszystkie problemy. W aż 35% badanych przypadków hakerzy zdołali ominąć to zabezpieczenie. Robili to m.in. poprzez rejestrowanie własnych urządzeń zaraz po przejęciu hasła lub konfigurowanie poczty tak, by łączyła się bezpośrednio z serwerem, całkowicie omijając warstwę weryfikacji. To jasny sygnał, że samo posiadanie MFA to za mało – trzeba jeszcze pilnować, kto i co do tego systemu podpina.

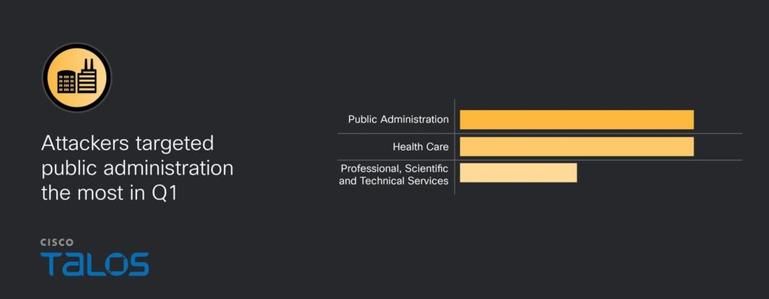

Administracja i szpitale na celowniku

Kto powinien bać się najbardziej? Dane nie kłamią: administracja publiczna oraz ochrona zdrowia to sektory, w które hakerzy uderzają najchętniej (po 24% wszystkich ataków). Urzędy są celem numer jeden już trzeci kwartał z rzędu, co wynika głównie ze starszej infrastruktury i faktu, że nie mogą sobie pozwolić na przestoje. Co ciekawe, mimo tego naporu, odnotowano spadek skuteczności ransomware. Udział ataków szyfrujących dane spadł do 18%, co jest zasługą coraz sprawniejszej pracy zespołów Incident Response, które coraz częściej wyłapują intruza, zanim ten zdąży „zamknąć” system.

Wnioski dla nas są jasne: w erze AI błędy językowe czy podejrzane grafiki w mailach odchodzą do lamusa. Dziś największym zagrożeniem nie jest dziura w systemie, ale nasza własna pewność siebie i wiara w nieomylność zabezpieczeń, które hakerzy nauczyli się już obchodzić.

Koniec ślepej wiary w chmurę. Cisco buduje cyfrowe twierdze w Europie

#administracjaPubliczna #bezpieczeństwoIT #CiscoTalos #cyberbezpieczeństwo #MFA #ochronaZdrowia #phishing #ransomware #sztucznaInteligencja