Резюме статьи «Мама, я киберповстанец» (Хабр, автор forc3meat, опубликована ~14–6 часов назад).Это короткий (8 минут чтения), лёгкий по уровню и очень живой репортаж о том, как системный администратор в зарубежной компании (с бюджетом ~60 млрд) год боролся с блокировками Роскомнадзора, чтобы сотрудники в России могли стабильно подключаться по VPN к AWS и другим внешним ресурсам.

habr.com

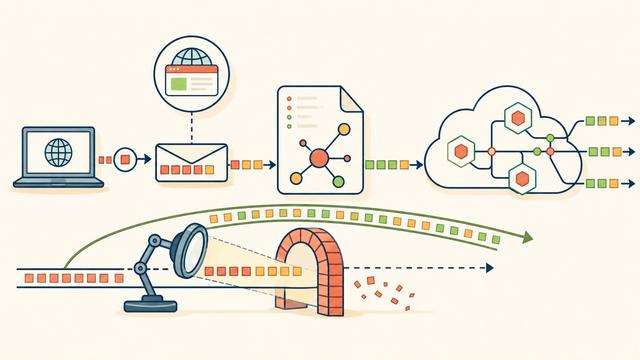

Основная идеяПростая на первый взгляд схема client → OpenVPN через bastion постоянно ломалась из-за DPI и блокировок РКН. Автор показывает эволюцию «киберповстанчества»: от примитивных обфускаторов до многослойных схем с резервированием, multi-hop и маскировкой под обычный HTTPS-трафик. Главный посыл — выбор технологий и обфускации не менее важен, чем правильная архитектура и провайдеры. Одна ошибка (неправильный порт, утечка IP, слабая обфускация) — и весь канал падает.Ключевые этапы «войны» с РКН (структура статьи)Первые блокировки — обрывы TCP у OpenVPN. Решение: obfs4proxy + Viscosity на клиентах.

Вынос обфускации — часть инфраструктуры переносят на отдельные серверы (в т.ч. вне AWS), чтобы не «светить» основные IP.

Попытка легализации — подача на белые списки РКН (не сработало).

Эксперименты с протоколами — shadowsocks, AmneziaWG, IPsec, Cloak, Trojan, Hysteria, VLESS/Xray и даже vkturnproxy. Автор тестировал кучу вариантов, потому что детекция происходила по-разному (иногда по порту, иногда по поведению, иногда по IP).

Серверы в РФ — поднятие обфускационных узлов на cloud.vk.com, чтобы входной IP был «белым» и имел доступ к заблокированным сервисам.

Резервирование («subway / underground») — несколько серверов на случай бана IP.

Multi-hop — финальная схема через gost: клиент → обфускация → российский VPS → европейский VPS → основной VPN. Это разделяет входной и выходной IP и сильно усложняет жизнь блокировщикам.

В конце статьи — раздел с примерами конфигов (gost, obfs4proxy, Cloak, Xray, Shadowsocks, Hysteria, Trojan).Технические рекомендации автораМаскировать всё под HTTPS (порт 443 + валидный TLS-сертификат + реальный веб-сервер на входе).

Использовать multi-hop (входной узел в РФ → выходной за рубежом).

Делать split-tunnel (российские сервисы идут напрямую, чтобы не злить приложения банков/Яндекса и не получать баны).

Избегать «подозрительных» портов (1337, 3128, 8080 и т.п.).

Быстро реагировать на блэклисты IP и держать резерв.

Не полагаться только на один протокол — лучше иметь несколько вариантов.

Тон и атмосфераСтатья написана с хорошим самоиронией и сарказмом («Ето я Ето я», «Безмерная любовь к нашим органам», пожелание «рака яичек» блокировщикам). Автор подчёркивает, что это не про «сопротивление системе», а про банальную необходимость делать свою работу — обеспечивать сотрудникам стабильный доступ. При этом постоянно чувствуется усталость от бесконечной «игры в кошки-мышки».Вывод статьиВыбор правильной обфускации и архитектуры (особенно multi-hop + разделение IP + маскировка) сейчас критически важен для стабильности VPN в России. Простые решения уже не работают. Нужно быть готовым быстро менять схемы и не бояться комбинировать инструменты.Статья отлично читается как практический кейс и одновременно как развлекательный рассказ сисадмина, который неожиданно для себя стал «киберповстанцем». Если вы занимаетесь администрированием, удалёнкой из РФ или обходом блокировок — очень рекомендую прочитать целиком (там ещё и конфиги полезные). Хотите, могу подробнее разобрать какую-то конкретную главу или схему (например, как именно настроен multi-hop через gost + Cloak).

Вот выжимка + хэштеги для статьи:

---

## 🧠 Резюме

Статья «Мама, я киберповстанец» — это практический дневник человека, который системно обходит интернет-блокировки и строит устойчивую инфраструктуру доступа.

Ключевая линия — не «магический VPN», а **архитектурное мышление**:

* обход блокировок — это не инструмент, а процесс

* одна технология не решает проблему — нужна **многоуровневая схема**

* стабильность важнее скорости

Автор проходит путь от простых решений к более сложным:

* одиночные VPN → быстро банятся

* переход к цепочкам (multihop)

* использование VPS и «белых» IP

* маскировка трафика под обычный HTTPS

* резервирование серверов

Финальный вывод:

* блокировки эволюционируют → инфраструктура должна тоже

* главный риск — не технология, а **ошибки в конфигурации и эксплуатации**

* устойчивость достигается через **дублирование, маскировку и распределение нагрузки** ([pvsm.ru][1])

По сути, это кейс про:

👉 переход от «пользователя VPN» к «оператору собственной сетевой архитектуры»

---

## 🔑 Основные идеи

* DPI — не магия, но уже достаточно эффективен

* «палятся» не только протоколы, но и поведенка

* мобильные устройства — отдельная зона риска

* важна гигиена: split-tunnel, порты, паттерны трафика

* нельзя полагаться на один сервер — нужен failover

---

## 🏷️ Хэштеги

#киберповстанец

#обходблокировок

#vpn

#censorship

#netsec

#инфраструктура

#DPI

#privacy

#selfhosted

#opsec

#сетевыеархитектуры

#habr

#интернетсвобода

---

Если нужно — могу ужать в формат Mastodon или сделать более «ядовитый» вариант под Хабр/телегу.

[1]: https://www.pvsm.ru/vpn/450410?utm_source=chatgpt.com "Мама, я киберповстанец"

https://bastyon.com/omodada?ref=PFgacPrKt1dkMdrHVRYQLBG2KYnoJwive8