Прозрачный прокси-шлюз на роутере, часть 2: шаблонный конфиг, LuCI-страница и обход DPI для UDP-голоса

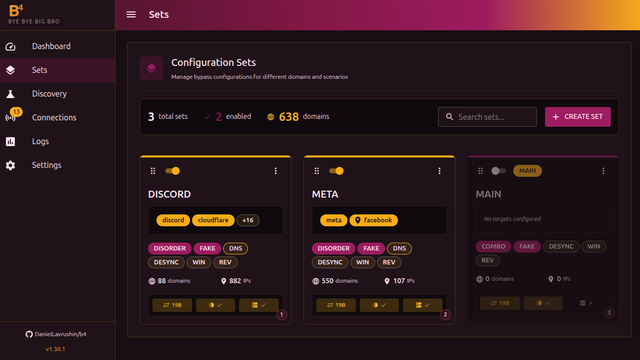

Три недели назад я опубликовал статью про настройку прозрачного прокси-шлюза на OpenWrt-роутере: VLESS+Reality, TPROXY, AdGuard Home, сплит-роутинг. Статья собрала около сотни содержательных комментариев — и значительная их часть оказалась справедливой критикой. По следам этой критики у меня за три недели переписалась примерно половина системы. Во второй части разбираю, что изменилось: — Перевёрнута логика маршрутизации: с proxy-by-default на direct-by-default + явный whitelist через balancer. Защищает от утечки внешнего IP перед российскими антифрод-системами. — Добавлена поддержка UDP с sniffing QUIC и обработкой голосового трафика. — Монолитный config.json стал шаблоном с плейсхолдерами для подписки и пользовательских доменов. — Появилась своя LuCI-страница для управления proxy-доменами, написанная под JS-only стек OpenWrt 25.x. — Второй слой обработки UDP-голоса через NFQUEUE и nfqws — там, где Xray не справляется. В статье полный разбор: конфиги, init-скрипты, nftables, JS-only LuCI с кодом. Всё проверено по живому конфигу. Отдельным блоком — честное сравнение с Podkop и PassWall2. Первая часть: https://habr.com/ru/articles/1020866/

https://habr.com/ru/articles/1028954/

#OpenWrt #Xray #VLESS #Reality #TPROXY #nftables #LuCI #AdGuard_Home #DPI #NFQUEUE

👾

👾