(Zwei-Faktor-)Authentisierung oder Authentifizierung?

Für ISB ist das fachlich eigentlich klar, aber wie sehen das zwei Sprachwissenschaftler in einer linguistischen Analyse?

(Dank an @irmi fürs Teilen 🙂)

#Authentisierung #Authentifizierung

https://systola.de/blog/2025-02-12/authentisierung-oder-authentifizierung

Authentisierung oder Authentifizierung?

Linguistische Analyse der umstrittenen Terminologie: ein sprachwissenschaftlicher Kommentar

BSI: Biometrie zur Authentisierung – es ist kompliziert | heise online

https://heise.de/-9838128 #Biometrie #Authentisierung #BSI

BSI: Biometrie zur Authentisierung – es ist kompliziert

Das BSI hat Nutzerfreundlichkeit und IT-Sicherheit biometrischer Verfahren in der Zwei-Faktor-Authentisierung untersucht. Patentrezepte stellt es nicht aus.

Du bist noch auf der Suche nach einem #KEYCLOAK IAM & SSO #Training!?

Dann komm zu mir in meine Onsite Training in #Darmstadt am 17. und 18. September 2024! Hier erhältst Du den perfekten Einstieg in die Welt der #Authentifizierung mit #OpenIDConnect

Jetzt #anmelden: https://www.socreatory.com/de/trainings/keycloak?ref=niko

In Zusammenarbeit mit @socreatory

#keycloak #iam #sso #authentifizierung #authentisierung #security #login #oauth #oidc #jwt

Training - Keycloak IAM & SSO

In diesem Training starten wir mit dem Deployment und der Konfiguration eines Keycloak-Servers.

Das

#NIST hat ihre Richtlinien zur digitalen Identität für die Verwendung von

#Passkeys ergänzt. US-Behörden können synchronisierbare und gerätegebundene Passkeys verwenden, um eine Phishing-resistente

#Authentisierung zu ermöglichen.

https://www.nist.gov/blogs/cybersecurity-insights/giving-nist-digital-identity-guidelines-boost-supplement-incorporatingGiving NIST Digital Identity Guidelines a Boost: Supplement for Incorporating Syncable Authenticators

We all need supplements sometimes.

Online-Accounts: Besser geschützt durch zweistufiges Anmeldeverfahren

#vzbv und #BSI legen gemeinsame Untersuchung zu Authentisierungsverfahren für Online-Accounts vor

#Authentisierung #Datenschutz #ZweiFaktorAuthentisierung

https://ogy.de/zh8h

Online-Accounts: Besser geschützt durch zweistufiges Anmeldeverfahren

vzbv und BSI legen gemeinsame Untersuchung zu Authentisierungsverfahren für Online-Accounts vor

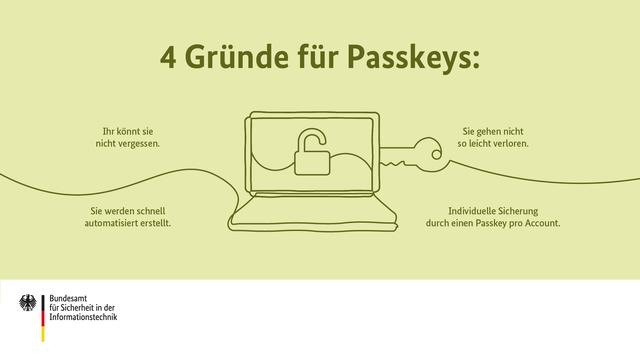

Nie mehr komplizierte Passwörter! Mit

#Passkeys könnt ihr endlich auf sie verzichten – die Einrichtung ist einfach und die

#Authentisierung basiert auf einem kryptografischen Verfahren. Mehr dazu: 👉

https://www.bsi.bund.de/dok/1107468

Schafft die Passwörter ab?!

Passkeys sind eine Alternative zu Passwörtern. Unter Umständen kann dieser passwortlose Login sicherer als der Umgang mit Passwörtern sein. Was Passkeys sind und wie sie funktionieren.

@reticuleena

Jetzt nochmal in der substantivierten Form abfragen und dann die Ergebnisse vergleichen.

**Nur Spaß** 😉

#authentisierung #authentifizierung

#authentication #authentification

Digitale Identitäten im Gesundheitswesen im Überblick

Digitale Identitäten können verschiedenste Ausprägungen haben. Die einen sind besonders komfortabel in der Nutzung, andere sind besonders sicher, wieder andere besonders innovativ. Welche Ausprägung ist für das deutsche Gesundheitswesen die beste Wahl? Gibt es überhaupt die eine Lösung? Aktuell existieren verschiedene Ausprägungen und zukünftig kommt noch eine weitere hinzu.

Security-Bausteine: Null Vertrauen - Zero-Day und Zero Trust

Unverdientes Vertrauen in unsere IT-Systeme und Anwendungen ist gefährlich. Security muss heute neu und anders gedacht werden. Einige Gedanken zu Zero Trust.

Unverdientes Vertrauen in unsere IT-Systeme und Anwendungen ist gefährlich. Security muss heute neu und anders gedacht werden. Einige Gedanken zu Zero Trust.

Security-Bausteine: Null Vertrauen - Zero-Day und Zero Trust

Security-Bausteine: Null Vertrauen - Zero-Day und Zero Trust

Unverdientes Vertrauen in unsere IT-Systeme und Anwendungen ist gefährlich. Security muss heute neu und anders gedacht werden. Einige Gedanken zu Zero Trust.