In diesem praxisorientierten Training lernen Sie die Grundlagen der IT- und Informationssicherheit kennen. Profitieren Sie von der über 20-jährigen Erfahrung unseres Trainers, der Ihnen aktuelle und relevante Einblicke bietet.

In unserer zweitägigen Schulung stehen folgende Themen im Mittelpunkt:

- Grundbegriffe der IT- und Informationssicherheit

- Unterschied zwischen IT-Sicherheit und Datenschutz

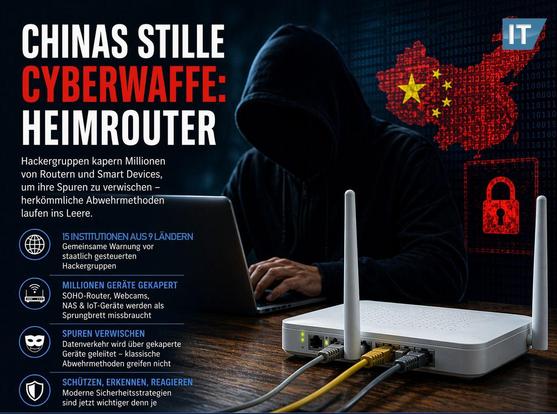

- Aktuelle Bedrohungen und Angriffstechniken

- Social Engineering und die Cyber Kill Chain

- Schadprogramme: Funktionsweisen und Schutzstrategien

- Advanced Persistent Threats (APTs) und DDoS-Angriffe

- Schutzmaßnahmen und Strategien zur Risikominderung

- Zero-Trust-Ansätze und effektives Richtlinien-Management

- Schwachstellen- und Patch-Management

- Systemhärtung und Netzwerkzugangskontrolle

- Risikomanagement und Sicherheitsstandards

- Grundlagen der Risikobewertung und relevante Standards (z.B. ISO 27001)

- Einführung in das Security Incident Management

Nach dem Training sind Sie in der Lage, zentrale Begriffe der IT-Sicherheit zu verstehen, Bedrohungen für Ihr Unternehmen realistisch einzuschätzen und passende Maßnahmen abzuleiten.

Sichern Sie sich jetzt Ihren Platz und legen Sie das Fundament für eine sichere IT! 💪🔒

https://cirosec.de/trainings/crashkurs-it-und-informationssicherheit/

#crashkurs #ITSicherheit #Informationssicherheit #Datenschutz #CyberSecurity #Bedrohungen #Angriffstechniken #SocialEngineering #Malware #Schutzstrategien #APTs #DDoS #ZeroTrust #Netzwerksicherheit #ISO27001.