https://klimareporter.de/international/wmo-warnt-vor-neuen-hitzerekorden-fussball-wm-mit-klima-problem-un-beschluss-staerkt-internationales-klimarecht #nolympia #dosb #ioc #Fifa #klimakrise #klimawandel

WMO warnt vor neuen Hitzerekorden, Fußball-WM mit Klima-Problem, UN-Beschluss stärkt internationales Klimarecht

Große Teile Westeuropas leiden unter einer frühen Hitzewelle. Die klimaschädlichste aller Fußball-Weltmeisterschaften steht bevor. Eine UN-Resolution erhöht die Chancen von Klimaklagen gegen Staaten.

📢 Campagne de cryptojacking GPU via SEO poisoning et manipulation de chatbots IA

📝 ## 🎯 Contexte

Source : BleepingComputer, publié le 27 mai 2026.

📖 cyberveille : https://cyberveille.ch/posts/2026-05-28-campagne-de-cryptojacking-gpu-via-seo-poisoning-et-manipulation-de-chatbots-ia/

🌐 source : https://www.bleepingcomputer.com/news/security/gpu-mining-malware-spreads-via-seo-poisoning-ai-chatbots/

#GPU_mining #IOC #Cyberveille

Campagne de cryptojacking GPU via SEO poisoning et manipulation de chatbots IA

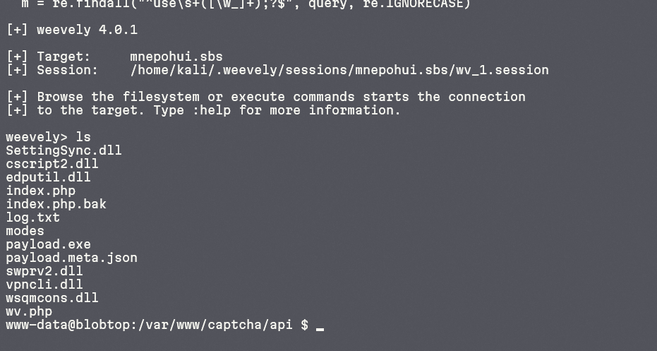

🎯 Contexte Source : BleepingComputer, publié le 27 mai 2026. Microsoft a découvert et analysé une campagne de cryptojacking active ciblant spécifiquement les systèmes équipés de GPU haute performance, diffusée via une opération coordonnée de SEO poisoning et de manipulation de recommandations de chatbots IA. 🔗 Vecteur d’infection initial Les victimes sont attirées vers des pages de téléchargement malveillantes imitant des utilitaires légitimes populaires : CrystalDiskInfo HWMonitor Display Driver Uninstaller FurMark K-Lite Codec Pack PDFgear Les liens malveillants sont boostés dans les résultats de recherche via SEO poisoning. En avril, des cas ont également été signalés où des chatbots IA (dont ChatGPT) ont redirigé des utilisateurs vers des domaines contrôlés par les attaquants dans leurs réponses générées.

📢 Pays-Bas : 2 arrestations et 800 serveurs saisis liés à l'infrastructure cyber russe

📝 ## 🗓️ Contexte

Article publié le 25 mai 2026 sur KrebsOnSecurity, relatant une opération judiciaire néerlandai...

📖 cyberveille : https://cyberveille.ch/posts/2026-05-28-pays-bas-2-arrestations-et-800-serveurs-saisis-lies-a-l-infrastructure-cyber-russe/

🌐 source : https://krebsonsecurity.com/2026/05/netherlands-seizes-800-servers-arrests-2-for-aiding-cyberattacks/

#DDoS #IOC #Cyberveille

Pays-Bas : 2 arrestations et 800 serveurs saisis liés à l'infrastructure cyber russe

🗓️ Contexte Article publié le 25 mai 2026 sur KrebsOnSecurity, relatant une opération judiciaire néerlandaise menée le 18 mai 2026 contre deux hébergeurs liés à l’infrastructure cyber russe. 🚔 Opération judiciaire Le 18 mai 2026, l’agence néerlandaise de lutte contre la criminalité financière FIOD a arrêté deux individus : Andrey Nesterenko, 39 ans, ressortissant russe, fondateur de MIRhosting, basé aux Pays-Bas Youssef Zinad, 57 ans, d’Amsterdam, co-dirigeant de WorkTitans BV Les deux suspects sont inculpés de violation de la législation sur les sanctions pour avoir mis des ressources économiques à disposition d’entités sanctionnées par l’UE.

🚨 New #ClickFix IOC domains observed:

• bigblower[.]click

• ganiballektor[.]cfd

• lenders[.]digital

• pusanik[.]shop

Related research points to exposed / publicly accessible ClickFix infrastructure and operational dashboards tied to ongoing malware delivery and social engineering activity.

Read more: https://potato.id/en/posts/weak-secops-exposed-clickfix-dashboard/

#ThreatIntel #IOC #CyberSecurity #Infosec #DFIR #SOC #ThreatHunting #OSINT #Malware #Phishing #ClickFix #LummaStealer #DarkGate #CredentialTheft #BlueTeam #CTI #DetectionEngineering #IncidentResponse

Sports and medal events cut from the 2032 Brisbane Olympics program will have a path to return at future Summer Games, IOC president Kirsty Coventry told sports leaders on Wednesday in Lausanne, Switzerland.

https://www.cbc.ca/sports/olympics/ioc-olympic-program-changes-kirsty-coventry-may-2026-9.7213382?cmp=rss