📢 Campagne Magecart : skimmer SVG onload infecte 99 boutiques Magento via PolyShell

📝 ## 🔍 Contexte

Le 7 avril 2026, l'équipe Sansec Forensics a publié une analyse technique détaillant une campagne **Magecart** de masse ayant compromis **99 bout...

📖 cyberveille : https://cyberveille.ch/posts/2026-04-09-campagne-magecart-skimmer-svg-onload-infecte-99-boutiques-magento-via-polyshell/

🌐 source : https://sansec.io/research/svg-onload-magecart-skimmer

#IOC #Magecart #Cyberveille

Campagne Magecart : skimmer SVG onload infecte 99 boutiques Magento via PolyShell

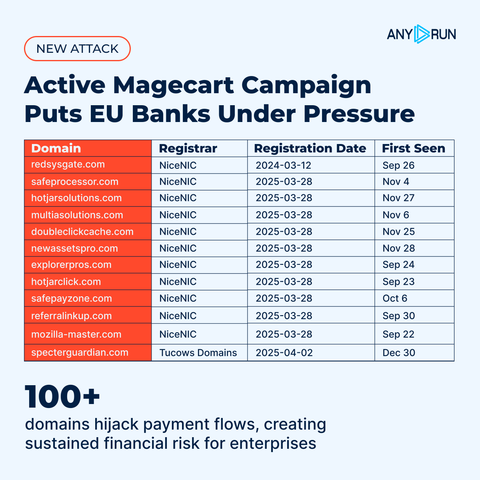

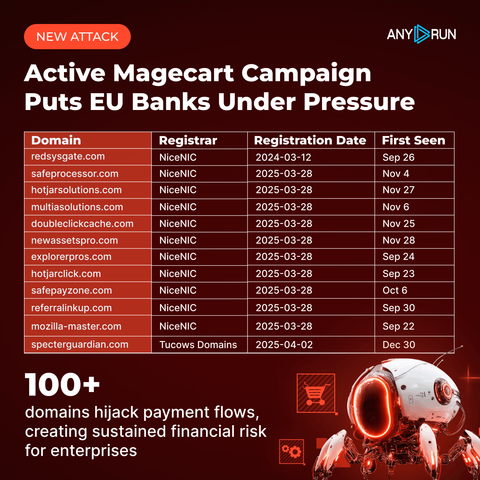

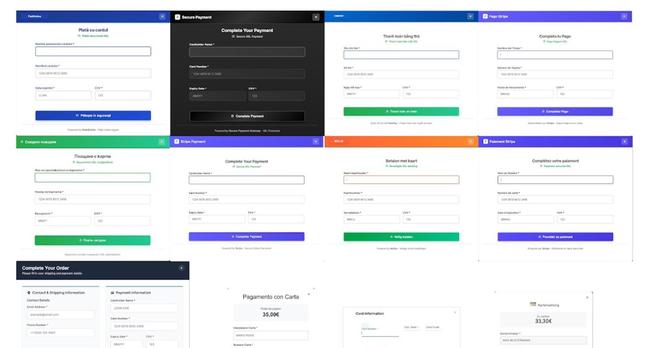

🔍 Contexte Le 7 avril 2026, l’équipe Sansec Forensics a publié une analyse technique détaillant une campagne Magecart de masse ayant compromis 99 boutiques Magento en quelques heures. L’article, publié sur sansec.io, décrit un skimmer de carte bancaire sophistiqué exploitant une technique d’injection inédite via des éléments SVG. 🎯 Vecteur d’entrée et méthode d’injection Le vecteur d’entrée probable est la vulnérabilité PolyShell (upload de fichier non restreint dans Magento/Adobe Commerce), qui continue d’affecter les boutiques non protégées. L’attaquant injecte un élément SVG de 1x1 pixel dans le HTML de la boutique, dont le gestionnaire onload contient l’intégralité du payload skimmer encodé en base64 via atob() et exécuté via setTimeout. Cette technique évite toute référence à un script externe, contournant ainsi les scanners de sécurité classiques.