Magecart Linked ATMZOW Campaign Abuses Google Tag Manager to Inject Credit Card Skimmers

Pulse ID: 6a09560f9a24f9d67148499f

Pulse Link: https://otx.alienvault.com/pulse/6a09560f9a24f9d67148499f

Pulse Author: cryptocti

Created: 2026-05-17 05:45:51

Be advised, this data is unverified and should be considered preliminary. Always do further verification.

#ATMZOW #CreditCard #CyberSecurity #Google #GoogleTagManager #InfoSec #Magecart #OTX #OpenThreatExchange #bot #cryptocti

LevelBlue - Open Threat Exchange

Learn about the latest cyber threats. Research, collaborate, and share threat intelligence in real time. Protect yourself and the community against today's emerging threats.

Funnel Builder: skimmer activo roba tarjetas en WooCommerce

¿Tu tienda tiene Funnel Builder instalado? La vulnerabilidad explotada en mayo 2026 inyecta skimmers que roban tarjetas sin autenticación. Actualizá a 3...

https://seguridadenwordpress.com/vulnerabilidad-funnel-builder-woocommerce-skimmer/

#funnelbuilder #woocommerce #skimmer #magecart #checkout

Funnel Builder: skimmer activo roba tarjetas en WooCommerce - Seguridad en Wordpress

Una falla crítica en Funnel Builder permite inyectar skimmers en el checkout de WooCommerce sin autenticación. Más de 40.000 tiendas expuestas en mayo 2026.

📢 Campagne Magecart : skimmer SVG onload infecte 99 boutiques Magento via PolyShell

📝 ## 🔍 Contexte

Le 7 avril 2026, l'équipe Sansec Forensics a publié une analyse technique détaillant une campagne **Magecart** de masse ayant compromis **99 bout...

📖 cyberveille : https://cyberveille.ch/posts/2026-04-09-campagne-magecart-skimmer-svg-onload-infecte-99-boutiques-magento-via-polyshell/

🌐 source : https://sansec.io/research/svg-onload-magecart-skimmer

#IOC #Magecart #Cyberveille

Campagne Magecart : skimmer SVG onload infecte 99 boutiques Magento via PolyShell

🔍 Contexte Le 7 avril 2026, l’équipe Sansec Forensics a publié une analyse technique détaillant une campagne Magecart de masse ayant compromis 99 boutiques Magento en quelques heures. L’article, publié sur sansec.io, décrit un skimmer de carte bancaire sophistiqué exploitant une technique d’injection inédite via des éléments SVG.

🎯 Vecteur d’entrée et méthode d’injection Le vecteur d’entrée probable est la vulnérabilité PolyShell (upload de fichier non restreint dans Magento/Adobe Commerce), qui continue d’affecter les boutiques non protégées. L’attaquant injecte un élément SVG de 1x1 pixel dans le HTML de la boutique, dont le gestionnaire onload contient l’intégralité du payload skimmer encodé en base64 via atob() et exécuté via setTimeout. Cette technique évite toute référence à un script externe, contournant ainsi les scanners de sécurité classiques.

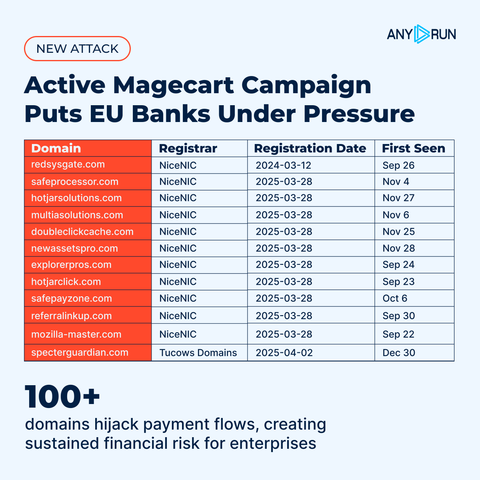

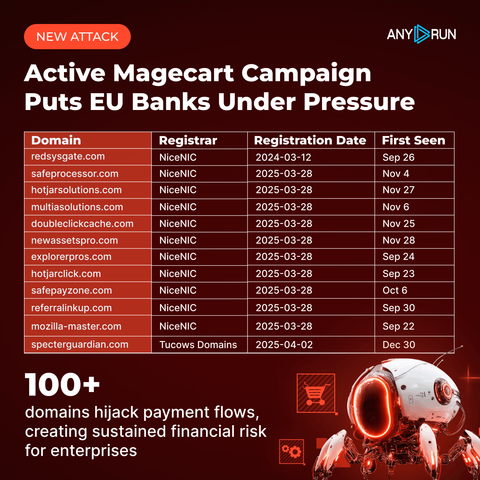

🚨 A persistent #Magecart campaign ran undetected for 24+ months across 12+ countries, using 100+ domains to hijack payment flows. It’s now on the radar.

The financial and regulatory impact falls on banks and payment systems ❗️

Full breakdown and IOCs: https://any.run/cybersecurity-blog/banks-magecart-campaign/?utm_source=mastodon&utm_medium=post&utm_campaign=magecart_campaign&utm_term=310326&utm_content=linktoblog

#cybersecurity #infosec

🚨 We uncovered a large-scale #Magecart campaign running undetected for 24+ months across Spain, France & the US

100+ domains hijack payment flows to steal card data, creating sustained financial exposure for banks and enterprises

🎯 SOC-ready report: https://any.run/cybersecurity-blog/banks-magecart-campaign/?utm_source=mastodon&utm_medium=post&utm_campaign=magecart_campaign&utm_term=260326&utm_content=linktoblog

#cybersecurity #infosec

Oh goody, looks like #CanadaComputers in uh #Canada had #magecart style skimmer on their web checkout system.

It'll be months before they say or admit to anything i'm sure.

https://www.reddit.com/r/bapccanada/comments/1qk4axy/canada_computers_online_card_skimmer/

#infosec

Keylogger sur la boutique d’employés d’une des 3 plus grandes banques US (200 000+ exposés)

Source : Sansec Forensics Team (Threat Research), avis publié le 15 janvier 2026. Sansec rapporte avoir détecté un keylogger sur la boutique de produits dérivés destinée aux employés d’une des trois plus grandes banques américaines, active environ 18 heures avant retrait.

L’attaque consiste en un keylogger/skimmer JavaScript côté client sur une boutique e‑commerce interne utilisée par 200 000+ employés. Le malware intercepte toutes les données de formulaire (identifiants, informations personnelles, numéros de cartes). Sansec souligne un écart de détection: au moment de la publication, 1/97 moteurs sur VirusTotal détectaient l’infrastructure malveillante.

Silent Push Uncovers New Magecart Network: Disrupting Online Shoppers Worldwide

#Magecart https://www.silentpush.com/blog/magecart/

Silent Push Uncovers New Magecart Network: Disrupting Online Shoppers Worldwide

Silent Push Preemptive Cyber Defense Analysts uncovered a vast Magecart network of domains associated with an ongoing web-skimmer campaign.

Watch out as a new report reveals a widespread Magecart skimmer campaign targeting users of all major credit cards at online checkout.

Read more: https://hackread.com/magecart-targets-all-credit-cards-users/

#Magecart #CyberSecurity #OnlineShopping #InfoSec

Widespread Magecart Campaign Targets Users of All Major Credit Cards

Follow us on Bluesky, Twitter (X), Mastodon and Facebook at @Hackread