LHS 3844 b: Das James-Webb-Weltraumteleskop hat einen Exoplaneten analysiert https://www.mpg.de/26331922/astronomen-untersuchen-die-oberflaechenbeschaffenheit-einer-nahen-supererde -- Na dann gute Nacht Internet.

I recently learned that some people actually encrypt their JWT payload. is it because they have put some sensitive data inside the JWT token? afaik it's recommended to not put any sensitive data inside JWT but if a company is encrypting their JWT payload then maybe they are putting something interesting?

#jwt #linux #security

Логин через Telegram по-новому: разбираем OIDC-флоу oauth.telegram.org и собираем его на Python

Telegram теперь полноценный OpenID-провайдер: oauth.telegram.org, JWKS, JWT, claims. Туториалы на GitHub при этом массово показывают старый виджет с HMAC от bot-token и /setdomain в BotFather. Я разобрался с новым флоу и собрал PoC на Python — рассказываю, как устроен обмен между фронтом, Telegram и бэком, чем Login library через telegram-login.js отличается от manual OIDC code flow с PKCE, что настраивать в BotFather (спойлер: не в чате, а в его mini-app), как протестировать локально через ngrok, и какая проверка id_token нужна вместо ручного HMAC.

https://habr.com/ru/articles/1033632/

#telegram #telegram_login #openid_connect #oidc #oauth2 #jwt #jwks #pyjwt #python #authentication

Логин через Telegram по-новому: разбираем OIDC-флоу oauth.telegram.org и собираем его на Python

Я пилил пет-проект — небольшой бэкенд на Litestar — и хотел прикрутить к нему логин через Telegram. Открыл первый попавшийся туториал на GitHub: HMAC от bot-token, /setdomain в BotFather, голые поля...

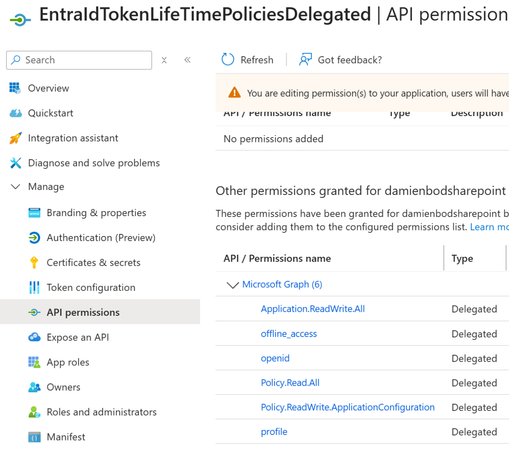

Blogged: Using configurable token lifetimes in Microsoft Entra ID, .NET and Microsoft Graph

#graph #dotnet #entra #entraid #jwt #oauth #oidc #openidconnect

Using configurable token lifetimes in Microsoft Entra ID, .NET and Microsoft Graph

Configurable token lifetimes in the Microsoft identity platform went GA and I thought I would look at implementing this using a .NET console application using Microsoft Graph . This article looks a…

Я устал от Duolingo и написал себе AI-репетитора. Go, Clean Architecture, 4 LLM-модели — и вот что из этого вышло

Мой рабочий день - это код. Вечером я хочу разговаривать с кем-то по-английски, а не нажимать на пингвинчиков. Duolingo учит меня заказывать яблоки, ChatGPT-чат отлично объясняет грамматику - но не помнит, что я разбирал Present Perfect в среду и опять путаю его с Past Simple в пятницу. Я хотел простую штуку: написать модели «давай сегодня про багтрекеры»; получить чат на 15 минут; а в конце - три новых слова , которые она же мне и подобрала по уровню B1. Чтобы завтра эти слова всплыли в упражнениях. Через месяц получился Lexis : Go · Clean Architecture · 4 LLM-модели · SSE-стриминг · JWT rotation + reuse detection MIT, открытый репозиторий. В статье - три инженерных якоря , которыми я доволен: Pluggable AI-провайдеры через интерфейс из трёх методов. SSE вместо WebSocket для стриминга AI-ответов. JWT rotation + reuse detection как production-ready стандарт, а не «потом перепишем». Плюс честный список того, что ещё не готово. Показать архитектуру

https://habr.com/ru/articles/1030928/

#Go #Clean_Architecture #JWT #AI #LLM #petproject #изучение_английского #SSE #modular_monolith #refresh_tokens

Я устал от Duolingo и написал себе AI-репетитора. Go, Clean Architecture, 4 LLM-модели — и вот что из этого вышло

Зачем вообще писать ещё одно приложение для изучения языка Мой рабочий день - это код. Вечером я хочу разговаривать с кем-то по-английски, а не нажимать на пингвинчиков. Duolingo учит меня заказывать...

https://jwtshield.com/blog/3-jwt-bugs-that-ship-to-prod-silently

#Jwt #Oidc #Devsecops

Three JWT bugs that ship to prod silently — and the 5-line CI test that catches them — JWTShield Blog

Three concrete failure modes that take down OIDC in production: JWKS rotation without overlap, wrong audience claims, and issuer config drift. Reproduction code, the one HTTP call that catches each, and the 5-line GitHub Actions step that runs the whole regression suite.

Почему ваша LLM-платформа — следующая цель: аудит безопасности AI-сервиса изнутри

Мы искали уязвимости в RAG-платформе с десятками тысяч пользователей — а нашли доступ ко всей инфраструктуре и API-ключам с бюджетом в сотни тысяч долларов. Две недели мы строили сложные цепочки: SSRF через LangChain, инъекции в промпты, HTTP smuggling, CVE в десериализации. Ни одна не дала результата. А потом мы сделали один curl к открытому порту — и получили все ключи за 5 минут. Эта статья — не гайд по взлому . Это разбор того, почему LLM-инфраструктура создаёт принципиально новые риски, какие ошибки мы раз за разом видим в AI-стартапах, и на что стоит обратить внимание, если вы строите что-то похожее.

https://habr.com/ru/articles/1029822/

#пентест #LLM #SSRF #JWT #Docker #LangChain #AI_Security #аудит_безопасности #RAG #APIключи

🔓 Weak JWT secrets are still happening in production in 2024.

If your target uses JWT, try:

1. Decode at jwt.io — check algo & claims

2. Change algo to "none" → send without signature

3. Brute force the secret using hashcat:

hashcat -a 0 -m 16500 <jwt> /wordlist

Tool: jwt_tool by ticarpi — supports many JWT attack vectors at once.

You'll be surprised how many still use the secret "password" or "secret123".

github.com/lestrrat-go/jwx/v4 released. It's Lighter, Faster, and is Post-Quantum ready (ML-DSA, ML-KEM, HPKE)

https://github.com/lestrrat-go/jwx/discussions/2040

Currently still requires GOEXPERIMENTAL=jsonv2. So still won't be prodding people to switch immediately, but this will be mainline from now.