https://auraastral.es/blog/pluton-el-gran-temido/

#plutonelgrantemido

#pluton

#blogauraastral

#conocimientomagico

#sabiduriamagica

#sabiduriaenergetica

#variedadenergética

Vous aimez la #ScienceFiction, l'histoire de #Pluton vous passionne ? Alors, je ne peux que vous recommander la lecture de ce roman : Les menhirs de glace , de Kim Stanley Robinson.

Apparemment, il y a 10 ans, y'avait des soupçons de neuvième planète…

▶️ https://grisebouille.net/planete-9/

#BD #GriseBouille #humour #planète #Pluton #espace

#Astrología #SegundaGuerraMundial

#Plutón es el planeta más poderoso.

#Astrología

@duxsco Für alle, die nach Quellen gefragt haben, wohin die Reise bei Secure Boot / TPM / Pluton geht – hier eine kleine, gut belegte Auswahl:

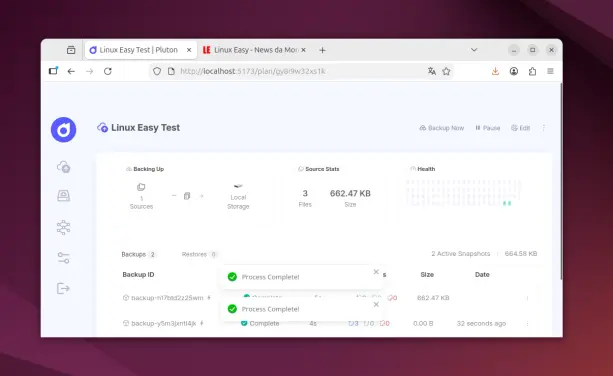

Microsoft Pluton Sicherheitsprozessor (offizielle Doku)

https://learn.microsoft.com/de-de/windows/security/hardware-security/pluton/microsoft-pluton-security-processor

Heise: Microsofts Sicherheitscontroller Pluton kommt auch in Intel-CPUs

https://www.heise.de/news/Microsoft-Sicherheitscontroller-Pluton-kommt-auch-in-Intel-Core-9833911.html

UEFI / Secure Boot – Kritik und Geschichte

https://en.wikipedia.org/wiki/UEFI#Criticism

Secure Boot – Hintergrund (Wikipedia)

https://en.wikipedia.org/wiki/UEFI

TPM & Secure Boot – Ängste, Zweifel und Kritik (deutsch)

https://curius.de/2022/02/kollektive-vorbehalte-gegen-tpm-und-secure-boot-aengste-unsicherheit-und-zweifel/

Niemand behauptet, Secure Boot sei per se böse.

Die Frage ist, wer langfristig die Root-Keys und die Policy kontrolliert.

Sicherheit ohne Nutzersouveränität ist Policy Enforcement.

#SecureBoot #TPM #Pluton #DigitaleSouveränität #OpenSource #Linux #VendorLockIn #ITSecurity

🧵 Follow-post: Why Secure Boot / Secured-Core ≠ Security

Why Secure Boot / “Secured-Core PCs” are not real security

Secure Boot only verifies who signed the bootloader — not whether the system is secure.

It protects the boot path, not the running system.

Malware, rootkits and exploits are injected after boot:

via browsers, drivers, kernel bugs, supply-chain attacks.

Secure Boot does nothing against that.

With TPM / Pluton, trust is anchored in hardware controlled by vendors, not users.

If you don’t control the root keys, you don’t control the system.

Keys can be revoked. Firmware can be updated remotely.

Suddenly, software that used to run on your own hardware no longer does.

That’s not security — that’s policy enforcement.

#SecureBoot #SecuredCore #TPM #Pluton #OpenSource #Linux

#DigitalSovereignty #VendorLockIn #ITSecurity #Firmware

Wer #SecureBoot, #TPM und #Pluton fremdkontrolliert akzeptiert,

nimmt in Kauf, dass Eigentum nur noch Nutzungsrecht auf Widerruf ist.

Hardware ohne Schlüsselkontrolle ist keine eigene Hardware mehr, sondern man bezahlt für ein Nutzungsrecht, solange man sich an Regeln hält.