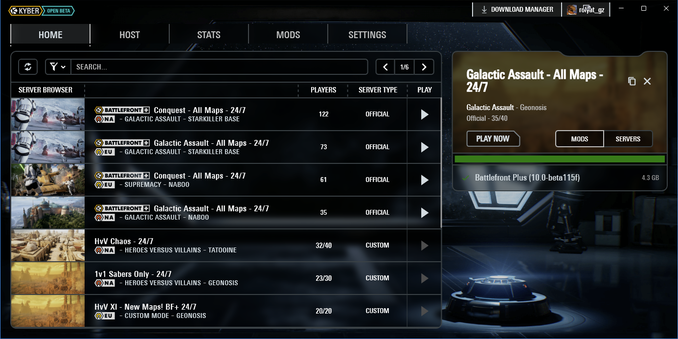

صدرت نسخة GnuPG 2.5.19 الجديدة، متضمنةً توافقاً مع الإصدارات السابقة وميزات جديدة وإصلاحات للأخطاء. أبرز ما يميز هذا التحديث هو إدخال خوارزمية Kyber (ML-KEM)، التي تُمكّن التشفير المقاوم للكم، مما يعزز الأمان بشكل كبير. كما شهد التحديث تحسينات في سلوك إدخال الرمز السري للبطاقات الذكية، وتوفير معلومات مفصلة عند فشل التحقق من قوائم إلغاء الشهادات. من المهم للمستخدمين الترقية، حيث ستتوقف سلسلة 2.4 عن الدعم قريباً.

Uusimpana Ylen Vakoojat-sarjassa kybersodankäyntiä, https://areena.yle.fi/1-77447371