ИБ‑гигиена для среднего бизнеса: почему один уволенный стоит дороже годового бюджета на безопасность

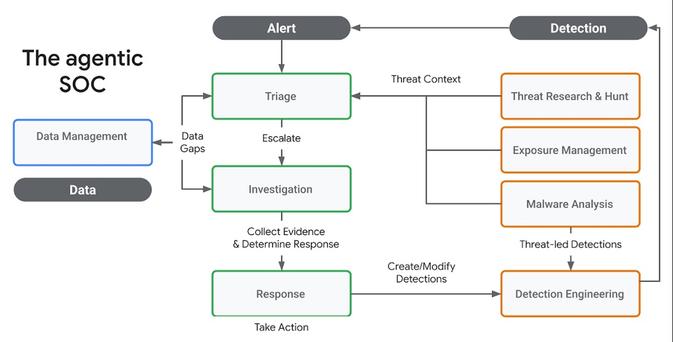

Я работаю директором по цифровой трансформации. И каждый раз, когда собираю бюджет, вижу одну и ту же картину: на ИТ денег мало, на ИБ — ещё меньше. При этом требования растут, угрозы множатся, а формулировка от бизнеса : «сделай так, чтобы работало удобно, из любого места и без пароля желательно, ну и не ломалось». Как и многие я ищу идеальную формулу: минимум вложений → максимум защиты . Не «купить всё и сразу», не «внедрить SOC за 10 миллионов в год», а именно базовую базу по ИТ и ИБ, которая закрывает 80% рисков и не требует армии сотрудников для ее поддержания. Эта статья — про то, как за разумные деньги выстроить защиту основывая на собственных ошибках и опыте. С цифрами, с инструментами, с калькулятором. ИБ‑гигиена — это не SOC, не «киберщит» и не магический короб. Это несколько приземлённых вещей: MFA, антивирус, бэкапы, ролевая модель и обучение людей. Всё это стоит сильно дешевле одного серьёзного инцидента.

https://habr.com/ru/articles/1016598/

#soc #infosec #information_security #vm #vulnerability #vulnerability_management #mfa #iam #rbac #idm

ИБ‑гигиена для среднего бизнеса: почему один уволенный стоит дороже годового бюджета на безопасность

TL;DRПочему я пишу это Я работаю директором по цифровой трансформации. И каждый раз, когда собираю бюджет, вижу одну и ту же картину: на ИТ денег мало, на ИБ — ещё меньше. При этом требования растут,...