One UI 8.5 Beta 2 is out [Galaxy A54]!

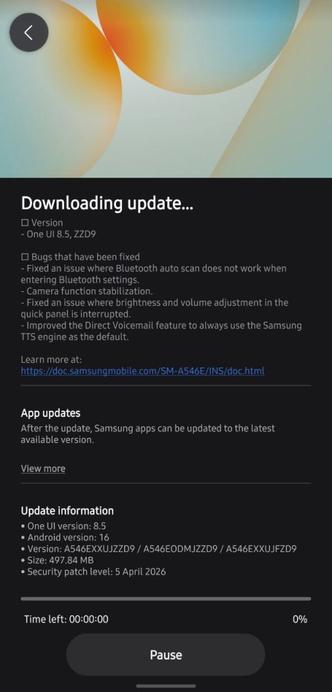

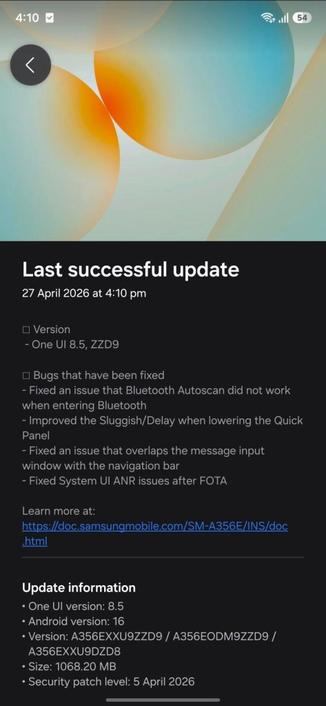

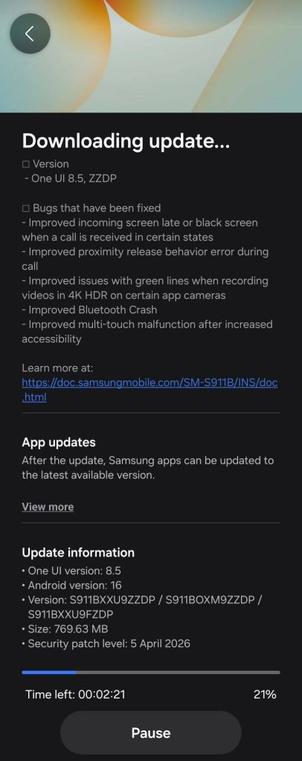

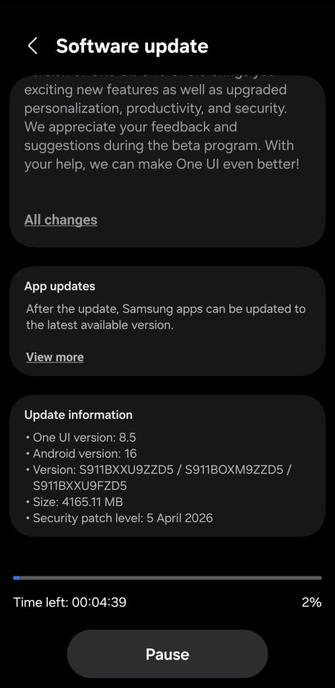

One UI 8.5 has made a significant appearance, with new features and other improvements. We are very thrilled to announce that Samsung has released the second beta version of One UI 8.5 (build ZZD9), as spotted by a beta tester, that has the following changes:

- Bugs that have been fixed

- Fixed an issue where Bluetooth auto scan does not work when entering Bluetooth settings.

- Camera function stabilization

- Fixed an issue where brightness and volume adjustment in the quick panel is interrupted.

- Improved the Direct Voicemail feature to always use the Samsung TTS engine as the default

- Many other improvements

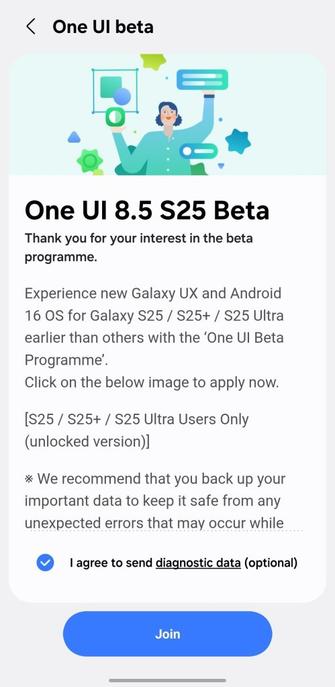

To join the Beta Program, you must have the latest version of Samsung Members installed. You can get the latest version through either the Galaxy Store or the Play Store. Once done, you should be able to join the program if you have an eligible device. You can see the status of your joining process here.

#Android #Android16 #AndroidB #AndroidBaklava #GalaxyS23 #GalaxyS23Series #GalaxyS23Ultra #news #oneUi #OneUI8 #OneUI80 #OneUI85 #S23 #S23Series #S23Ultra #S23U #Samsung #SamsungGalaxyS23 #SamsungGalaxyS23Series #SamsungGalaxyS23Ultra #smartphone #Tech #Technology #update