Nice pwn20wn story on pwning a camera Synology BC500 by Emanuele Barbelo at Black Alps.

Telnet password is the same as the web UI password (which you can change).

Rump session at #BlackAlps24. If you reach the timeout, the attendees will shoot nerf guns.

This is why she wears a helmet.

But she finished in time :)

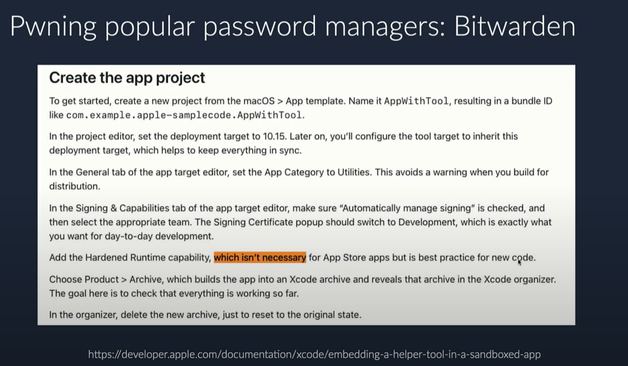

🔐 Vous pensez que les mots de passe dans votre gestionnaire favori sous #macOS sont sécurisés et inviolables? Cette présentation du chercheur Wojciech Regula intitulée "Broken isolation - draining your credentials from popular macOS password managers" pourrait bien vous faire réfléchir ! 👀

Vu (enfin !) hier au #BlackAlps24 il explique de façon exemplaire les technologies de sécurité macOS implémentées par Apple (en relation avec le monde Linux/UNIX) et les limites, voir les contradictions, de certaines fonctionnalités ou décisions de la pomme  qui permettent d'exploiter des exceptions et "casser l'isolation"

qui permettent d'exploiter des exceptions et "casser l'isolation"

comme les plugins ou le navigateur intégré dans les apps à base Electron pour pomper nos précieux identifiants.

Par exemple, pas de "Hardened Runtime" obligatoire pour les apps téléchargées depuis l'App Store d'Apple. Why ? 😲 Sachant que la modération des apps de ce dernier est discutable, cela laisse perplexe et surtout laisse la place à des exploits même sur des applications sensibles comme les gestionnaires de mots de passe.

Alors, it's a feature or un exploit ?😄

💻 En attendant la publication du talk sur BlackAlps24 voilà la présentation donnée au dernier SEC-T.org

👇

https://www.youtube.com/watch?v=hQeSxiHUius

plus de détails techniques sur son blog

👇

https://wojciechregula.blog

🛠️ Et son Electroniz3r, un outil pour injecter les apps macOS à base Electron

👇

github.com/r3ggi/electroniz3r

SEC-T 0x10: Wojciech Regula - Broken isolation - draining credentials from macOS password managers

At BlackAlps, Candid Wüest mentioned an interesting case where an employee was phished into a fake meeting where all other attendees were fake/ AI generated.

Talk by Marc Ilunga about formal verification. Starting by the plane which saved everybody...

#BlackAlps24 laugh: how can you get infected with a captcha?

Answer: "copy paste this command to your terminal to prove you're human"

Speaker: you'll be surprised how often that works...

Very nice talks at #BlackAlps24 in Yverdon. From hacking hacked trains to attacks on TEEs, all is covered.

Shout-out to #hexive_EPFL

At BlackAlps, Marcel Busch and Philip Mao show how forgetting to check input types in the trusted apps of TrustZone leads to memory read/write.

Le talk "We've not been trained for this: life after the Newag DRM disclosure" par @redford , @mrtick et @q3k au #BlackAlps24 était à la fois divertissant et éclairant ! 😄

Ils ont raconté leur expérience après avoir découvert que le code des trains Newag simulait des pannes pour bloquer les ateliers indépendants. Ils ont par la suite confirmé l'existence du géoblocage dans ce code : des trains en approche de Koleje Mazowieckie s'arrêtaient soudainement, déclenchés par des spots GPS blacklistés à proximité d'un concurrent 🤦.

Face à des réunions parlementaires absurdes (illustrées par des photos de toilettes bouchées 😅), des poursuites par la boîte en question, et des questions sans fin sur le reverse engineering, ils ont tenu bon et ils tiennent bon!

Droit à la réparation ! 💪🔧🇪🇺

(Ici la présentation technique au 37th Chaos Communication Congress: 37C3

👇

https://media.ccc.de/v/37c3-12142-breaking_drm_in_polish_trains)

Breaking "DRM" in Polish trains

We've all been there: the trains you're servicing for a customer suddenly brick themselves and the manufacturer claims that's because you...

#blackalps24

decio

decio