The Lack of the Ack, Sixteen Years On

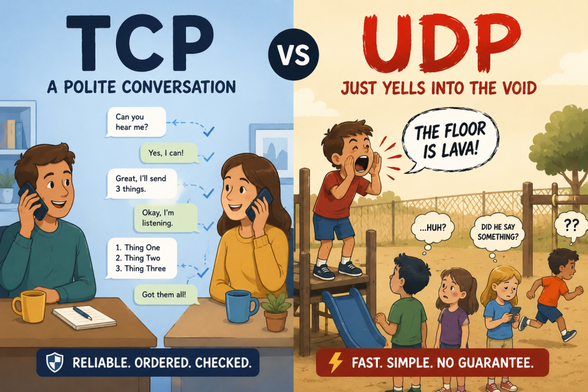

In February of 2010, I wrote about a small but symptomatic failure in our digital manners. Young people, then aged eighteen to twenty, would send you a message, receive your reply, and disappear. No acknowledgement, no "Ok," no "Got it," just the digital equivalent of someone slamming the door after asking you a question through the mail slot. The piece was called "How to Ack Back," and the argument was that the etiquette of the early internet, the discipline of acknowledging every transmission, had been lost on a generation that grew up assuming delivery was guaranteed and silence was a defensible reply. […]https://bolesblogs.com/2026/05/29/the-lack-of-the-ack-sixteen-years-on/