Top 10 last week's threats by uploads 🌐

⬆️ #Zombie 772 (210)

⬆️ #Lumma 540 (462)

⬆️ #Agenttesla 494 (340)

⬆️ #Xworm 349 (277)

⬆️ #Snake 266 (210)

⬇️ #Asyncrat 250 (296)

⬇️ #Remcos 183 (193)

⬆️ #Dcrat 177 (133)

⬇️ #Berbew 144 (153)

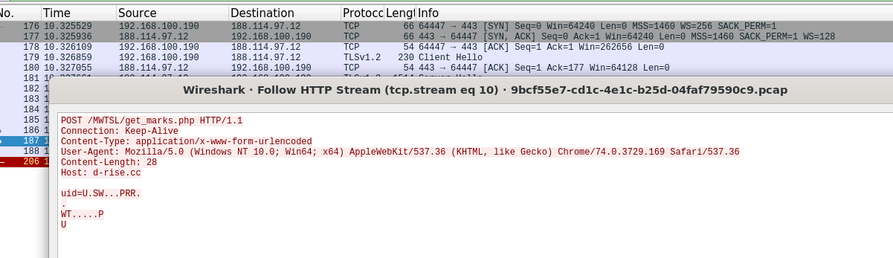

⬆️ #Risepro 144 (98)

👉 Track them all: https://any.run/malware-trends/?utm_source=mastodon&utm_medium=post&utm_campaign=top_ten&utm_content=tracker&utm_term=040825