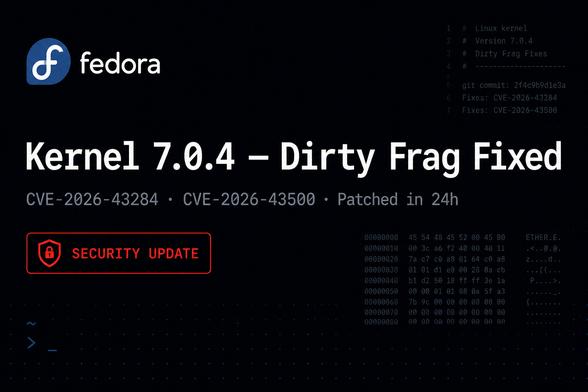

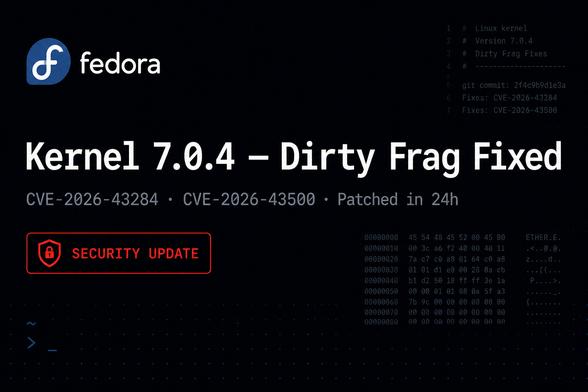

Fedora pushed kernel 7.0.4 to stable to fix the Dirty Frag and Copy Fail 2 vulnerabilities. Both CVE-2026-43284 and CVE-2026-43500 Patched.

Full details here: https://ostechnix.com/fedora-44-kernel-7-0-4-dirty-frag-copy-fail-2-fix/

#Fedora44 #Linuxkernel704 #DirtyFrag #CopyFail2 #CVE_2026_43284 #CVE_2026_43500

Fedora 44 Gets Kernel 7.0.4: Dirty Frag and Copy Fail 2 Fixed - OSTechNix

Fedora pushed kernel 7.0.4 to stable to fix the Dirty Frag and Copy Fail 2 vulnerabilities. Both CVE-2026-43284 and CVE-2026-43500 Patched.

'Dirty Frag' Linux flaw one-ups CopyFail with no patches and public root exploit

Broken disclosure embargo left admins facing a fresh root-level flaw with no CVE

Dirty Frag : deux vulnérabilités Linux permettent l'élévation de privilèges root (CVE-2026-43284 / CVE-2026-43500)

🔍 Contexte Publié le 8 mai 2026 sur GitHub par le chercheur Hyunwoo Kim (@v4bel), ce write-up technique détaille Dirty Frag, une classe de vulnérabilités Linux permettant d’obtenir les privilèges root sur la majorité des distributions Linux en chaînant deux primitives d’écriture arbitraire en page cache.

🧩 Vulnérabilités impliquées Dirty Frag repose sur deux vulnérabilités distinctes :

CVE-2026-43284 — xfrm-ESP Page-Cache Write : Dans esp_input(), lorsqu’un skb non-linéaire sans frag_list est traité, le code contourne skb_cow_data() et effectue un déchiffrement AEAD en place directement sur la page cache. Via splice(), un attaquant peut planter une page cache en lecture seule dans le frag du skb. La fonction crypto_authenc_esn_decrypt() effectue un STORE de 4 octets contrôlés (via seq_hi de l’attribut XFRMA_REPLAY_ESN_VAL) à un offset de fichier choisi. L’authentification AEAD échoue mais le STORE est déjà persisté. Nécessite CAP_NET_ADMIN (user namespace suffisant).

oss-security - Dirty Frag: Universal Linux LPE