У продовження попереднього поста.

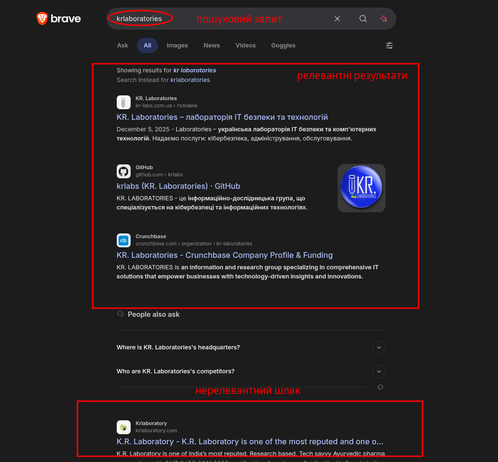

Сьогодні вирішив порівняти видачу в різних пошукових системах.

Питання до Бріна: От чому пошук Brave може коректно структурувати і виводити результати пошукової видачі, а Google - ні??

А може проблема в індійських і російських асессорах, які заангажовано модерують видачу, підсовуючи свої сайти в ТОП, песимізуючи українські???

Займись будь ласка цим... Бо втрачаю повагу до Твоєї компанії.

---

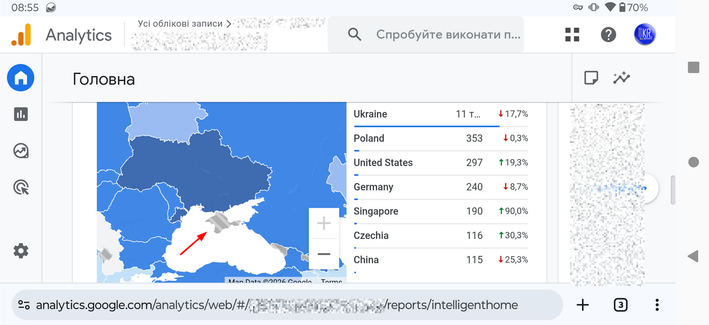

Насправді, ця проблема пов'язана не тільки з моїм кейсом... Те, на чому я акцентую - це глобальна проблема. Сотні, а то й тисячі українських підприємців, власники бізнесу, фірм та компаній стикаються з тим, що роками не можуть просунути свій бізнес у пошуковику... Витрачаючи величезні кошти на це... Вони звертаються до горе-сеошників, які здирають з них по 40-50-100 тис. гривень, вони наймають дорогих райтерів, які пишуть їм насичені ключовиками тексти за журналістськими стандартами, вони звертаються до лінкбілдерів, які ще більше ускладнюють та погіршують процес, штучно нарощуючи рейтинг... Але ще більшим є їх розчарування, коли вони бачать як якась "мусорка" , сайт-фейк, випереджає їх у пошуковій системі, і Google цьому лише сприяє.... Роблячи їх невидимими.

Виникає питання: а який сенс, навіщо така пошукова система???Може пора поступитися іншим, які цінують чужу роботу? (і DuckDuckGo тут не приклад, адже агрегує їхню видачу й показує не кращі результати...)

У цьому контексті Brave Search куди об'єктивніший та справедливіший. Очевидно, що інженери заклали якийсь автоматичний алгоритм, який відштовхується насамперед від віку сайту, наявності облікових записів в соцмережах, наявності форм зворотного зв'язку та контактів, інших сигналів, тому нерелевантні результати не з'являються у топі видачі так часто, як у Google...

І взагалі, сам принцип того, що в Гуглі діють якісь адміністратори-асессори - дуже сильно б'є по заангажованості і репутації цієї пошукової системи, імхо...

Так що будемо помаленьку відмовлятися і від пошуку Google, незважаючи на те, що ним поголовно користуються українці... А він вводить їх в оману. Якось так.

P.S. Попрацював кілька годин з Brave - впринципі вражений якістю. Будь-який ключовий запит дуже точно приводить користувача до цілі. Система уникає подвійності в результатах. До прикладу слово "завантажити notepad" приведе користувача саме до оригінального сайту з Notepad++, а не безліч інших які існують та присутні в видачі. Це дуже важливий аргумент навіть з точку зору безпеки.

Українська мова стало значно краще сприйматися, ніж кілька років тому. Тоді я тестував і мені не сподобалося, окрім того потрапляли російські сайти. Тобто, движок погано розрізняв російську і українську. Поки що зараз цієї проблеми не бачу.

#seo #google #serp #monopolism #india #brin #sergey_brin #brave