Защита процесса lsass от credential dumping

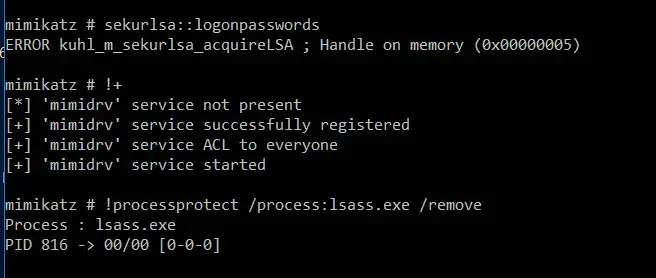

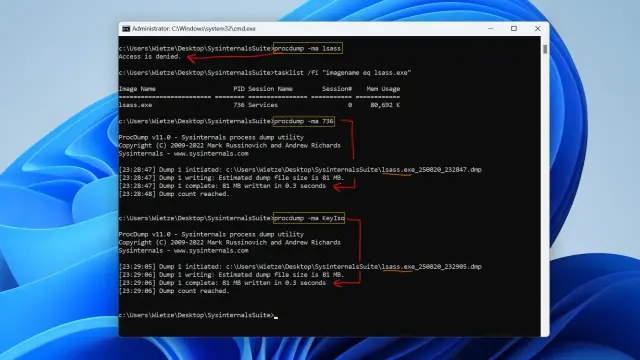

Процесс lsass.exe (Local Security Authority Subsystem Service) — критически важный компонент ОС Windows. Он отвечает за аутентификацию пользователей и управление учетными данными. В его памяти хранятся хэши паролей NTLM, билеты Kerberos, данные сессий, а в некоторых конфигурациях — даже пароли в открытом виде, если используется устаревший протокол WDigest. Столь высокая концентрация секретов делает lsass.exe лакомой целью для злоумышленников, получивших доступ к системе. После Initial Access фазы атакующий будет стремиться повысить привилегии и двигаться дальше по сети. Дамп памяти lsass.exe — самый прямой и часто самый простой способ достичь этих целей, поскольку при отсутствии защиты атакующий очень легко извлекает оттуда данные для проведения атак Pass-the-hash и Pass-the-ticket. В то же время, для атаки на незащищенный lsass.exe, нужно сравнительно немного: права локального администратора и Mimikatz. Таким образом, защиту этого процесса, по моему мнению, нужно внести в базовый набор мероприятий для любой инфраструктуры с Windows-машинами. Существуют различные методы получения дампа lsass.exe. В материале мы рассмотрим как тривиальные, так и более изощренные, но не с позиции атакующего. Поскольку основная часть материала будет посвящена методам защиты lsass от извлечения данных, знакомство с различными способами атаки будет играть вспомогательную роль для лучшего понимания механики защитных мер.

https://habr.com/ru/companies/first/articles/943490/

#lsass #mimikatz #credentials