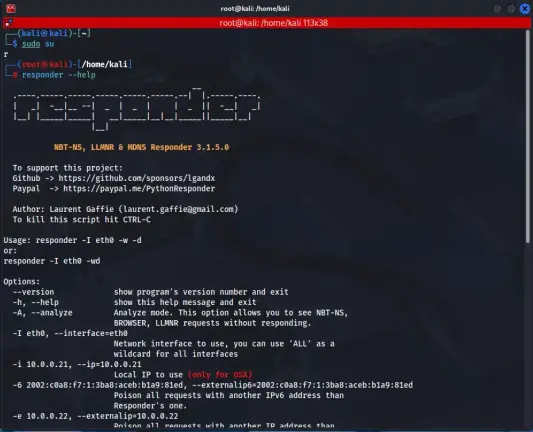

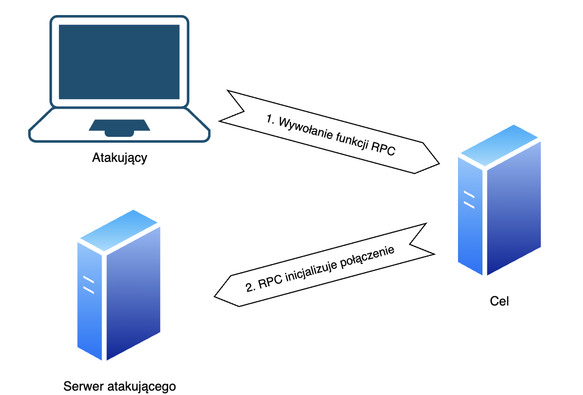

Responder Tool for Network Credential Capture in Active Directory

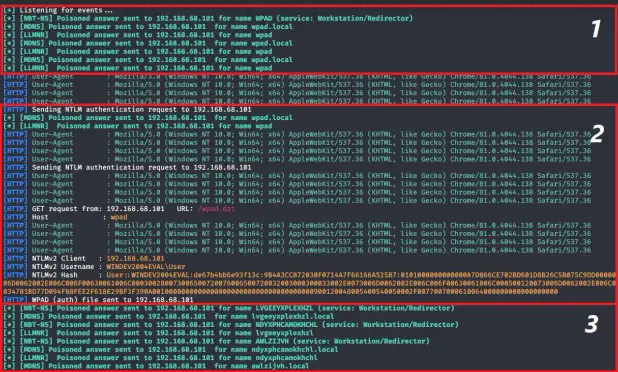

In this article, I cover how Responder works, common credential capture techniques, and practical mitigation strategies for defending Active Directory environments.

https://denizhalil.com/2026/05/18/responder-tool-active-directory-credential-capture/

#CyberSecurity #ActiveDirectory #Responder #LLMNR #NTLM #CredentialCapture #RedTeam #BlueTeam #Pentesting #WindowsSecurity #InfoSec #EthicalHacking #DenizHalil