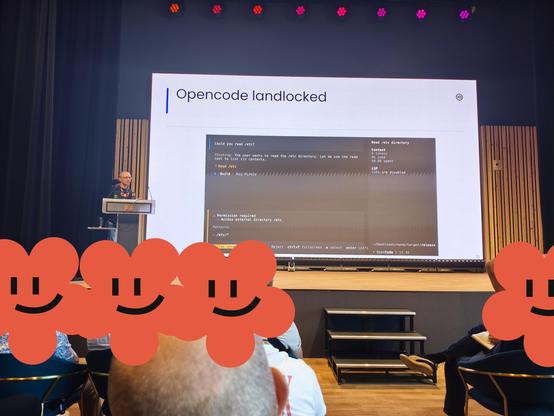

Learning about Landlock with a sandboxed opencode in nono. Nono is a sandbox, uses Landlock, and for example we can restrict directories opencode can go into.

Linux Landlock — песочница для приложений без root

Landlock — редкий для Linux случай, когда «песочницу» можно включить руками самого приложения: без root, без километров политик и с понятной логикой «по умолчанию запрещено всё». В этой статье разбираем, что это за LSM, какие три системных вызова нужны, как выбрать минимальный набор прав и почему открытые до ограничений файловые дескрипторы способны тихо обнулить всю задумку. Открыть разбор

https://habr.com/ru/companies/otus/articles/1001910/

#Landlock #песочница_приложений #Linux #sandboxing #безопасность_приложений #ограничение_прав #системные_вызовы

https://fosdem.org/2026/schedule/event/EW8M3R-island/

📝 Selon le blog de SEKOIA, cet article explore Landlock en tant que mécanisme de sécurité et comme source de données utiles à...

📖 cyberveille : https://cyberveille.ch/posts/2026-01-14-landlock-mecanisme-de-securite-et-source-de-telemetrie-pour-la-detection/

🌐 source : https://blog.sekoia.io/leveraging-landlock-telemetry-for-linux-detection-engineering/

#Landlock #ingénierie_de_détection #Cyberveille

Landlock, mécanisme de sécurité et source de télémétrie pour la détection

Selon le blog de SEKOIA, cet article explore Landlock en tant que mécanisme de sécurité et comme source de données utiles à l’ingénierie de détection. Landlock (Linux) comme télémétrie pour la détection Contexte L’équipe Sekoia TDR (Threat Detection & Research) s’intéresse à Landlock, un Linux Security Module (LSM) introduit dans le noyau Linux 5.13. Landlock permet de créer des sandbox applicatives (contrôles d’accès “par processus”), applicables à des processus privilégiés ou non, en complément des mécanismes d’accès systèmes existants (défense en profondeur).