«Expo Seguridad» impulsa innovación tecnológica y prevención

Prevención, tecnología y resiliencia, los grandes desafíos que marcan el inicio de Exposeguridad -Industrial & InfoSecurity

Por Perla Ortega | Reportera

Desde hoy, las principales innovaciones en prevención de la seguridad, control de acceso, videovigilancia y tecnología aplicada a la seguridad están en el centro de la conversación en Expo Seguridad México, Expo Seguridad Industrial e InfoSecurity.

Para iniciar el acto inaugural la banda de guerra de la Secretaría de Seguridad Pública Ciudadana capitlaina entonó el himno nacional con todos los presentes para después cortar el listón e iniciar tres días de seguridad, innovación, tecnología y conocimiento.

En su participación Kenia Caballero, directora de SIA Security Industry Association expuso que nuestro país es la segunda economía más grande de América Latina con un valor de 1.89 millones de dólares, al cierre de 2024.

Además, que la inversión para equipos de seguridad física alcanzó un valor de 737 millones de dólares. Y se proyecta para el 2028 que supere los 100 millones de dólares.

“Estas cifras no solo reflejan crecimiento, sino confianza, inversión y una creciente conciencia por el papel estratégico que desempeña la seguridad en el desarrollo económico”, así lo mencionó.

Después, Eurídice Ibarlucea, gerente de Desarrollo de Negocios Internacionales para NFPA México, aseguró que este encuentro es una oportunidad para imaginar y construir el futuro de la prevención en México.

“Es más que una exposición en donde converge conocimiento, innovación, colaboración para convertir desafíos en soluciones. Muchos de los riesgos actuales ya no son visibles se esconden tras la rutina, la confianza o una falsa sensación de seguridad.

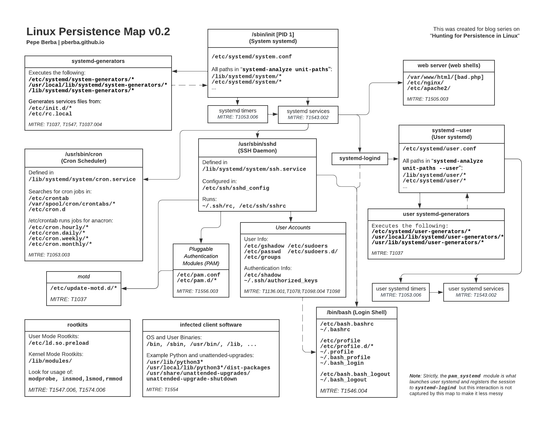

«Pueden encontrarse instalaciones eléctricas sin inspección, sistemas contra incendios sin mantenimiento, redes vulnerables a ciberataques, sistemas de inteligencia artificial, se platean retos en materia de seguridad.

«La seguridad no se mide cuando todo funciona bien, la seguridad la vamos a ver cuando algo sale mal. La seguridad no pasa por casualidad, es una planeación, ejecución responsable”, así lo mencionó.

En el mismo tenor de la seguridad, habló en torno al Mundial de futbol, que se inaugurará este próximo 11 de junio, subrayó que nuestro país entra en una etapa en donde será observado por todo el mundo y se necesita de la participación de todos quienes diseñan, construyen y operan, así como servicios esenciales y una sociedad más consiente de la seguridad.

“La prevención cuesta menos que la recuperación. La seguridad no es un costo, es una inversión”, dijo.

Al tomar el micrófono, Ana Luisa Guzmán, quien preside ASIS Capítulo México 217 reflexionó sobre la gran responsabilidad de los profesionales del gremio de la seguridad en donde se tiene la obligación de reconocer que la seguridad y la vida de millones de personas, por ello, dijo que es necesario que además de excelentes profesionales debemos, se deben ser mejores personas.

Al evento asistieron las asociaciones más importantes de Seguridad que congregan empresas y personas, autoridades y ciudadanos comprometidos con México. –sn–

Sociedad Noticias¡Conéctate con Sociedad Noticias! Suscríbete a nuestro canal de YouTube y activa las notificaciones, o bien, síguenos en las redes sociales: Facebook, Twitter e Instagram.

También, te invitamos a que te sumes a nuestro canal de información en tiempo real a través de Telegram.

#NoticiasMX #PeriodismoParaTi #PeriodismoParaTiSociedadNoticias #ASIS #Cdmx #Ciberseguridad #ControlDeAcceso #EventosMéxico #ExpoSeguridadIndustrial #ExpoSeguridadMéxico #Información #InformaciónMéxico #InfoSecurity #InfraestructuraCrítica #innovación #InteligenciaArtificial #México #Morena #Mundial2026 #nfpa #noticia #noticias #NoticiasMéxico #NoticiasSociedad #prevención #proteccióncivil #Seguridad #SeguridadDigital #SeguridadEmpresarial #seguridadindustrial #SN #Sociedad #SociedadNoticias #SociedadNoticiasCom #sociedadNoticias #SociedadNoticiasCom #Tecnología #videovigilancia