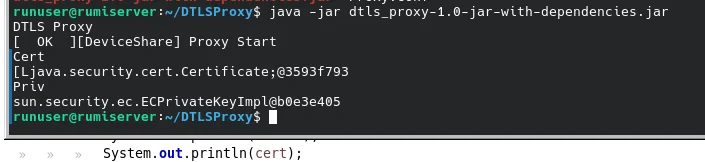

鍵のロードに成功

#DTLS

RIOT Summit 2020 - Securing IoT Communication:The Path from SSL to DTLS & Compact TLS

RIOT Summit 2020 - Securing IoT Communication:The Path from SSL to DTLS & Compact TLS

RIOT Summit 2018 @ Amsterdam - Usable Security for RIOT and the Internet of Things

RIOT Summit 2018 @ Amsterdam - Usable Security for RIOT and the Internet of Things

Secure Socket Funneling (SSF) это такая замена SSH когда надо:

• быстро перекидывать файлы (по SCP)

• forward портов по udp, а не только tcp

Т.е. оно не связано с OpenSSH и не пытается заменить #SSH, а является аналогом с TLS-соединением и на базе самостийно выдаваемых TLS-сертфикатов.

Из минусов, не поддерживает плюшки TLS v1.3, т.е. нету 0-RRT для быстрого восстановления соединения (сессии).

Отсутствие TLS v1.3 может быть шоу-стоппером и в плане криптографии, поскольку не все варианты (режимы) шифрования в v1.2 являются разумными и безопасными. Надо смотреть что и как используется из crypto suite при установлении соединения.

В целом, если хочется свой пет-проект в сфере и области сетей, то это SSF очень неплохой пример, как отправная точка.

Прокидывать RDP/VNC/NX через SSH не является хорошей идеей — не умеет форвардить udp-трафик, а качество работы tcp-соединений оставляет желать лучшего на многих каналах связи. Всё настолько плохо, что для мобильных сетей сделан был #Mosh — https://mosh.org/ именно из-за того, насколько плохо tcp работает в мобильных сетях. И это очень сильно ощущается даже в тех случаях, когда нужен всего лишь remote shell (командная строка) на удалённую машину. Чего уж говорить о попытках пробросить Remote Desktop через tcp на таких соединениях и сетях?

В современном мире, наступившем после 2017 года уже давно правит балом и TLS v1.3 для tcp-соединений и в сфере #DTLS (udp-трафика).

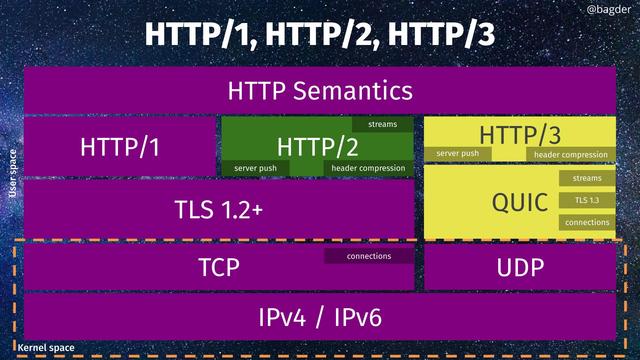

Для мобильных же сетей сделан и #QUIC — являющийся заменой tcp поверх udp, но при этом со встроенным изначально TLS/DTLS v1.3. Именно поверх QUIC и работает HTTP/3 и только лишь с ним в качестве транспорта.

Сказанное к тому, а какие вещи можно было бы добавить Secure Socket Funneling (SSF) или же реализовать в его условном аналоге в рамках пет-проекта.

Где взять реализацию QUIC уже умеющую TLS/DTLS v1.3? Есть варианты вполне дозревшие, тот же curl использует для HTTP/3 :)

#TLS #SSF #udp @russian_mastodon @Russia @rur

• быстро перекидывать файлы (по SCP)

• forward портов по udp, а не только tcp

Т.е. оно не связано с OpenSSH и не пытается заменить #SSH, а является аналогом с TLS-соединением и на базе самостийно выдаваемых TLS-сертфикатов.

Из минусов, не поддерживает плюшки TLS v1.3, т.е. нету 0-RRT для быстрого восстановления соединения (сессии).

Отсутствие TLS v1.3 может быть шоу-стоппером и в плане криптографии, поскольку не все варианты (режимы) шифрования в v1.2 являются разумными и безопасными. Надо смотреть что и как используется из crypto suite при установлении соединения.

В целом, если хочется свой пет-проект в сфере и области сетей, то это SSF очень неплохой пример, как отправная точка.

Прокидывать RDP/VNC/NX через SSH не является хорошей идеей — не умеет форвардить udp-трафик, а качество работы tcp-соединений оставляет желать лучшего на многих каналах связи. Всё настолько плохо, что для мобильных сетей сделан был #Mosh — https://mosh.org/ именно из-за того, насколько плохо tcp работает в мобильных сетях. И это очень сильно ощущается даже в тех случаях, когда нужен всего лишь remote shell (командная строка) на удалённую машину. Чего уж говорить о попытках пробросить Remote Desktop через tcp на таких соединениях и сетях?

В современном мире, наступившем после 2017 года уже давно правит балом и TLS v1.3 для tcp-соединений и в сфере #DTLS (udp-трафика).

Для мобильных же сетей сделан и #QUIC — являющийся заменой tcp поверх udp, но при этом со встроенным изначально TLS/DTLS v1.3. Именно поверх QUIC и работает HTTP/3 и только лишь с ним в качестве транспорта.

Сказанное к тому, а какие вещи можно было бы добавить Secure Socket Funneling (SSF) или же реализовать в его условном аналоге в рамках пет-проекта.

Где взять реализацию QUIC уже умеющую TLS/DTLS v1.3? Есть варианты вполне дозревшие, тот же curl использует для HTTP/3 :)

#TLS #SSF #udp @russian_mastodon @Russia @rur

Обновился #OpenSSL до 3.4.0 и опять без полноценной нормальной поддержки #QUIC, т.е. непригодный для #HTTP/3 на серверной стороне. И, соответственно, ещё не ясно на сколько хорошо сделана клиентская часть :)

Аж вспомнились времена, когда желая получить #curl поддерживающий нормально работу #HTTP/3 приходилось собирать его из исходников с аналогами/форками #OpenSSL.

#HTTP/3 работает не через tcp-соединения, а использует в качестве транспорта протокол QUIC (Quick UDP Internet Connections), т.е. передаёт данные поверх udp без использования абстракций и сущностей tcp. Вот картинка про современный #HTTP

Сам по себе #QUIC не умеет передавать данные в открытом виде, а может только через #TLS v1.3, т.е. в обязательном порядке только зашифрованные. Тем самым в QUIC используется встроенный вариант TLS 1.3 крайне близкий/схожий с #DTLS, поскольку работа протокола идёт на уровне обмена udp-пакетами, а не tcp-соединений.

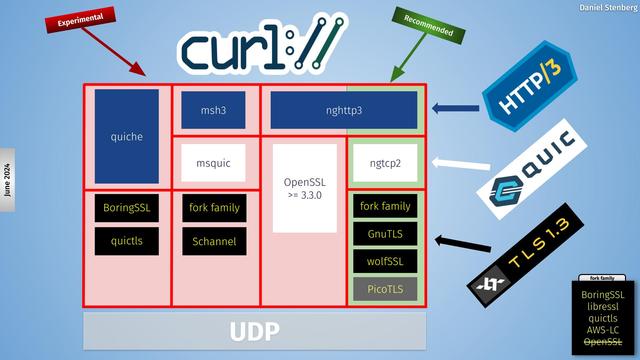

#curl может использовать разные альтернативы OpenSSL, т.к. изначально спроектирован таким образом, что не завязан именно на OpenSSL:

Что предлагают по HTTP/3 авторы curl?

Вот зелёным выделена комбинация библиотек, которую полагают наиболее стабильным и полноценным вариантом

Вся загвоздка в том, что #OpenSSL пытается содержать в себе реализацию #QUIC, а не использует реализацию в виде какой-то библиотеки.

Что получается в целом?

Протокол #HTTP/3 реализуется через библиотеку #nghttp3.

Необходимая реализация #QUIC через #ngtcp2.

А для TLS используется #GnuTLS или же #wolfSSL или что-то ещё:

The OpenSSL forks #LibreSSL, #BoringSSL, #AWS-LC and #quictls support the QUIC API that #curl works with using #ngtcp2.

Вот из документация примеры и детали по сборке этих составляющих. Если выбрана #GnuTLS и в системе версия далёкая от свежих, то сама она довольно быстро собирается из исходников.

В целом, вообще, про варианты добавления поддержки #HTTP/3 очень достойно расписано здесь. И есть перевод этой публикации на русском языке.

#https #http #openssl #softwaredevelopment #lang_ru @Russia

Аж вспомнились времена, когда желая получить #curl поддерживающий нормально работу #HTTP/3 приходилось собирать его из исходников с аналогами/форками #OpenSSL.

#HTTP/3 работает не через tcp-соединения, а использует в качестве транспорта протокол QUIC (Quick UDP Internet Connections), т.е. передаёт данные поверх udp без использования абстракций и сущностей tcp. Вот картинка про современный #HTTP

Сам по себе #QUIC не умеет передавать данные в открытом виде, а может только через #TLS v1.3, т.е. в обязательном порядке только зашифрованные. Тем самым в QUIC используется встроенный вариант TLS 1.3 крайне близкий/схожий с #DTLS, поскольку работа протокола идёт на уровне обмена udp-пакетами, а не tcp-соединений.

#curl может использовать разные альтернативы OpenSSL, т.к. изначально спроектирован таким образом, что не завязан именно на OpenSSL:

- Есть официальная документация что и как с бэкендами вообще.

- Рядом, примерно там же имеется сравнение разных криптографических бэкендов.

Что предлагают по HTTP/3 авторы curl?

Вот зелёным выделена комбинация библиотек, которую полагают наиболее стабильным и полноценным вариантом

Вся загвоздка в том, что #OpenSSL пытается содержать в себе реализацию #QUIC, а не использует реализацию в виде какой-то библиотеки.

Что получается в целом?

Протокол #HTTP/3 реализуется через библиотеку #nghttp3.

Необходимая реализация #QUIC через #ngtcp2.

А для TLS используется #GnuTLS или же #wolfSSL или что-то ещё:

The OpenSSL forks #LibreSSL, #BoringSSL, #AWS-LC and #quictls support the QUIC API that #curl works with using #ngtcp2.

Вот из документация примеры и детали по сборке этих составляющих. Если выбрана #GnuTLS и в системе версия далёкая от свежих, то сама она довольно быстро собирается из исходников.

В целом, вообще, про варианты добавления поддержки #HTTP/3 очень достойно расписано здесь. И есть перевод этой публикации на русском языке.

#https #http #openssl #softwaredevelopment #lang_ru @Russia

@Masta Live (ꙮ editiꙮn) потому 20+ лет и отмалчивался по спору #XMPP vs. #SIP

было время, несколько лет, когда SIP-сервера воспринимались как замена XMPP — позволяя и статусы пользователям иметь и переписку вести в чатиках тет-а-тет и коллективных, а не только звонить.

и адресация аккаунтов у XMPP и SIP одинаковая да с федерализацией, и вопросы преодоления NAT'ов получило поддержку от большинства вендоров в секторе промышленных (enterprise) систем.

были все шансы, что XMPP помрёт или окочурится под таким напором и засильем SIP-серверов, растущих и мужающих на волне увлечения VoIP-телефонией и видео-конференц связью.

но реальность показало очень большую фрагментацию как всех SIP-решений от разных вендоров, так и систем видео-конферец связи. помноженное всё на отсутствие сквозного шифрования.

#ZRTP — оказался очень сложен в реализации и не прощает почти никаких ошибок.

а на тот же #SRTP без слёз не взглянешь:

1) такое же убожество, как и TLS поверх UDP (известный как #DTLS );

2) решает лишь вопрос канала между клиентом и сервером.

и никто даже #OTR так и не прикрутил к SIP-клиентам, не говоря уже о том, чтобы потом перейти на #OMEMO.

всё орали, мол берите #ZRTP для сквозного (e2ee) шифрования и отцепитесь от вопроса безопасности :)

было время, несколько лет, когда SIP-сервера воспринимались как замена XMPP — позволяя и статусы пользователям иметь и переписку вести в чатиках тет-а-тет и коллективных, а не только звонить.

и адресация аккаунтов у XMPP и SIP одинаковая да с федерализацией, и вопросы преодоления NAT'ов получило поддержку от большинства вендоров в секторе промышленных (enterprise) систем.

были все шансы, что XMPP помрёт или окочурится под таким напором и засильем SIP-серверов, растущих и мужающих на волне увлечения VoIP-телефонией и видео-конференц связью.

но реальность показало очень большую фрагментацию как всех SIP-решений от разных вендоров, так и систем видео-конферец связи. помноженное всё на отсутствие сквозного шифрования.

#ZRTP — оказался очень сложен в реализации и не прощает почти никаких ошибок.

а на тот же #SRTP без слёз не взглянешь:

1) такое же убожество, как и TLS поверх UDP (известный как #DTLS );

2) решает лишь вопрос канала между клиентом и сервером.

и никто даже #OTR так и не прикрутил к SIP-клиентам, не говоря уже о том, чтобы потом перейти на #OMEMO.

всё орали, мол берите #ZRTP для сквозного (e2ee) шифрования и отцепитесь от вопроса безопасности :)