«Telegram обошёл блокировку РКН» — нет, не Telegram

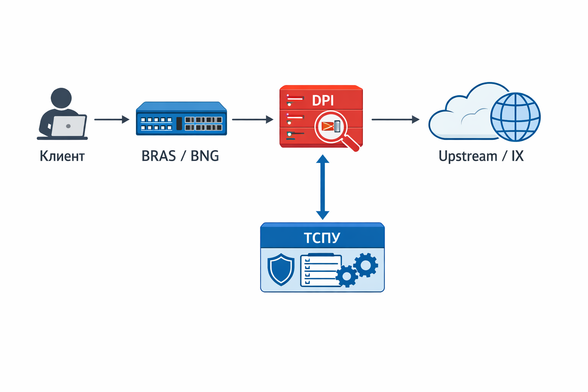

Пока СМИ писали про победу команды Дурова над РКН, анонимные разработчики из опенсорс-комьюнити уже две недели сидели в чатах, реверсили DPI и писали патч, который и использовала команда Дурова. Расскажу, как это было на самом деле. Погружение

https://habr.com/ru/articles/1019200/?utm_source=habrahabr&utm_medium=rss&utm_campaign=1019200

#Telegram #РКН #DPI #FakeTLS #MTProxy #ТСПУ #ClientHello #цензура #обход_блокировок #opensource

Mima-sama

Mima-sama