Learn how to implement SCIM 2.0 for efficient user provisioning and deprovisioning, enhancing your IT infrastructure with IAMDevBox.com.

Question for #mastodon / #gotosocial folks... Has anyone come across any good, advanced tools for user management?

I want something that not only tells me if they are a mutual, but also how posts the account has made over say the last 6 months, how many boosts, how many comments / replies... Also, some indication if the account is automated...

And something that lets me unfollow in bulk.

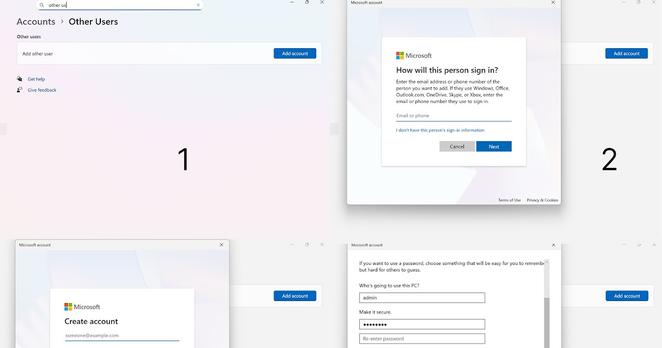

Baru saja merilis panduan praktis tentang User Management di Windows 11.

Fokus utama:

Cara buat Local Account tanpa email Microsoft.

Mengatur hak akses Administrator vs Standard User.

Selengkapnya baca di sini:

https://analis-siber-purwakarta.blogspot.com/2026/05/user-management-windows-11.html

#Windows11 #UserManagement #TechTutorial #WindowsTips #CyberSecurity #OSManagement

Aged vulnerability on “the list”, nearly a year old. Embedded component in third party app. I hate those.

Every week it’s on “the list”, every week someone will “see if there’s an updated app”.

Gave up and emailed a user myself. “Oh we don’t use that anymore, should we uninstall it?”

#problemSolved in one email. Why is it so hard…

Today I unfollowed about 120 accounts that hadn't posted in more than ~8 months.

It's a bummer to see so many gone and I hope they return, but my feed has been more active than ever. Plus, I'll likely be more liberal in following new folks for a while.

What do ya'll do for user management? I cobbled together some JS for the MastoAPI to sort out the >8mo old accounts. I really didn't find any existing apps / repos for that type of thing.

https://techygeekshome.info/powershell-active-directory-2025/?fsp_sid=34865

Infinito.Nexus vs. YunoHost

Similar Vision, Different Architectural Layer When people first hear about Infinito.Nexus, a common question is: “Isn’t this basically like YunoHost?” It’s a fair question. Both projects support digital sovereignty.Both are open source.Both aim to reduce dependency on Big Tech platforms. But they operate at fundamentally different architectural layers. YunoHost → https://yunohost.org Infinito.Nexus → https://infinito.nexus The Core Difference The most important distinction: Infinito.Nexus is not an operating system. YunoHost behaves like a server distribution — a tightly integrated system environment that packages applications into a controlled OS base. Infinito.Nexus, by contrast, is a provisioning and orchestration framework. It does not replace the operating system.It provisions and orchestrates infrastructure on top of it. This architectural choice makes Infinito.Nexus significantly more scalable and flexible. Instead of being tied to a specific system base, it operates across environments — allowing infrastructure to grow without requiring replatforming. […]https://blog.infinito.nexus/blog/2026/02/23/infinito-nexus-vs-yunohost/

Getting ready for the cybersecurity certification exam — Lab 1 (API) — Delete users without permissions