Autonomous AI DatabaseからSharepoint上のファイルにアクセスしてみた

https://qiita.com/500InternalServerError/items/3f7507355ad151225f5a?utm_campaign=popular_items&utm_medium=feed&utm_source=popular_items

Миграция с SharePoint без окна риска: двусторонняя работа с данными в новом портале, пока старый ещё живёт

Большинство статей о миграции с SharePoint описывают её как проект с двумя чёткими состояниями: «до» и «после». Вот вы работаете в SharePoint — вот уже в новой системе. На практике это не так. Между «до» и «после» существует третье состояние, которое может длиться месяцами: обе системы работают в проде одновременно, пользователи работают в обеих, а данные могут меняться в любой из них. Именно это третье состояние и создаёт самый неприятный класс проблем. И именно о нём — эта статья.

Миграция с SharePoint без окна риска: двусторонняя работа с данными в новом портале, пока старый ещё живёт

Большинство статей о миграции с SharePoint описывают её как проект с двумя чёткими состояниями: «до» и «после». Вот вы работаете в SharePoint — вот уже в новой системе. На практике это не так. Между...

O SharePoint agora permite armazenamento Pay-As-You-Go no Microsoft 365.

Antes de comprar mais armazenamento, vale perguntar:

o que está crescendo, quem é responsável e o que já deveria ter sido descartado?

#Microsoft365 #SharePoint #GovernançaDaInformação #GestãoDaInformação #Compliance #TransformaçãoDigital

#microsoft365 #sharepoint #governançadainformação #gestãodainformação #compliance #transformaçãodigital | Mauricio Cassemiro

Se você administra SharePoint e Microsoft 365, me diga: hoje o seu maior problema é 𝗰𝘂𝘀𝘁𝗼, 𝗽𝗿𝗲𝘃𝗶𝘀ã𝗼 ou 𝗿𝗲𝘁𝗲𝗻çã𝗼? 🤔 O SharePoint agora permite 𝙖𝙧𝙢𝙖𝙯𝙚𝙣𝙖𝙢𝙚𝙣𝙩𝙤 𝙋𝙖𝙮-𝘼𝙨-𝙔𝙤𝙪-𝙂𝙤 no Microsoft 365. 🚀 Isso muda o jogo porque transforma aquele “crescimento invisível” em algo que dá para acompanhar, prever e governar. 𝗡𝗮 𝗽𝗿á𝘁𝗶𝗰𝗮, 𝗼 𝗴𝗮𝗻𝗵𝗼 𝗻ã𝗼 é 𝘀ó 𝗽𝗮𝗴𝗮𝗿 𝗽𝗲𝗹𝗼 𝗲𝘅𝘁𝗿𝗮 ✅ É ter um motivo claro para fazer o básico bem feito: - 🧹 𝗥𝗲𝘁𝗲𝗻çã𝗼 𝗲 𝗱𝗲𝘀𝗰𝗮𝗿𝘁𝗲 do que não tem valor. - 🗂️ 𝗖𝗹𝗮𝘀𝘀𝗶𝗳𝗶𝗰𝗮çã𝗼 𝗲 𝗿𝗲𝘀𝗽𝗼𝗻𝘀𝗮𝗯𝗶𝗹𝗶𝗱𝗮𝗱𝗲 por conteúdo. - 📊 𝗠𝗼𝗻𝗶𝘁𝗼𝗿𝗮𝗺𝗲𝗻𝘁𝗼 de consumo e tendência mês a mês. Quando o SharePoint vira a “memória corporativa” da empresa, ele também vira custo. 💸 E custo sem governança vira surpresa no fim do mês. 🧩 O que eu faria amanhã (checklist rápido) 1. 📈 Criaria um painel mensal com consumo, tendência e ações. 2. 👥 Definiria responsáveis por áreas e sites que mais crescem. 3. 🛡️ Implementaria políticas simples de retenção, descarte e auditoria. 4. 🗺️ Mapearia onde o crescimento está acontecendo e por quê. ℹ️ Saiba mais em https://lnkd.in/dfqPcXj8 e em https://lnkd.in/dC5ECe6d #Microsoft365 #SharePoint #GovernançaDaInformação #GestãoDaInformação #Compliance #TransformaçãoDigital

OneDrive: Microsoft löscht Firmendaten ab Juli automatisch

Nicht lizenzierte OneDrive-Konten durchlaufen ab Juli 2026 einen festen Lösch-Zyklus. Admins sollten jetzt ihre Altlasten prüfen.

#Datenschutz #DSGVO #EntraID #Microsoft #Security #SharePoint #news

🚀 file2sharepoint 0.3.0 released!

CLI tool to upload local files to Microsoft SharePoint and print the resulting URL to stdout.

What's new:

✨ azure-setup-wizard — interactive wizard that creates an Azure App Registration, assigns SharePoint permissions and generates a client secret via the `az` CLI

📖 Man pages for file2sharepoint(1) and azure-setup-wizard(1)

📦 AppStream metainfo + stock icon in the Debian package

🔗 https://github.com/VitexSoftware/file2sharepoint/releases/tag/0.3.0

#SharePoint #Microsoft365 #CLI #PHP #OpenSource #Debian #Linux

iX-Workshop: Microsoft Teams sicher und effizient administrieren

Lernen Sie, wie Sie mit Microsoft Teams eine sichere und effiziente Arbeitsumgebung einrichten, verwalten und an die Bedürfnisse des Unternehmens anpassen.

Você ainda recebe documentos de clientes compartilhando pastas inteiras 📂?

Assista agora em https://youtu.be/TFYyQagr5tU e descubra por que esse recurso deveria fazer parte das boas práticas da sua organização.

#Microsoft365 #SharePoint #OneDrive #SegurancaDaInformacao #ProtecaoDeDados #GovernancaDeDados #Produtividade #TransformacaoDigital #MauricioCassemiro #VisionShareTecnologia

Solicitação de Arquivos no Microsoft 365: Evite exposição desnecessária de dados!

Für unser #IT Team suchen wir schnellstmöglich eine:n IT-Systemadministrator:in (m/w/d) 🖥️ für Infrastruktur und #M365, in #Vollzeit mit 38,5 Wochenstunden.

🌐 Was dich an Aufgaben und Benefits 📈 🏖️ 🥗 erwartet, findest du unter: https://www.volkswagenstiftung.de/de/stiftung/wie-wir-arbeiten/karriere/stellenangebote

👉 Jetzt #bewerben!

#hiring #wearehiringnow #jobsearch #jobsuche #Stellenausschreibung #Hannover #MicrosoftOffice #SharePoint #Digitalisierung #Support

Et ça critique les logiciels libres ? 🤣 #openSource #logiciellibre #logicielslibres #microsoft

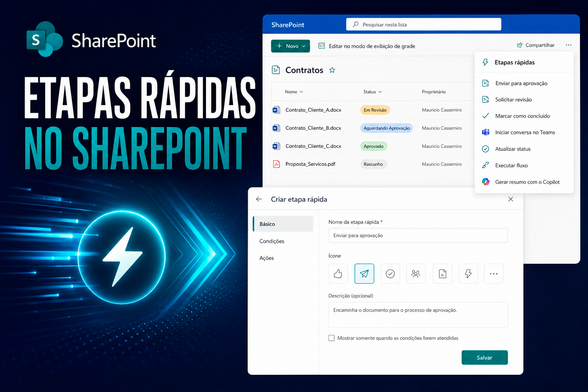

⚡ Menos cliques. Mais produtividade.

O 𝗦𝗵𝗮𝗿𝗲𝗣𝗼𝗶𝗻𝘁 ganhou um novo recurso chamado 𝗘𝘁𝗮𝗽𝗮𝘀 𝗥á𝗽𝗶𝗱𝗮𝘀!

🔗 Confira o artigo completo em https://mauriciocassemiro.com.br/o-sharepoint-ganhou-um-recurso-que-pode-eliminar-dezenas-de-fluxos-de-power-automate-desnecessarios-conheca-as-etapas-rapidas-quick-steps

#Microsoft365 #SharePoint #Produtividade #Automacao #PowerAutomate #Colaboracao #GestaoDocumental

O SharePoint ganhou um recurso que pode eliminar dezenas de fluxos de Power Automate desnecessários: conheça as Etapas Rápidas (Quick Steps) - Mauricio Cassemiro

Durante anos, usuários do SharePoint precisaram recorrer a Power Automate, JSON Formatting ou personalizações para criar botões e ações rápidas dentro de

Qiita - 人気の記事

Qiita - 人気の記事