🚨 NEWS: Google Anticipa la "Q Day": Una Nuova Era per la Crittografia?

Ecco i punti chiave in breve:

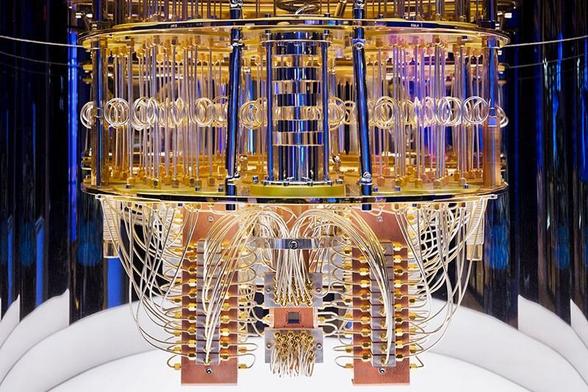

💡 Google ha recentemente sorpreso il mondo della sicurezza informatica annunciando un'accelerazione significativa nella sua timeline per quello che viene definito il "Q Day", il gior...

🚀 LINK: https://meteoraweb.com/news/google-anticipa-la-q-day-una-nuova-era-per-la-crittografia

#crittografia #google #quantumComputing #sicurezzaDigitale #qDay