Network Security: Protecting Connectivity Without Hindering the Business - https://www.redpacketsecurity.com/network-security-protecting-connectivity-without-hindering-the-business/

Как работает RPC. Пишем свое RPC-приложение

В данной статье мы подробно поговорим об устройстве RPC. Также для лучшего понимания применим знания на практике и напишем свое RPC-приложение под Windows. Изучить матчасть

https://habr.com/ru/articles/1010204/

#rpc #cybersecurity #network #безопасность #сетевая_безопасность #network_security #ipc #межпроцессное_взаимодействие

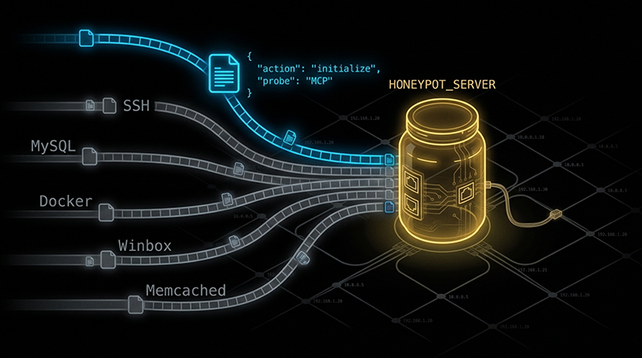

Охота на AI-инфраструктуру: ханипот поймал сканер MCP-серверов

10 марта 2026 года наш мультисервисный ханипот зафиксировал необычную активность. Один IP-адрес за 10 минут методично прошёлся по 8 сервисам — SSH, Telnet, HTTP/HTTPS, MySQL, Docker API, Memcached, Winbox — и среди прочего отправил JSON-RPC запрос инициализации Model Context Protocol (MCP). Это первый задокументированный нами случай, когда MCP-сканирование выступает не как исследовательский инструмент, а как модуль в составе мультипротокольного сканера. Статья содержит разбор пойманного пейлоада, IOC, Suricata-сигнатуру и Shodan/Censys-дорки для детекции MCP-сканирования.

https://habr.com/ru/articles/1008760/

#honeypot #mcp #docker #threat_intelligence #network_security

Пример переноса конфигурации NGFW Palo Alto на UserGate

Привет, Хабр! Я Розанна, работаю в ГК «Юзтех» ведущим сетевым инженером безопасности. В этой статье поделюсь примером переноса конфигураций NGFW Palo Alto на UserGate. Статья будет полезна сетевым инженерам и администраторам NGFW, ИТ-архитектором и руководителям проектов, а также системным интеграторам. В этой статье разберем как перенести конфигурацию с ПАК Palo Alto ПАК 3020 версии 9.1.16-h3 на UserGate D500 версии 7.2.0.76784R, учитывая различия в архитектуре, механизмах политики безопасности и подходах к управлению трафиком.

Трафик под микроскопом: ML‑модель в поиске новых сетевых «отпечатков» вредоносов

Привет, Хабр! С вами вновь Ксения Наумова из экспертного центра безопасности вместе с Игорем Кабановым из ML‑команды Positive Technologies. Однажды мы построили ML‑модель на сетевом трафике, обучили её на реальных сетевых сессиях и запустили в песочнице PT Sandbox для усиления возможностей по обнаружению вредоносов. Но команда машинного обучения не останавливалась на достигнутом. Вместе мы провели серию новых экспериментов, расширили набор входных признаков и протестировали модель на более сложных сценариях, что привело к обновлению модели и ещё большему детект‑рейту.

https://habr.com/ru/companies/pt/articles/993058/

#network_security #ml #вредоносное_по #sandbox #песочница #сетевой_трафик #mlмодель #shap

Трафик под микроскопом: ML‑модель в поиске новых сетевых «отпечатков» вредоносов

Привет, Хабр! С вами вновь Ксения Наумова из экспертного центра безопасности вместе с Игорем Кабановым из ML-команды Positive Technologies. Однажды мы построили ML-модель на сетевом трафике, обучили её на реальных сетевых сессиях и запустили в песочнице PT Sandbox для усиления возможностей по обнаружению вредоносов. Но команда машинного обучения не останавливалась на достигнутом. Вместе мы провели серию новых экспериментов, расширили набор входных признаков и протестировали модель на более сложных сценариях, что привело к обновлению модели и ещё большему детект-рейту.

https://habr.com/ru/companies/pt/articles/991006/

#network_security #ml #вредоносное_по #sandbox #песочница #сетевой_трафик #mlмодель #shap

IoT в инфраструктуре: как умные устройства ломают модель безопасности

IoT-устройства почти всегда появляются в инфраструктуре незаметно. Их не заводят через архитектурный комитет, не обсуждают на дизайн-ревью и не включают в модель угроз. Камеры, умные розетки, системы контроля доступа, датчики климата, принтеры, телевизоры в переговорках, панели управления лифтами или вентиляцией просто ставят и подключают к сети. Потому что так удобнее, потому что так сделал подрядчик, потому что «это же не сервер». В итоге в корпоративной или даже домашней сети появляются десятки устройств, которые живут своей жизнью и почти никем не контролируются.

https://habr.com/ru/articles/989758/

#network_security #сетевые_технологии #кибербезопасность #iot #информационная_безопасность #информационная_безопасность_и_сети

Почему все сканеры и IDS не заменят понимания сети

Статья о том, почему в реальной инфраструктуре знание сетей даёт больше, чем любой набор инструментов безопасности. Про сегментацию, реальные потоки данных и то, почему инструменты часто показывают последствия, а не причины.

https://habr.com/ru/articles/984604/

#devops #инфраструктура #network_security #сетевое_администрирование #кибербезопасность #сетевые_технологии #информационная_безопасность

"Liệu sử dụng 2 lớp VPN cho homelab có quá phức tạp? Headscale cho truy cập người dùng và WireGuard cho mạng cơ sở hạ tầng nội bộ. #homelab #VPN #mạng_lưu_trữ #network_security #an_ninh_mạng #selfhosted"

https://www.reddit.com/r/selfhosted/comments/1ow8gqq/two_vpn_layers_for_my_homelab_overkill/

Исследование Гарда: российский рынок использует устаревшие технологии анализа трафика

На связи Станислав Грибанов, эксперт по продуктам информационной безопасности, автор блога «Кибербезопасность и продуктовая экспертиза для бизнеса» и Ксения Крупкина, эксперт по продуктовому маркетингу в направлении сетевой безопасности группы компаний «Гарда» . Киберугрозы эволюционируют быстрее, чем когда-либо. Злоумышленники научились обходить традиционную защиту периметра и незаметно перемещаться внутри корпоративных сетей. Использование NDR-решений позволяет организациям раньше обнаруживать сложные сетевые угрозы, горизонтальное перемещение злоумышленников внутри сети, сокращать время реакции на инциденты, минимизировать ущерб и интегрировать защиту с существующей инфраструктурой. Узнать все о современных трендах NDR

https://habr.com/ru/companies/garda/articles/966006/

#ndr #защита_сетевой_инфраструктуры #реагирование_на_инциденты #исследование #network_security #active_response #network_trafic_analysis #nta #threat_intelligence #тренды_NDR