Выявляем повторную передачу пакетов в сети

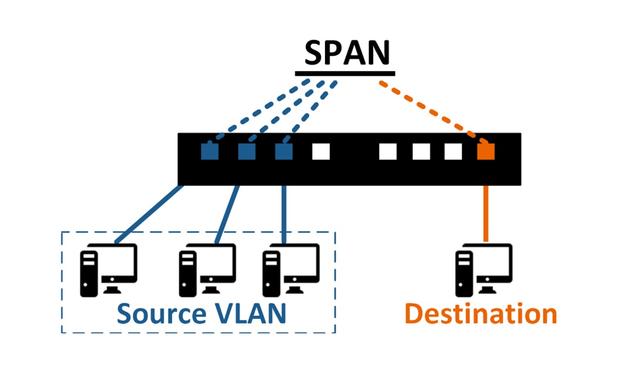

Медленная работа сети — проблема, с которой сталкиваются многие специалисты. В отличие от очевидных обрывов связи, «тормоза» зачастую трудно диагностировать, и найти их причину может быть не так просто. В этой статье мы разберем механизмы, лежащие в основе одного из таких случаев — повторной передачи пакетов в TCP-сети. Вы узнаете, как работает этот процесс, какие инструменты можно использовать для диагностики, а также как на практике выявлять и устранять проблемы с производительностью сети, связанные с потерей пакетов.

https://habr.com/ru/companies/otus/articles/900992/

#wireshark #tcp #retransmission #Повторная_передача_пакетов #сетевые_ошибки #Диагностика_сети #Сетевые_протоколы #сетевой_трафик