I had to use a slightly larger partition, 256GiB w. btrfs vs. 192GiB w. ZFS, though and copy + deduplicate w. duperemove in incremental steps as btrfs unfortunately has no inband/online deduplication.

I had to use a slightly larger partition, 256GiB w. btrfs vs. 192GiB w. ZFS, though and copy + deduplicate w. duperemove in incremental steps as btrfs unfortunately has no inband/online deduplication.

Nachdem wir den Rollout von unserer v2.4.0 Firmware im Januar leider unterbrechen mussten gibt es mit v2.4.1 auf Basis von Gluon v2025.1.1 nun einen neuen Anlauf:

https://forum.ffrn.de/t/neue-firmware-2-4-1/3642

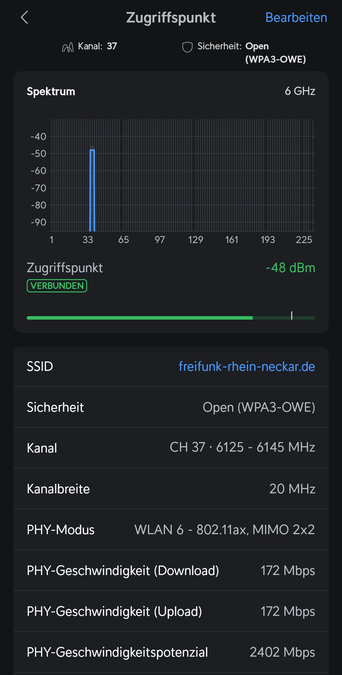

Eine wichtige Neuerung ist das diese den OWE Transition Mode aktiviert. Die owe.freifunk-rhein-neckar.de SSID wird demzufolge nun versteckt werden und Clients entscheiden automatisch ob sie OWE oder nicht OWE nutzen wollen.

Neue Firmware: 2.4.1

Die Firmware basiert auf Gluon v2025.1.1. Neuerungen in der Site (zu 2.2.1) Site Repo diff: v2.4.0…v2.4.1 Aktivierung OWE Transition Mode Bislang hatten wir eine unverschlüsselte freifunk-rhein-neckar.de SSID und eine zweite owe.freifunk-rhein-neckar.de SSID die mit OWE (Opportunistic Wireless Encryption) abgesichert war. Vorteil an der Stelle ist das bei einem passiven Mitlauschen nur verschlüsselter Traffic mitgeschnitten werden kann. Mit der Aktivierung des Transition Modes wird die OWE SS...

@nwcs luckily the quite robust #ext4. I had a few additions to /lost+found due to the lost power issues with a failing hibernation though.

SMART values: https://paste.linuxlounge.net/2Y

Edit: Plus a #ZFS partition for #OpenWrt / #Gluon + #Linux kernel dev stuff, mainly for the deduplication + compression features to keep having multiple git worktrees around feasible with these.

#azul #gluon #JavaFX #OpenJFX

https://foojay.io/today/the-javafx-revival/

Hello Johan 👋

Really appreciate your work and Gluon efforts in keeping JavaFX alive and bringing it to mobile 🚀

GluonFX + GraalVM is truly impressive.

I have a technical question:

With modern GluonFX builds, Android apps seem to support only **arm64-v8a** ABI.

Previously, with JavaFXPorts (javafxmobile plugin), both **armeabi-v7a** and **arm64-v8a** were supported.

@johanvos #JavaFX #Gluon #JavaFXMobile #GluonFX #SubstrateVM #dalvik #AndroidDev #GraalVM

OpenAI (@OpenAI)

GPT-5.2가 이론물리학에서 새로운 결과를 도출했습니다. 연구진은 Institute for Advanced Study, Vanderbilt, Cambridge, Harvard의 연구자들과 함께 프리프린트로 결과를 공개하며, 많은 물리학자들이 발생하지 않을 것으로 예상했던 특정 조건에서 글루온 상호작용이 일어날 수 있음을 보였습니다.

OpenAI (@OpenAI) on X

GPT-5.2 derived a new result in theoretical physics. We’re releasing the result in a preprint with researchers from @the_IAS, @VanderbiltU, @Cambridge_Uni, and @Harvard. It shows that a gluon interaction many physicists expected would not occur can arise under specific

https://github.com/freifunk-gluon/gluon/commit/2771ef3c03690697de2c7b6811909b75e74136c0

#Freifunk #gluon